Anche gli sviluppatori possono essere preda del cybercrime!

I ricercatori della sicurezza informatica di Varonis hanno scoperto una vulnerabilità “facilmente sfruttabile” nel programma di installazione delle estensioni per Microsoft Visual Studio che potrebbe essere utilizzata dagli aggressori per falsificare la firma digitale di un editore e distribuire estensioni dannose.

Microsoft Visual Studio è un ambiente di sviluppo integrato per sviluppatori .NET e C++ su Windows. Include compilatori, strumenti di completamento del codice, editor grafici e molte altre funzionalità per migliorare il processo di sviluppo del software.

“Un utente malintenzionato potrebbe impersonare un noto editore e rilasciare un’estensione dannosa per compromettere il sistema di destinazione. Le estensioni dannose possono essere utilizzate per rubare informazioni riservate, nascondere l’accesso e modificare il codice o assumere il pieno controllo del sistema”, ha spiegato Dolev Thaler, ricercatore presso Varonis.

Questa vulnerabilità è stata identificata come CVE-2023-28299 (punteggio CVSS: 5,5) ed è stata risolta da Microsoft come parte degli aggiornamenti di sicurezza mensili nell’aprile 2023, ma è ancora utilizzata negli attacchi. La società ha descritto la vulnerabilità come “spoofing“, senza ulteriori dettagli.

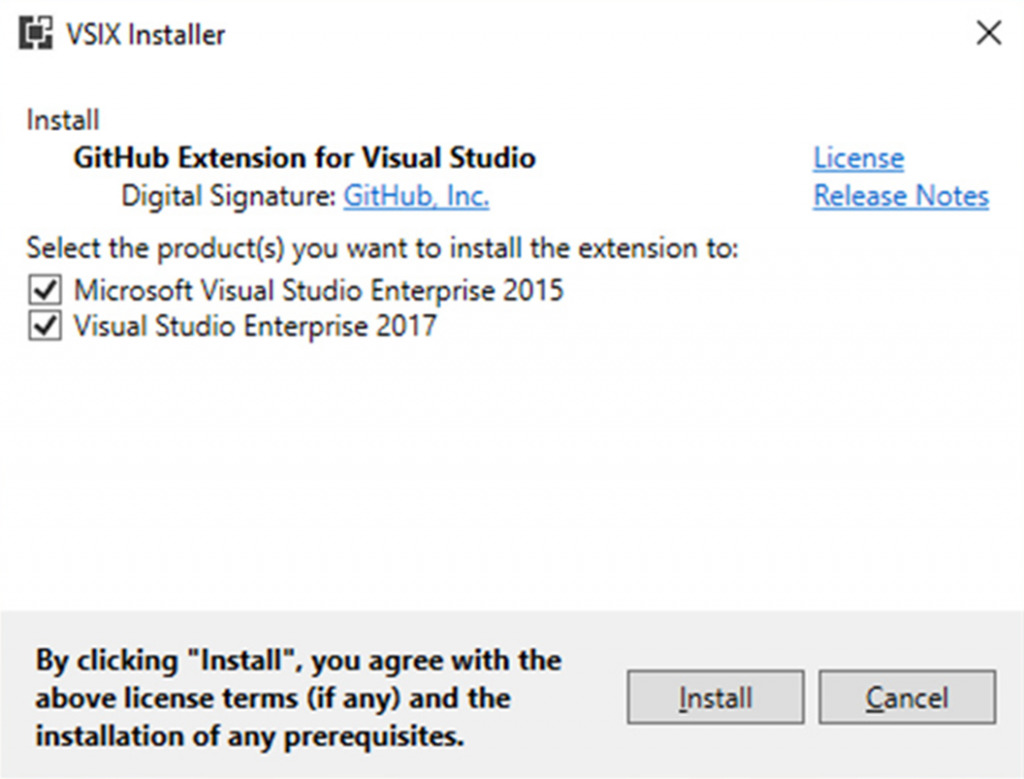

Tuttavia, i ricercatori di Varonis hanno determinato che la vulnerabilità è correlata all’interfaccia utente di Visual Studio. Un bug visivo ti consente di falsificare le firme digitali degli editori. In particolare, immetti qualsiasi informazione nella proprietà Product Name dell’estensione aprendo il pacchetto Visual Studio Extension (VSIX) come file ZIP.

Come si è scoperto, quando si aggiunge un numero sufficiente di interruzioni di riga al file “extension.vsixmanifest”, oltre a specificare un testo falso nella colonna “Firma digitale”, lo sviluppatore non sarà più in grado di vedere la notifica sull’assenza di una firma digitale legittima, quindi si fiderà e installerà l’estensione dannosa.

In un ipotetico scenario di attacco, un utente malintenzionato potrebbe inviare un’e-mail di phishing con un’estensione VSIX falsa mascherata da un aggiornamento software legittimo e, una volta installato, ottenere l’accesso al computer di destinazione.

L’accesso non autorizzato potrebbe quindi essere utilizzato come punto di partenza per ottenere un controllo più approfondito sul sistema e sulla rete della vittima per facilitare ulteriori furti di informazioni riservate.

“La bassa complessità e i privilegi richiesti per sfruttare questa vulnerabilità rendono facile l’uso di exploit contro gli sviluppatori. Gli aggressori possono utilizzare questa vulnerabilità per rilasciare false estensioni dannose per compromettere i sistemi di destinazione”, ha concluso Varonis.

Lo sfruttamento attivo di questa vulnerabilità dimostra chiaramente quanto sia importante fare attenzione quando si installano estensioni per Visual Studio e altri ambienti di sviluppo. Gli sviluppatori devono sempre verificare la firma digitale dell’editore in almeno uno o più modi, soprattutto se l’estensione sembra sospetta. Si consiglia inoltre di mantenere aggiornato il software e tenersi aggiornati con le ultime notizie sulla sicurezza informatica.