I criminali informatici sono diventati più interessati al malware che esegue il codice dall’unità di elaborazione grafica (GPU) di un computer compromesso. Dai forum in lingua russa, si sta assistendo ad una serie di test e di studi che mirano ad utilizzare malware dalle GPU, eludendo il rilevamento da parte degli antivirus.

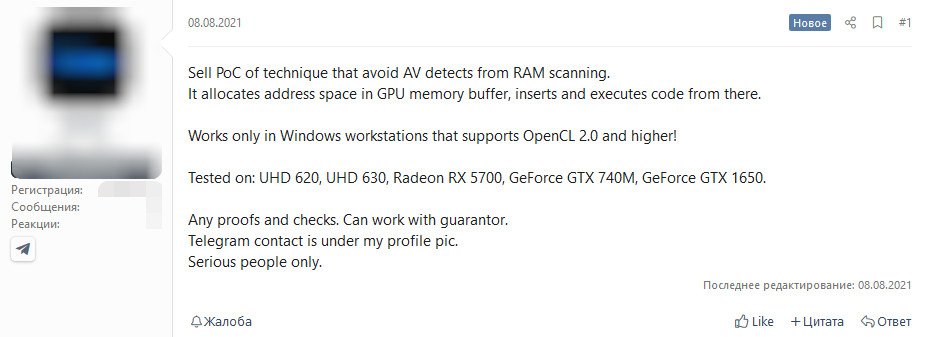

Inoltre, gli aggressori vendono persino uno strumento per nascondere il malware all’interno delle GPU di AMD e di NVIDIA sul forum. Il codice proof-of-concept (PoC) messo in vendita, secondo gli esperti, diventerà il punto di partenza per nuovi sofisticati attacchi informatici.

Con questo approccio, i criminali saranno in grado di aggirare il rilevamento da parte dei prodotti antivirus, nascondendo il malware dagli scanner e persino evitare di utilizzare la RAM.

Secondo la descrizione che il fornitore ha allegato al PoC, questo metodo utilizza la memoria della GPU per archiviare codice dannoso e avviarlo da quell’area. Ma c’è anche un avvertimento: la tecnica funziona solo con i sistemi Windows che supportano OpenCL versione 2.0 o successiva.

Il post del criminale informatico cita anche il test di codice dannoso su schede video Intel (UHD 620/630), Radeon (RX 5700) e GeForce (GTX 740M (?), GTX 1650).

Apparentemente, l’attaccante è già riuscito a vendere il codice PoC, il che significa che presto potrebbero arrivare nuovi attacchi che utilizzano il metodo descritto.