Gli analisti di Wiz hanno riportato che il recente furto della chiave crittografica MSA (Microsoft account consumer signature key) di Microsoft potrebbe avere conseguenze molto più gravi rispetto all’hacking degli account Exchange Online e Outlook, che sono stati compromessi dal gruppo cinese Storm-0558. Secondo gli esperti, la perdita interessa tutte le applicazioni Azure AD in esecuzione con Microsoft OpenID v2.0.

Più di due dozzine di organizzazioni in tutto il mondo, comprese le agenzie governative negli Stati Uniti e nell’Europa occidentale, sono venute a conoscenza del furto della chiave MSA e dell’attacco a Exchange Online e Azure Active Directory (AD) a metà luglio 2023.

Poi è stato riferito che a metà maggio gli aggressori sono riusciti ad accedere agli account Outlook appartenenti a circa 25 organizzazioni, nonché ad alcuni account utente che erano probabilmente associati a queste organizzazioni. I nomi delle organizzazioni e delle agenzie governative interessate non sono stati resi noti. È noto che tra le vittime ci sono il Dipartimento di Stato americano e il Dipartimento del commercio del Paese.

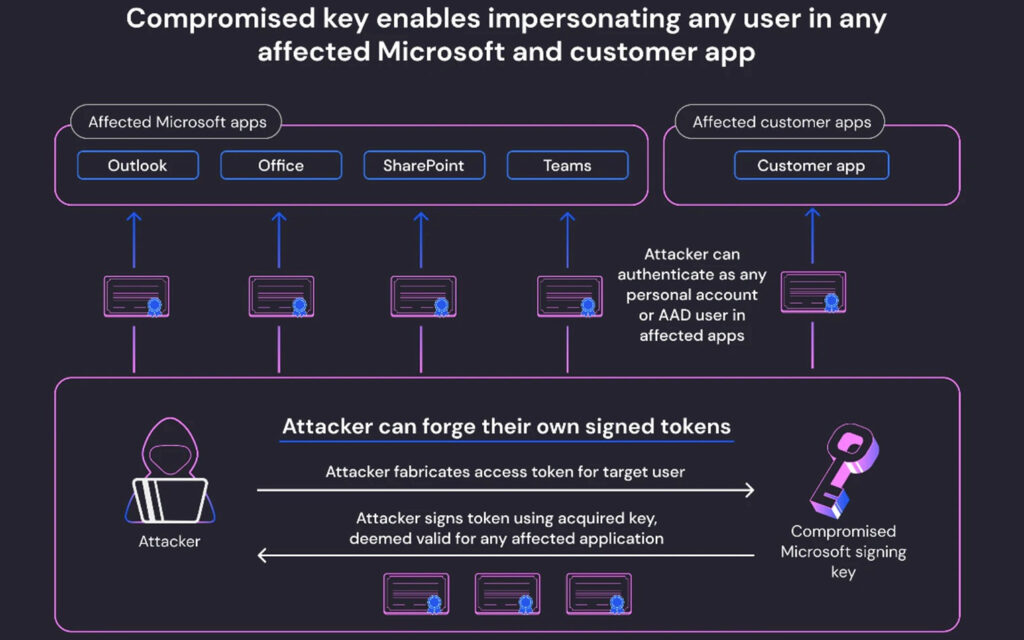

Come spiegato da Microsoft, per questo attacco, gli aggressori hanno utilizzato token di autenticazione contraffatti con una chiave crittografica MSA (Microsoft account consumer signature key), che viene utilizzata per firmare i token.

Grazie a un problema di convalida 0day in GetAccessTokenForResourceAPI, gli hacker sono stati in grado di falsificare i token di Azure Active Directory (Azure AD o AAD) firmati da qualcun altro e impersonare le proprie vittime.

Allo stesso tempo, Microsoft non ha ancora spiegato come esattamente una chiave MSA così importante sia finita nelle mani degli hacker.

La società di sicurezza cloud Wiz ora afferma che il problema ha interessato tutte le applicazioni Azure AD che eseguono Microsoft OpenID v2.0. Il fatto è che la chiave rubata potrebbe firmare qualsiasi token di accesso OpenID v2.0 per account personali (ad esempio Xbox, Skype) e applicazioni multi-tenant AAD a determinate condizioni.

Sebbene Microsoft abbia affermato che solo Exchange Online e Outlook sono stati interessati, Wiz ritiene che gli hacker avrebbero potuto utilizzare la chiave compromessa per impersonare qualsiasi account in qualsiasi client Microsoft o applicazione cloud interessata. Questi includono applicazioni Microsoft gestite come Outlook, SharePoint, OneDrive e Teams, nonché applicazioni client che supportano l’autenticazione dell’account Microsoft, incluse quelle che abilitano la funzionalità Accedi con Microsoft.

“Tutto nell’ecosistema Microsoft utilizza i token di autenticazione di Azure Active Directory per l’accesso”, spiegano i ricercatori. “Un utente malintenzionato con una chiave di firma AAD è l’attaccante più potente che si possa immaginare, poiché può accedere a quasi tutte le applicazioni sotto le spoglie di qualsiasi utente. Questo è un vero superpotere: un lupo mannaro informatico”.

In risposta a queste accuse dei ricercatori, i rappresentanti di Microsoft hanno ribadito che la società ha revocato tutte le chiavi MSA per garantire che gli aggressori non abbiano accesso ad altre chiavi compromesse. E impedisce completamente qualsiasi tentativo di creare nuovi token. La società afferma inoltre che le dichiarazioni di molti esperti di Wiz “sono speculative e non basate su fatti”.

Dopo che la chiave rubata è stata revocata, secondo quanto riferito Microsoft non ha trovato ulteriori prove che indichino l’accesso non autorizzato agli account dei clienti utilizzando lo stesso metodo di contraffazione del token. Inoltre, Microsoft osserva che le tattiche di Storm-0558 sono cambiate e gli hacker non hanno più accesso a nessuna chiave di firma.

Di conseguenza, sotto la pressione della comunità e della Cybersecurity and Infrastructure Protection Agency (CISA) degli Stati Uniti, la società ha accettato di espandere gratuitamente l’accesso ai dati dei registri del cloud in modo che i difensori possano rilevare simili tentativi di hacking in futuro.