I ricercatori di sicurezza hanno messo in guardia su una caratteristica spiacevole del ransomware Onyx: il malware distrugge i file più grandi di 2 MB invece di crittografarli.

Cioè, non sarà possibile decifrare questi dati, anche se la vittima ha pagato il riscatto.

La campagna di estorsioni di Onyx è stata scoperta la scorsa settimana da MalwareHunterTeam, il quale afferma che il nuovo gruppo di hacker ha già sei vittime elencate nel suo data-leak-site.

Come la maggior parte delle cyber-gang ransomware, gli operatori Onyx rubano i dati dalle reti delle vittime prima di crittografare i file e quindi li utilizzano per la cosiddetta “doppia estorsione”, ovvero minacciano di rilasciare o vendere le informazioni se l’azienda interessata non paga.

Bleeping Computer scrive che fino a poco tempo non si sapeva nulla delle capacità tecniche di questo malware, ma recentemente MalwareHunterTeam ha scoperto e studiato un campione del ransomware.

Durante l’analisi, è emerso che il ransomware sovrascrive molti file con dati spazzatura casuali e non li crittografa affatto.

Come si può vedere dall’esempio seguente, Onyx crittografa solo i file più piccoli di 2 MB in modo abbastanza efficiente, ma sovrascrive tutti i file più grandi di quella dimensione. In effetti, ciò significa che il malware danneggia le informazioni in modo irrevocabile.

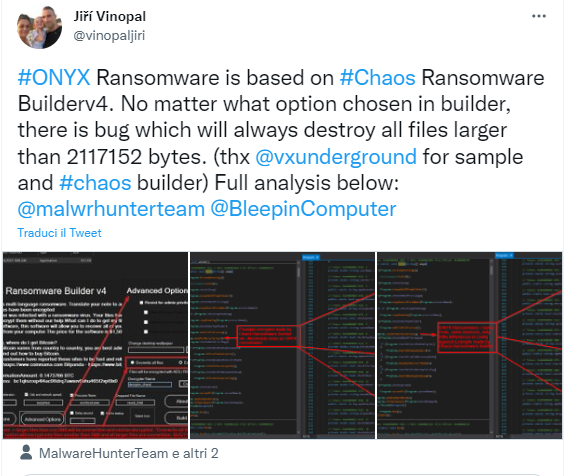

Secondo Jiří Vinopal del CERT ceco, questo ransomware si basa sul codice di un altro malware, chiamato Chaos, che ha mostrato un comportamento distruttivo simile anche durante la crittografia.

Poiché la natura distruttiva del malware non è un bug, ma una deliberata inflizione di danni, gli esperti scoraggiano fortemente le vittime nel pagare un riscatto.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…