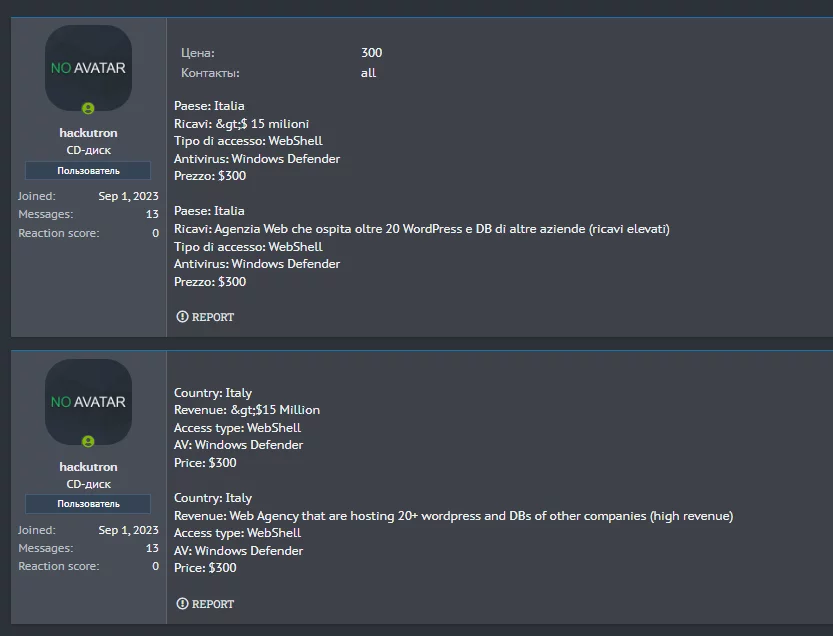

Un nuovo annuncio pubblicato sulla piattaforma underground XSS.is rivela la presunta vendita di un accesso compromesso ai server di una web agency italiana ad alto fatturato. A offrire l’accesso è l’utente hackutron, attivo dal settembre 2023 e già noto nei circuiti dell’underground cybercrime.

Secondo quanto dichiarato dall’attore, l’accesso alla vittima avverrebbe tramite una WebShell attiva su un sistema Windows, protetto unicamente da Windows Defender. Il prezzo richiesto è di 300 dollari, una cifra relativamente bassa rispetto al valore del target dichiarato.

Nel dettaglio, l’annuncio riporta:

L’obiettivo dichiarato sembra essere una agenzia web che gestisce più ambienti WordPress per clienti terzi. In uno dei messaggi si legge:

“Web Agency che ospita oltre 20 WordPress e DB di altre aziende (ricavi elevati)”

Questo rende particolarmente interessante l’accesso per attori malevoli specializzati in data theft, phishing-as-a-service, SEO poisoning o black hat defacement. Con accesso WebShell a un ambiente shared hosting, le possibilità di escalation e movimento laterale sono elevate.

Il fatto che si tratti di una web agency multi-tenant suggerisce che i dati potenzialmente compromessi non siano limitati alla sola vittima primaria, ma includano clienti, e-commerce, CMS e CRM installati nei vari domini ospitati. Questo moltiplica esponenzialmente l’impatto potenziale.

Che comprendere prima che un Initial Access Broker stia osservando o analizzando una rete aziendale è oggi una delle informazioni più preziose per la difesa preventiva. Questi attori vendono porte d’accesso già aperte, e sapere in anticipo se si è finiti nel loro radar consente di rafforzare i punti deboli, segmentare la rete, aggiornare le policy di accesso e attuare contromisure tempestive. Aspettare che l’accesso venga venduto – e poi magari usato da un gruppo ransomware – significa intervenire quando il danno è già in atto.

Qui entra in gioco la Cyber Threat Intelligence (CTI), che non si limita a osservare il passato, ma analizza pattern, comportamenti, reputazione e movimenti degli attori nelle zone grigie del web. L’intelligence delle minacce consente alle aziende di monitorare marketplace, forum underground, canali Telegram e dark web per rilevare vendite sospette, fughe di dati o credenziali compromesse. In un’epoca in cui le PMI vengono bersagliate con la stessa frequenza delle grandi aziende, la CTI non è un lusso per pochi, ma una necessità per tutti.