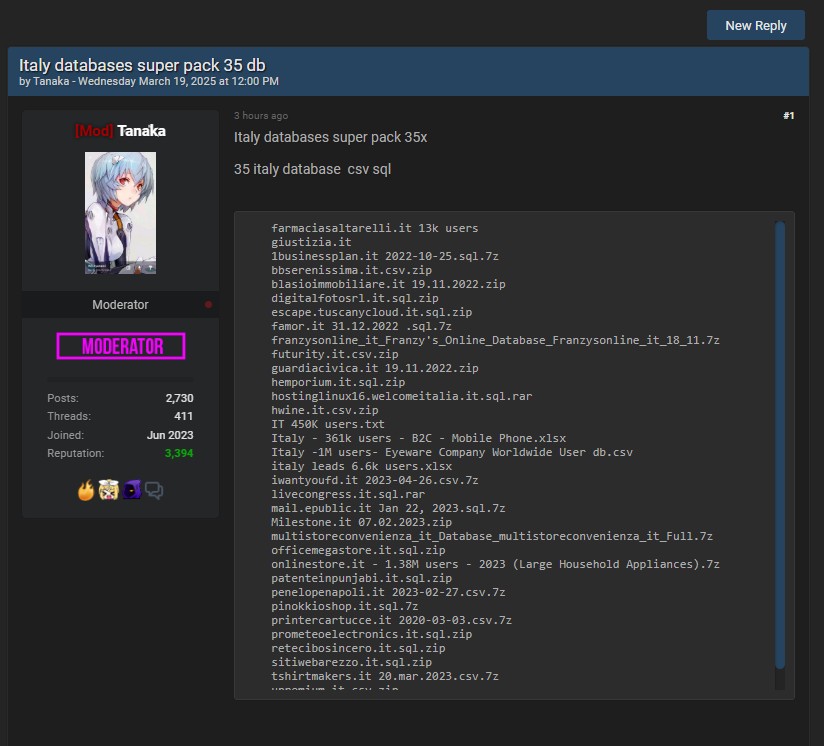

Un recente post apparso sul noto forum underground BreachForums ha rivelato la pubblicazione di un pacchetto contenente 35 database italiani, esponendo informazioni sensibili di utenti e aziende. L’utente “Tanaka”, moderatore della piattaforma, ha condiviso una lista di archivi contenenti dati in formato SQL e CSV, suggerendo la possibile compromissione di diverse realtà, tra cui aziende private e persino entità istituzionali.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché le organizzazioni coinvolte non hanno ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Uno degli elementi più allarmanti di questa fuga di dati è la presenza nella lista del sito “giustizia.it”, portale istituzionale legato all’amministrazione della giustizia italiana. Se confermata, questa violazione potrebbe avere gravi implicazioni per la sicurezza dei dati giudiziari e delle persone coinvolte.

Oltre a questo, nell’elenco compaiono diverse aziende operanti in vari settori, tra cui il commercio online, il settore immobiliare e la tecnologia. Alcuni file fanno riferimento a database contenenti centinaia di migliaia di utenti, con informazioni che potrebbero includere credenziali di accesso, dati personali e altre informazioni sensibili.

È altamente probabile che questi database siano il risultato di vecchie violazioni, riorganizzati e rivenduti nel mercato underground sotto forma di “collection” di credenziali. Questo fenomeno è comune nel dark web, dove gli attori malevoli combinano dati trapelati nel tempo per creare nuovi “combo list” utilizzabili per attacchi mirati.

Anche se alcune credenziali possono sembrare obsolete, è fondamentale prestare attenzione: molte di esse rimangono valide o vengono riutilizzate dagli utenti su più servizi. La diffusione di queste raccolte può infatti alimentare una nuova ondata di phishing e attacchi credential stuffing, aumentando il rischio per aziende e privati.

Le aziende e le entità citate nel post dovrebbero prendere immediati provvedimenti per verificare l’origine di questi database e comprendere se siano realmente frutto di una violazione diretta o se, invece, derivino da una compromissione indiretta di fornitori terzi o servizi connessi.

Se non hanno evidenza di una precedente intrusione, dovrebbero comunque effettuare un’indagine approfondita per escludere la possibilità di un data breach non ancora identificato. Un monitoraggio continuo e l’adozione di strategie di mitigazione del rischio sono fondamentali per proteggere i dati degli utenti e preservare la propria reputazione.

Il forum BreachForums si è ormai affermato come uno dei principali hub per la vendita e la condivisione di database compromessi. Dopo la chiusura di RaidForums, piattaforma simile, BreachForums è rapidamente diventato il punto di riferimento per i cybercriminali interessati alla compravendita di dati sensibili.

Questa ennesima esposizione di dati italiani sottolinea ancora una volta l’importanza di misure di sicurezza adeguate, aggiornamenti tempestivi dei sistemi e una formazione continua sulla cybersecurity per prevenire future compromissioni.

In un contesto in cui le fughe di dati sono sempre più frequenti, la prevenzione e la reazione tempestiva restano le migliori strategie di difesa.