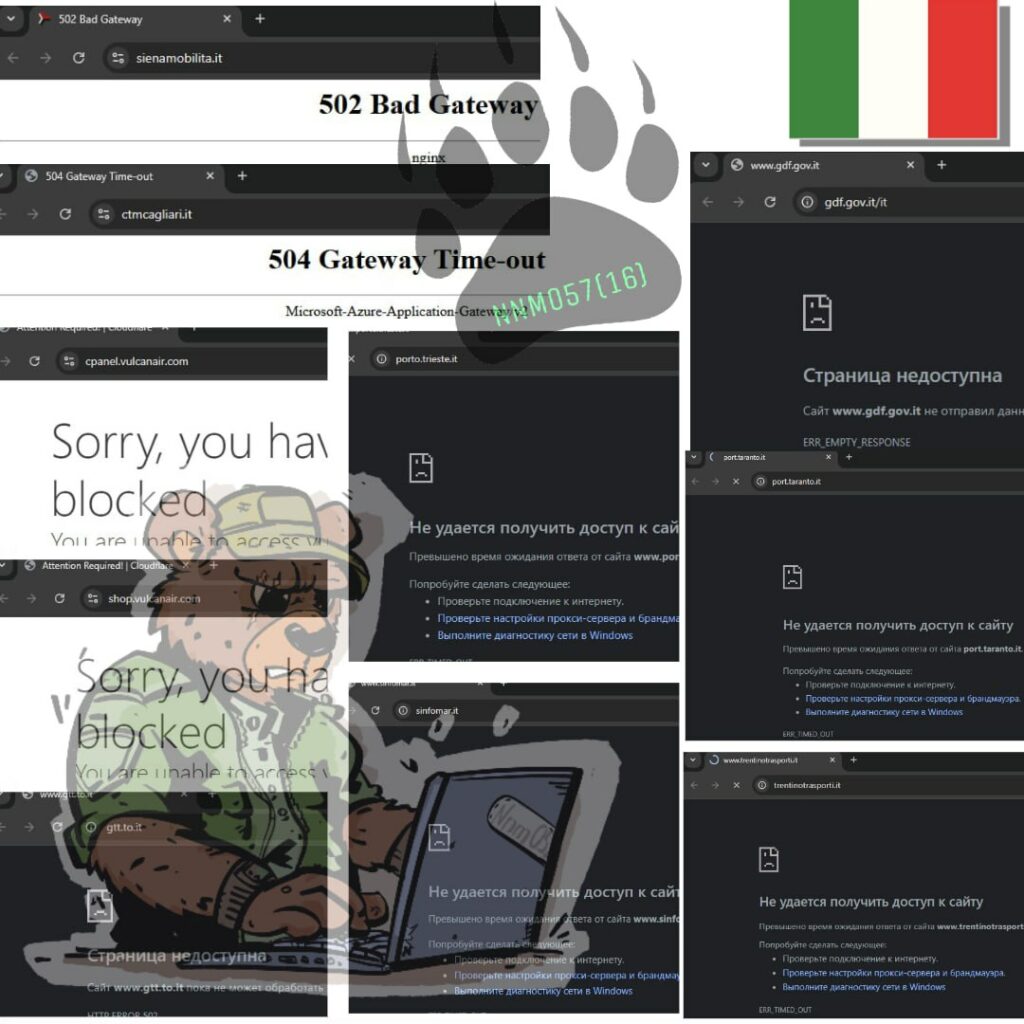

Il gruppo di attivisti filorussi NoName057(16) sta conducendo una serie di attacchi DDoS mirati contro numerose istituzioni e aziende italiane, con l’intento di destabilizzare e paralizzare l’infrastruttura digitale del Paese. Questi attacchi, che fanno parte di una campagna più ampia di cyberattacchi contro i Paesi che sostengono l’Ucraina, mirano a danneggiare la reputazione e le capacità operative delle entità coinvolte, sfruttando tecniche sofisticate per compromettere la sicurezza e l’affidabilità delle reti italiane.

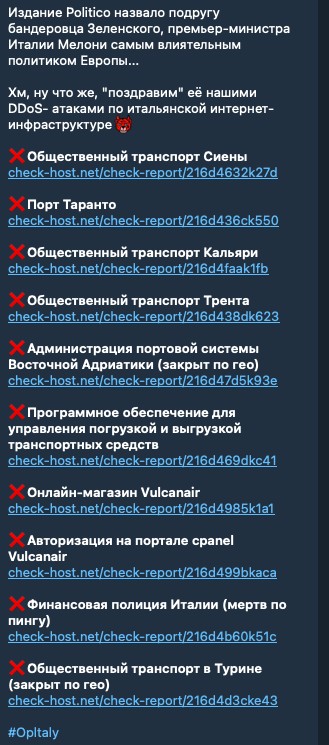

Secondo quanto riferito dal gruppo di hacker sul suo canale Telegram, NoName057(16) ha dichiarato l’intenzione di “celebrare” la nomina di Giorgia Meloni, indicata da Politico come il politico più influente d’Europa, con una serie di attacchi DDoS mirati contro l’infrastruttura internet italiana, accusandola di essere un’alleata dell’Ucraina e del presidente Zelensky.

NoName057(16) è un gruppo hacktivista pro-Russia attivo dal 2022, noto per condurre attacchi DDoS contro istituzioni governative, aziende e infrastrutture critiche nei Paesi che sostengono l’Ucraina. Utilizzano il loro canale Telegram per rivendicare attacchi, coordinare operazioni e mobilitare la loro comunità di sostenitori. Il gruppo si distingue per l’uso del tool DDosia, un software progettato per eseguire attacchi distribuiti con efficacia crescente, e per l’adozione di tecniche avanzate per eludere le difese informatiche.

Gli attacchi DDoS orchestrati dal gruppo hacktivista NoName057(16) rappresentano una minaccia concreta e persistente per le infrastrutture critiche e aziendali italiane. Motivati da ragioni ideologiche e politiche, i membri del gruppo sfruttano strumenti tecnicamente avanzati, come il toolkit DDoSia, per condurre operazioni di cyberwarfare contro i Paesi percepiti come ostili alla Russia.

La capacità del gruppo di adattare le proprie tecniche, migliorare la sicurezza delle comunicazioni e mobilitare una comunità di sostenitori attraverso i social media lo rende un avversario particolarmente complesso da contrastare. Gli attacchi contro l’Italia evidenziano non solo una strategia ben coordinata, ma anche l’intento di colpire simbolicamente e strategicamente un Paese considerato influente a livello europeo.

Per fronteggiare questa minaccia, è essenziale che le istituzioni e le aziende italiane rafforzino le proprie difese informatiche, investano in tecnologie di monitoraggio avanzate e promuovano una maggiore collaborazione tra pubblico e privato. Solo attraverso un approccio proattivo e condiviso sarà possibile mitigare gli impatti di questa campagna di attacchi e proteggere le infrastrutture strategiche nazionali.