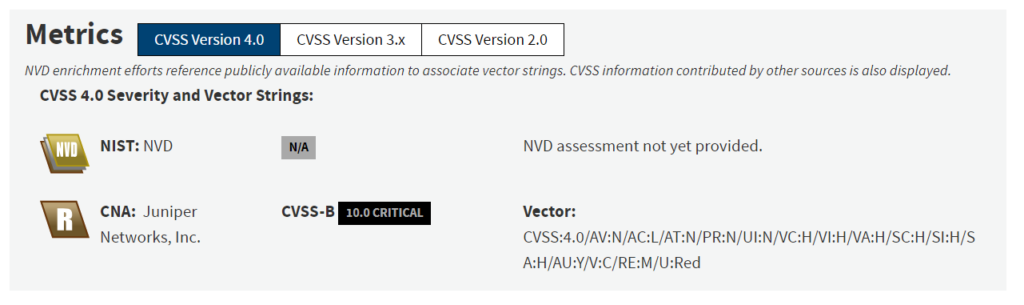

Juniper Networks ha recentemente annunciato il rilascio di aggiornamenti di sicurezza out-of-band per risolvere una grave vulnerabilità che potrebbe portare a un bypass dell’autenticazione in alcuni dei suoi router. Questa vulnerabilità, identificata come CVE-2024-2973, ha ottenuto un punteggio CVSS di 10.0, indicando la massima gravità possibile.

Secondo Juniper Networks, la vulnerabilità riguarda un bypass dell’autenticazione utilizzando un percorso o canale alternativo nei router o nei conduttori di Session Smart che operano con un peer ridondante. Questo problema permette a un attaccante basato sulla rete di bypassare l’autenticazione e prendere il pieno controllo del dispositivo. In un avviso emesso la scorsa settimana, la società ha spiegato che la vulnerabilità colpisce solo i router o i conduttori configurati in modalità ad alta disponibilità ridondante.

Gli aggiornamenti di sicurezza sono destinati ai seguenti dispositivi:

Juniper Networks, acquistata da Hewlett Packard Enterprise (HPE) per circa 14 miliardi di dollari all’inizio di quest’anno, ha dichiarato di non aver trovato prove di sfruttamento attivo della vulnerabilità in ambienti reali. La vulnerabilità è stata scoperta durante i test interni del prodotto, e non esistono soluzioni alternative che possano risolvere il problema in modo definitivo.

In un’ulteriore dichiarazione, Juniper Networks ha rassicurato gli utenti che la vulnerabilità è stata corretta automaticamente sui dispositivi interessati per i router WAN Assurance gestiti da MIST collegati al Mist Cloud. La società ha sottolineato che la correzione, applicata automaticamente sui router gestiti da un Conductor o sui router WAN Assurance, non ha alcun impatto sulle funzioni del data-plane del router, garantendo così che le operazioni di rete rimangano inalterate e sicure.

L’impegno di Juniper Networks per la sicurezza dei suoi prodotti e la rapida risposta alla scoperta di questa vulnerabilità dimostrano l’importanza di mantenere aggiornati i dispositivi di rete. Gli utenti sono invitati a verificare le versioni dei propri dispositivi e ad assicurarsi che gli aggiornamenti di sicurezza siano applicati tempestivamente per proteggere le proprie reti da potenziali minacce.

Per ulteriori dettagli e per accedere agli aggiornamenti di sicurezza, si consiglia di visitare il sito ufficiale di Juniper Networks.