Gli hacker di KillNet, come avevamo riportato recentemente, si stavano preparando ad effettuare un attacco informatico alla società militare Lockheed Martin, voluto dal suo fondatore Killmilk.

Gli hacktivisti hanno attaccato l’infrastruttura di rete della società di armi, a seguito della quale gli hacker sono riusciti a mettere fuori combattimento 3 sistemi, secondo il loro canale Telegram.

“Il miglior sistema di protezione Akamai al mondo è caduto alla Lockheed Martin. Forse hanno capito che non è necessario aiutare i terroristi!”

Advertising

hanno scritto gli hacker in uno dei loro post.

Si è anche saputo che altri gruppi hanno aderito al blocco su larga scala dei sistemi di identificazione elettronica della Lockheed Martin: “PHOENIX”, “Anonymous Russia” e “CarbonSec”.

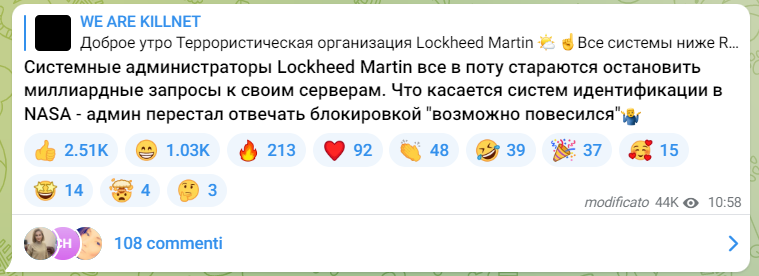

“Gli amministratori di sistema Lockheed Martin stanno sudando duramente per fermare miliardi di richieste ai loro server”

commenta KillNet all’interno del loro canale Telegram.

Poco dopo, è apparso un messaggio che l Lockheed Martin è riuscita a riprendersi dall’attacco, ma sembra che abbiano perso dei dati.

KillNet infatti sembrerebbe che abbia ottenuto un dump di informazioni sui dipendenti della Lockheed Martin e persino gli ID utente, nel mentre le notizie sono divenute virali tra i feed in Russia.

Il vicepresidente del Comitato della Duma di Stato per la politica dell’informazione, la tecnologia e le comunicazioni della Federazione Russa Oleg Matveychev, in un’intervista su Life.ru, ha invitato gli hacker russi di Killnet a volgere lo sguardo su strutture più serie e ha detto:

“Tutti i tipi di database sono interessanti, informazioni di intelligence che aiutano a scoprire i piani degli avversari, il movimento degli stessi HIMARS attraverso il territorio dell’Ucraina. Se vuoi portare un reale vantaggio, apri alcune chat, ad esempio le comunicazioni dei servizi speciali ucraini o dei militari per scoprire dove e come sono schierati gli HIMARS, dove si trovano ora e quali sono le loro coordinate. Al fine di informare i nostri militari su questo”