I ricercatori di sicurezza informatica di Cryptolaemus, GData e Advanced Intel hanno identificato casi in cui il malware TrickBot installa un bootloader per Emotet su dispositivi infetti. In precedenza, Emotet installava TrickBot, ma ora gli aggressori utilizzano un metodo chiamato Operation Reacharound per ripristinare la botnet Emotet utilizzando l’infrastruttura TrickBot esistente.

Prologo

Verso fine di gennaio del 2021, con una importante operazione internazionale, le forze dell’ordine e le autorità giudiziarie di tutto il mondo hanno interrotto una delle botnet più significative dell’ultimo decennio: EMOTET.

Gli investigatori hanno assunto il controllo della sua infrastruttura di comando e controllo (C2) interrompendo una tra le più grandi minacce criminali della storia dell’informatica.

Infatti EMOTET è stato uno tra i servizi di criminalità informatica più professionali e duraturi in circolazione. Scoperto per la prima volta come trojan bancario nel 2014, il malware si è evoluto nel corso degli anni fino a diventare la soluzione ideale per i criminali informatici.

L’infrastruttura EMOTET ha essenzialmente agito come apri porta per i sistemi informatici su scala globale. Una volta stabilito questo accesso non autorizzato, tali accessi sono stati venduti ad altri gruppi criminali di alto livello per svolgere ulteriori attività illecite come il furto di dati e l’estorsione tramite ransomware e il furto di proprietà intellettuale (PI).

Cosa sta succedendo

Gli esperti non hanno registrato alcun segno che la botnet Emotet stesse inviando spam e non hanno trovato alcun documento dannoso che scaricava malware. La mancanza di spam è probabilmente dovuta alla ricostruzione dell’infrastruttura di Emotet completamente da zero.

Secondo gli esperti dopo aver analizzato il nuovo bootloader Emotet, il programma contiene delle modifiche rispetto alle versioni precedenti.

“Finora, possiamo confermare con certezza che il buffer dei comandi è cambiato. Sembra che ci siano diverse opzioni di esecuzione per i binari scaricati (poiché non si tratta solo di dll)”

hanno detto gli esperti.

Nell’aprile di quest’anno, quando Emotet venne rimossa dai computer infetti a seguito di un’operazione da parte delle forze dell’ordine europee, venne creato un aggiornamento software dalle forze dell’ordine stesse, che una volta inviato ai client riuscì a “disinfettare” tutti i client interconnessi eliminando la minaccia informatica. Ma tutto questo non ha impedito agli aggressori di ripristinare l’intera infrastruttura.

Abuse.ch, un’organizzazione no-profit di monitoraggio dei malware, ha pubblicato attraverso un tweet, un elenco di 246 server C&C utilizzati dalla nuova botnet Emotet e raccomanda vivamente agli amministratori di rete di bloccare questi indirizzi IP.

Pertanto risulta importante a livello di protezioni perimetrali bloccare il traffico in ingresso ed in uscita verso tali IP address per preservare al meglio l’infrastruttura delle aziende.

Cosa sta succedendo

Lunedì 15-11-21, sono stati rilevati dei segni di ripristino della botnet Emotet attraverso degli indicatori di compromissione che hanno portato all’attenzione che Emotet fosse tornato.

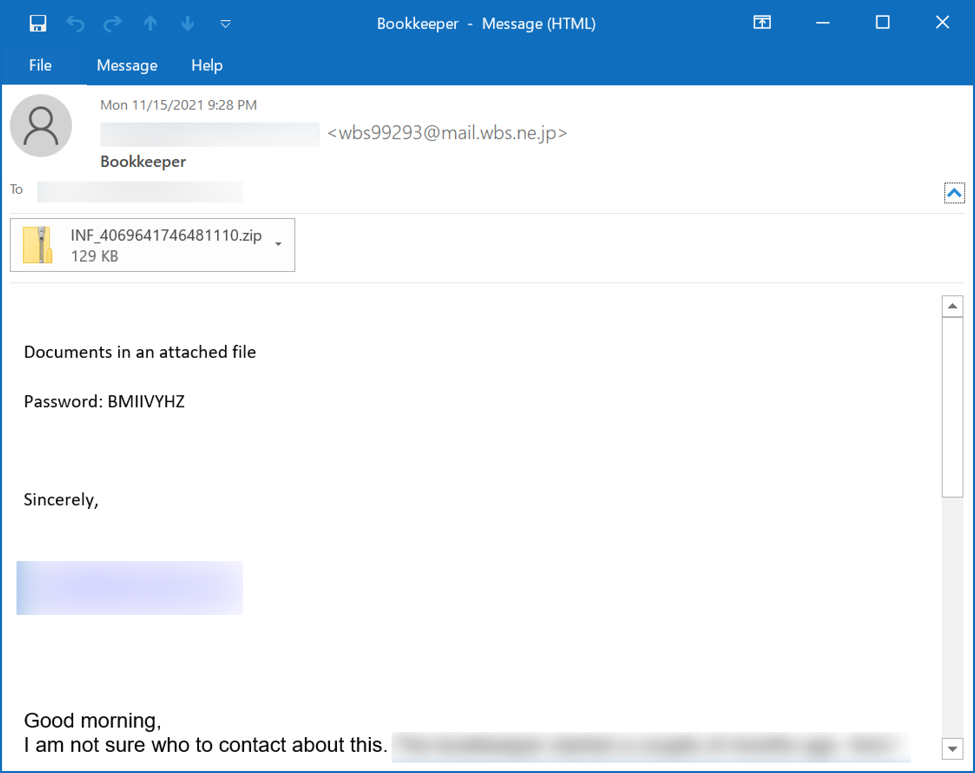

Sono state trovate alcune e-mail da una botnet Emotet appena rianimata che contenevano uno dei tre tipi di allegati:

- Foglio di calcolo Microsoft Excel;

- Documento Microsoft Word;

- Archivio zip protetto da password (password: BMIIVYHZ) contenente un documento Word.

Queste e-mail erano tutte risposte contraffatte che utilizzavano dati da catene di e-mail rubate, presumibilmente raccolte da host Windows precedentemente infetti.

Il traffico di infezione di Emotet è simile a quello che visto prima della rimozione della botnet nel gennaio 2021.

L’unica vera differenza è che Emotet dopo l’infezione C2 ora il traffico di comunicazione è in HTTPS anziché HTTP non crittografato, segno di una evoluzione del malspan in una direzione di maggior sicurezza per i criminali informatici.

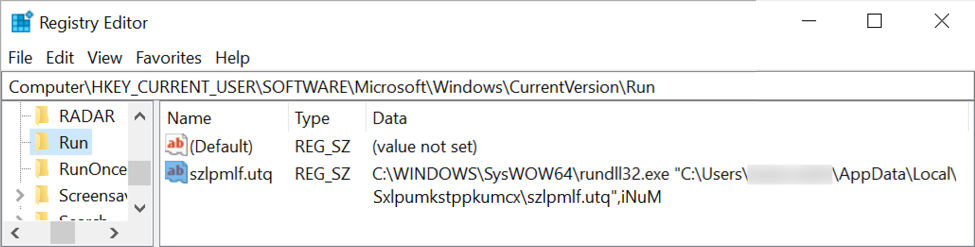

La DLL Emotet è stata inizialmente archiviata come nome di file casuale con estensione .dll nella directory C:\ProgramData. Quindi è stato spostata in una directory con nome casuale nella cartella AppData\Local dell’utente infetto e resa persistente tramite un aggiornamento del registro di Windows.

Di seguito degli hash SHA256 per 7 esempi di file DLL Emotet:

- b132c7214b87082ed1fc2427ba078c3b97cbbf217ca258e21638cab28824bfa

- 373398e4ae50ecb20840e6f8a458501437cfa8f7b75ad8a62a84d5c0d14d3e59

- 29de2e527f736d4be12b272fd8b246c96290c7379b6bc2d62c7c86ebf7f33cd4

- 632447a94c590b3733e2e6ed135a516428b0bd1e57a7d254d5357b52668b41f1

- 69efec4196d8a903de785ed404300b0bf9fce67b87746c0f3fc44a2bb9a638fc

- 9c345ee65032ec38e1a29bf6b645cde468e3ded2e87b0c9c4a93c517d465e70d

- b95a6218777e110578fa017ac14b33bf968ca9c57af7e99bd5843b78813f46e0

CISO, Head of Cybersecurity del gruppo Eurosystem SpA. Membro del gruppo di Red Hot Cyber

Dark Lab e direttore del Red Hot Cyber

PodCast. Si occupa d'Information Technology dal 1990 e di Cybersecurity dal 2014 (CEH - CIH - CISSP - CSIRT Manager - CTI Expert), relatore a SMAU 2017 e SMAU 2018, docente SMAU Academy & ITS, membro ISACA.

Fa parte del Comitato Scientifico del Competence Center nazionale

Cyber 4.0, dove contribuisce all’indirizzo strategico delle attività di ricerca, formazione e innovazione nella cybersecurity. Autore del libro

"IL FUTURO PROSSIMO"Aree di competenza: Cyber Threat Intelligence, NIS2, Governance & Compliance della Sicurezza, CSIRT & Crisis Management, Ricerca, Divulgazione e Cultura Cyber

Visita il sito web dell'autore