Una copia dell’elenco del Terrorist Screening Center (TSC) dell’FBI è trapelata in rete. Il database contiene 1,9 milioni di record, inclusa la “No Fly List” segreta, ovvero un elenco di persone che non dovrebbero essere ammesse a bordo degli aerei.

La base TSC, gestita dall’FBI, è stata istituita nel 2003 in seguito agli attacchi terroristici dell’11 settembre e contiene i nomi ei dettagli personali di individui che sono

“noti o ragionevolmente sospettati di coinvolgimento in attività terroristiche”.

Sebbene la base sia gestita dall’FBI, l’agenzia fornisce accesso a diverse agenzie governative statunitensi, tra cui il Dipartimento di Stato, il Dipartimento della Difesa, l’Amministrazione per la sicurezza dei trasporti, la protezione doganale e delle frontiere e le forze dell’ordine internazionali.

L’esistenza stessa della base TSC è stata tenuta segreta per oltre un decennio. Questa settimana, il capo di Security Discovery e noto esperto di sicurezza delle informazioni Bob Dyachenko ha dichiarato di aver trovato una copia del database TSC su un indirizzo IP in Bahrain.

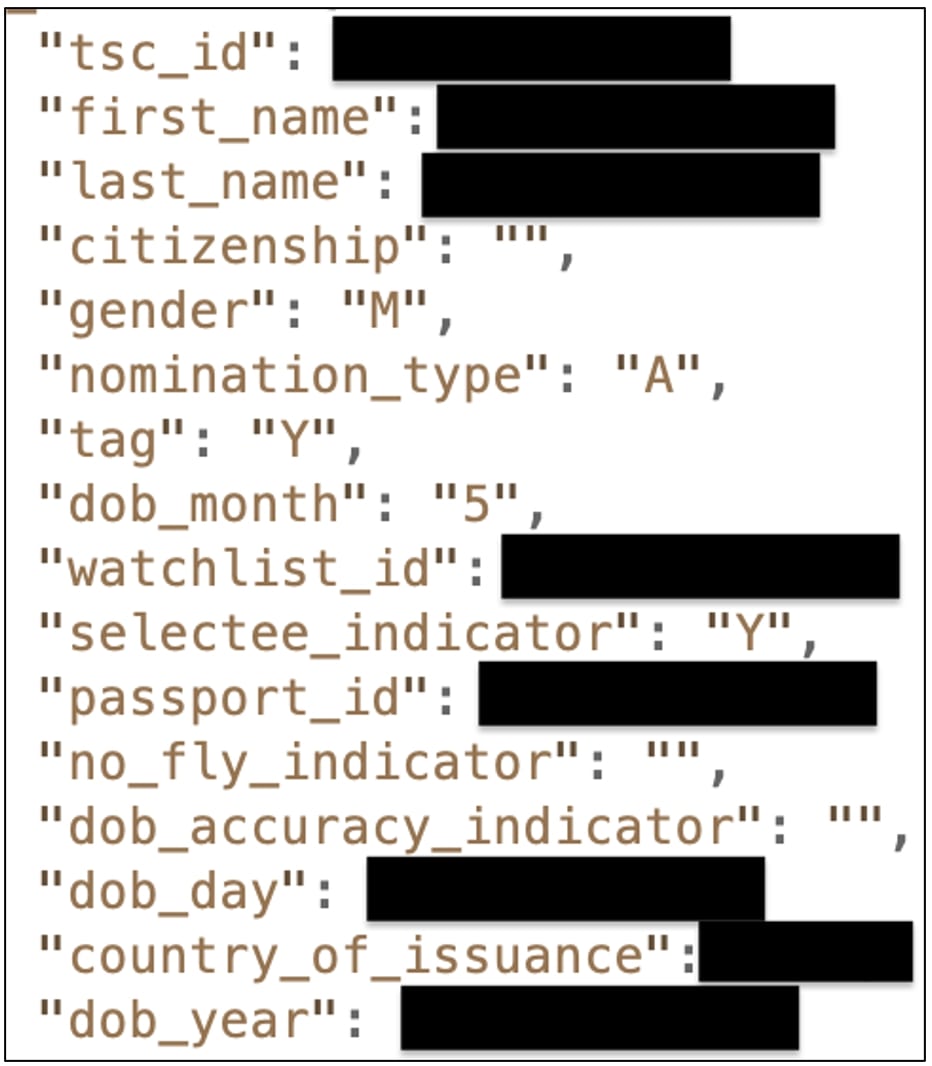

“Il cluster Elasticsearch scoperto conteneva 1,9 milioni di record. Non so quale parte dell’elenco TSC abbia tenuto, ma sembra che l’intero elenco sia stato divulgato “

scrive lo specialista.

Le informazioni sulla lista includono:

Dyachenko ha notificato al Dipartimento della Sicurezza Nazionale la fuga di notizie il 19 luglio, quando il database è stato indicizzato da Censys e ZoomEye e quando lo ha scoperto.

Il server è andato offline dopo circa tre settimane, il 9 agosto 2021. L’esperto scrive di non sapere perché ci sia voluto così tanto tempo e non è noto se persone non autorizzate abbiano avuto accesso a questa base dati.

“Nelle mani sbagliate, questa lista può essere usata per molestare, perseguitare le persone sulla lista o le loro famiglie. Ciò può causare molti problemi personali e professionali a persone innocenti, i cui nomi (per qualche motivo) sono stati inclusi nell’elenco “

osserva Dyachenko.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…