Il ricercatore statunitense di sicurezza informatica Eaton Zweare ha scoperto 4 vulnerabilità critiche nei sistemi Toyota in una settimana.

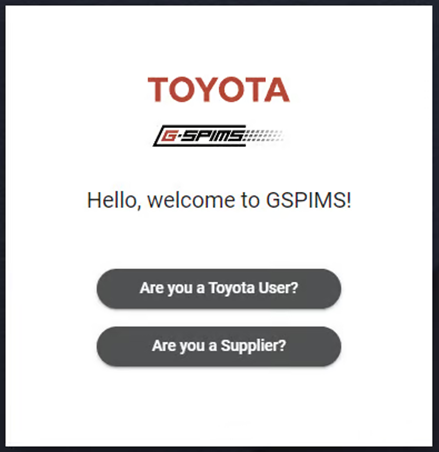

Lo specialista è riuscito a violare il Global Supplier Information Management System (G-SPIMS) di Toyota. Si tratta di un’applicazione Web utilizzata dai dipendenti dell’azienda e dai loro fornitori per coordinare progetti, acquisti e altre attività relative alla catena di fornitura globale di Toyota.

L’hack è stato abbastanza facile da eseguire.

Zwear ha scoperto un meccanismo di accesso backdoor sul sito Web che gli ha permesso di accedere come utente aziendale o fornitore Toyota semplicemente conoscendo la loro e-mail.

Di conseguenza, ha trovato l’indirizzo e-mail dell’amministratore del sistema ed è stato in grado di accedere al suo account. Il ricercatore ha quindi acquisito il pieno controllo dell’intero sistema globale Toyota.

“Ho avuto pieno accesso ai progetti, ai documenti e agli account utente interni di Toyota, compresi quelli dei partner/fornitori esterni di Toyota”

ha affermato il ricercatore.

Questi account esterni includevano utenti quali Michelin, Continental, Stanley Black & Decker, Timken e altri. Zwear ha segnalato il problema a Toyota il 3 novembre e la società ha annunciato 20 giorni dopo che il problema era stato risolto.

Secondo lo specialista, se un utente malintenzionato scoprisse il problema, “le conseguenze potrebbero essere gravi”: potrebbe far trapelare dati, cancellarli o modificarli per interrompere le operazioni globali di Toyota.

Inoltre, un criminale informatico potrebbe condurre una campagna di phishing mirata per cercare di ottenere i dettagli di accesso della loro rete aziendale. Questo probabilmente esporrebbe altri sistemi Toyota agli attacchi.

“Una cosa è avere più di 14.000 e-mail aziendali, un’altra è avere più di 14.000 e-mail aziendali e sapere esattamente su cosa stanno lavorando. Se un utente del provider ha l’abitudine di riutilizzare le password, è possibile che anche la sua stessa infrastruttura possa essere attaccata”

ha affermato il ricercatore.