Una nuova campagna dannosa che prende di mira i servizi Docker vulnerabili installa il minatore XMRig e l’applicazione 9hits su host compromessi. Di conseguenza, gli aggressori monetizzano i sistemi compromessi non solo attraverso il mining, ma anche generando traffico.

Gli esperti di Cado Security che hanno scoperto questi attacchi affermano che 9hits è una piattaforma di scambio di traffico. In tale piattaforma i partecipanti possono generare traffico per i rispettivi siti. Il traffico è generato dall’applicazione 9hits, utilizza una versione headless di Chrome per visitare i siti richiesti da altri partecipanti. In questo modo gli utenti guadagnano crediti che possono poi essere utilizzati per pagare il traffico verso i propri siti.

Gli aggressori installano l’applicazione 9hits su host Docker compromessi. Questo gli consente di generare crediti per se stessi sfruttando le risorse di questi sistemi per ottenere traffico all’interno del sistema 9hits.

“Questo è il primo caso documentato di malware che distribuisce l’applicazione 9hits come payload”, ha osservato Cado Security.

Sebbene non sia chiaro come gli aggressori trovino i sistemi da hackerare, gli esperti ritengono che probabilmente utilizzino servizi di scansione di rete. Utilizzando tali sistemi (come Shodan) scoprono server vulnerabili, li compromettono e poi distribuiscono container dannosi tramite l’API Docker.

In questo caso, i contenitori utilizzano immagini ottenute da Dockerhub per ridurre i sospetti. Lo script esaminato dagli esperti utilizza la CLI Docker per impostare DOCKER_HOST e le normali chiamate API per ottenere ed eseguire i container.

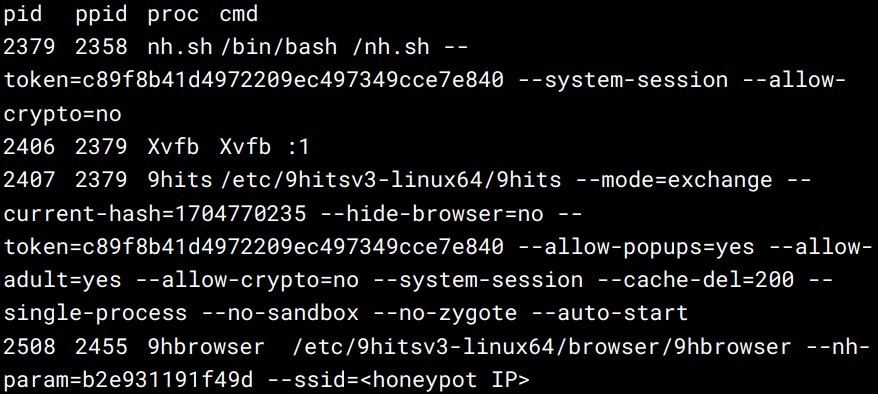

Di conseguenza, il contenitore 9hits esegue uno script (nh.sh) con un token di sessione. Tale token gli consente di autenticarsi e generare crediti per gli aggressori (visitando i siti da un determinato elenco). Allo stesso tempo, il sistema dei token di sessione è progettato per funzionare anche in ambienti non attendibili. In questo modo gli aggressori possono realizzare profitti senza il rischio di essere bannati.

Va osservato che gli hacker hanno impostato determinati parametri per l’applicazione 9hits. Ad esempio consentendo i popup o la visita di siti per adulti, ma vietando i siti relativi alla criptovaluta.

Nel frattempo, in un altro container, viene lanciato il miner XMRig, che mina la criptovaluta Monero per gli hacker utilizzando risorse cloud. Il miner si connette a un pool privato, quindi è impossibile monitorare la portata e il reddito degli hacker derivanti da questa campagna.

“Il principale effetto negativo di questa campagna sugli host infetti è l’esaurimento delle risorse, poiché il minatore XMRig utilizza quasi tutte le risorse CPU disponibili, mentre 9hits utilizza la maggior parte della larghezza di banda, della memoria e delle poche risorse CPU rimaste”, afferma il rapporto Cado Security. . “Di conseguenza, le attività legittime sui server infetti non possono essere eseguite correttamente.”