La società di sicurezza informatica Guardz ha annunciato di aver scoperto un nuovo codice dannoso progettato per “rubare dati riservati” in modo silente da macOS. Il codice dannoso è stato soprannominato “ShadowVault“, secondo un post sul forum trovato da Guardz, può intercettare nomi utente e password, dettagli di carte di credito, dati dei portafogli di criptovalute e altro ancora.

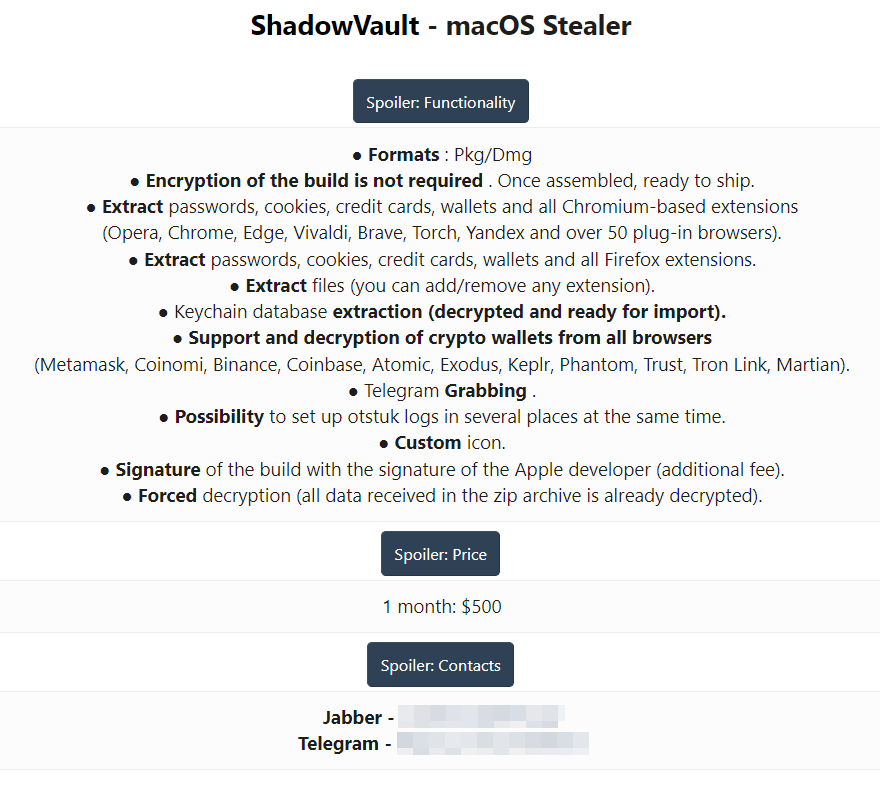

Guardz ha scoperto ShadowVault attraverso il famigerato forum in lingua XSS, dove veniva offerto a chiunque per 500 dollari al mese in modalità MaaS.

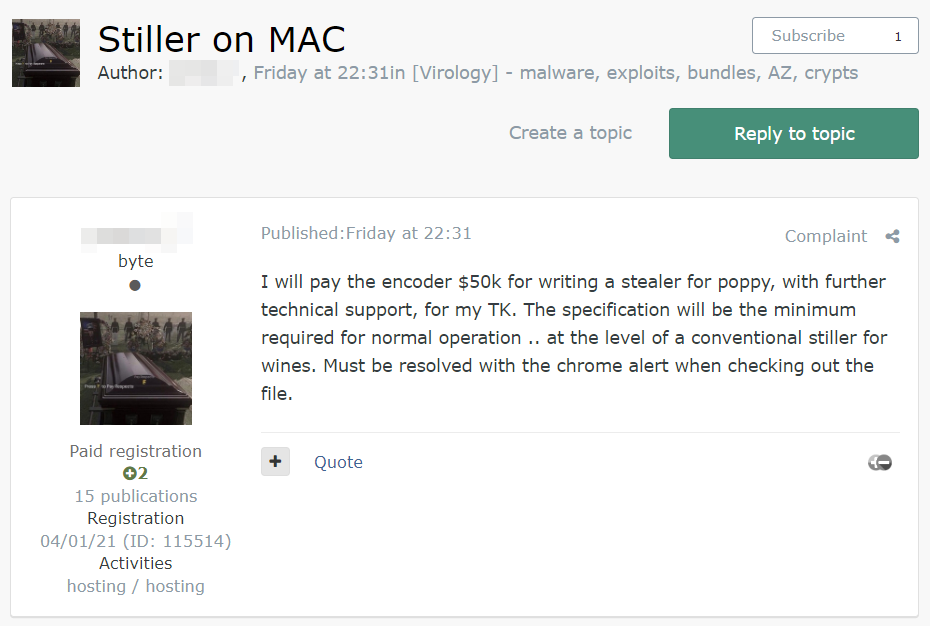

Lo sviluppo di ShadowVault fa parte di una tendenza crescente di codice dannoso come servizio (a volte indicato come MaaS) contro macOS. Ad aprile, Cyble Research and Intelligence Labs ha scoperto AMOS e a marzo Uptycs ha scoperto MacStealer, entrambi disponibili per gli aggressori a pagamento.

Il database CVE.report, che tiene traccia delle vulnerabilità e delle perdite, non contiene una voce su ShadowVault e Apple non ha commentato ancora il malware rilevato nelle underground. Per coincidenza o no, lunedì Apple ha rilasciato un aggiornamento di emergenza Rapid Security Response per macOS 13.4.1 (così come iOS 16.5.1 e iPadOS 16.5.1), ma l’aggiornamento è stato ritirato dopo diverse segnalazioni di arresti anomali del browser safari. Tuttavia, le note di sicurezza dell’aggiornamento sembrano indicare che la vulnerabilità non sia correlata a ShadowVault.

Apple dispone di meccanismi di sicurezza in macOS e rilascia patch di sicurezza tramite gli aggiornamenti del sistema operativo, quindi è importante installarli quando sono disponibili. Se Apple ritira un aggiornamento, come nel caso di macOS 13.4.1(a), l’azienda lo rilascerà di nuovo non appena sarà correttamente aggiornato.

Inoltre, quando scarichi il software, dovresti ottenerlo da fonti attendibili come l’App Store (che esamina la sicurezza del suo software) o direttamente dal suo sviluppatore e controllare se possibile l’hash di riferimento.