Gli esperti di IOActive hanno analizzato le vulnerabilità automobilistiche negli ultimi dieci anni. Si è scoperto che l’industria automobilistica ha iniziato a prestare maggiore attenzione alla sicurezza informatica e il numero di bug critici è diminuito drasticamente.

Lo studio di IOActive ha esaminato le vulnerabilità scoperte negli ultimi 10 anni, ma si è concentrato sulle tendenze nel 2016, 2018 e 2022.

L’azienda ha classificato e raggruppato le vulnerabilità in base al loro potenziale impatto, alla probabilità di sfruttamento e al livello generale di rischio. Inoltre, il livello di rischio è stato calcolato in base al possibile impatto e alla probabilità dell’operazione.

All’interno della classificazione di IOActive, le vulnerabilità che possono essere sfruttate da remoto possono essere facilmente rilevate e le conseguenze del loro sfruttamento includono la compromissione completa di qualsiasi componente del veicolo o rappresentano una minaccia alla sicurezza sono considerate critiche.

I difetti ad alto rischio sono quelli che possono essere sfruttati in remoto e richiedono poca o nessuna formazione specifica e hanno conseguenze che includono il controllo parziale dei componenti, la divulgazione di informazioni sensibili e potenziali rischi per la sicurezza.

È emerso che il numero di vulnerabilità automobilistiche gravi è diminuito dal 25% del totale nel 2016 al 10% nel 2018 e al 12% nel 2022. Allo stesso tempo, la quota delle vulnerabilità critiche è gradualmente diminuita dal 25% del 2016 al 21% dell’anno scorso.

Complessivamente, negli ultimi 10 anni, la quota dei problemi gravi è diminuita del 13% e quella dei problemi critici del 4%.

Se si esaminano le vulnerabilità in termini di probabilità di sfruttamento, le vulnerabilità critiche rappresentavano solo l’1% del totale nel 2022 (in calo rispetto al 7% nel 2016).

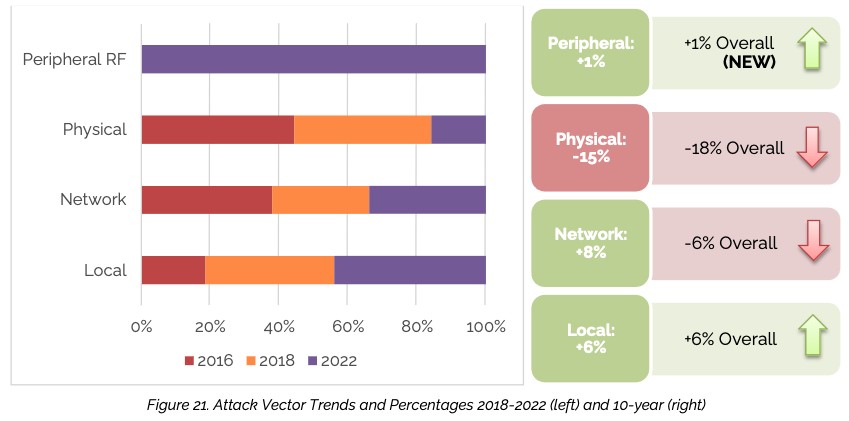

Inoltre IOActive, indica che le vulnerabilità stanno diventando sempre più difficili da sfruttare e che “i vettori di attacco stanno diventando meno remoti”.

I ricercatori ritengono che tra il 2018 e il 2022 l’industria automobilistica abbia imparato dai propri errori e il processo di sviluppo sia migliorato.

In generale, negli ultimi 10 anni, la quota di bug critici con un’alta probabilità di sfruttamento è diminuita.

Gli analisti attribuiscono le tendenze positive all’adozione della sicurezza informatica da parte dell’industria automobilistica nelle prime fasi del processo di sviluppo e agli sforzi per mitigare i vettori di attacco più probabili. Inoltre, si nota che il livello di maturità nel campo delle pratiche di sicurezza informatica è aumentato.

Per quanto riguarda i vettori di attacco, in generale la quota di attacchi ad apparecchiature fisiche è diminuita dal 28% nel 2016 al 10% nel 2022, ma è aumentato il numero di attacchi locali e di rete. Ma IOActive ha notato un leggero ma molto importante aumento (dallo 0% all’1%) degli attacchi sulle radiofrequenze, in particolare contro l’accesso remoto senza chiave e il Bluetooth.

In conclusione, gli esperti di IOActive hanno espresso le loro preoccupazioni riguardo agli sviluppi futuri. Uno di questi è che, sebbene le vulnerabilità critiche stiano diventando meno comuni, gli aggressori possono ricorrere a combinare tra loro diverse falle meno gravi (il cui numero, al contrario, è in crescita), e non fare affidamento sullo sfruttamento di una sola vulnerabilità bug critico.