Gli esperti di sicurezza hanno collegato il gruppo di hacker nordcoreano Lazarus al furto di quasi 1,5 miliardi di dollari dall’exchange di criptovalute Bybit. Nel frattempo, la società ha annunciato una ricompensa pari al 10% dei fondi rubati (circa 140 milioni di dollari) per qualsiasi informazione che aiuterà a restituire i fondi rubati.

Ricordiamo che alla fine della scorsa settimana, degli aggressori hanno rubato criptovalute per un valore di oltre 1,46 miliardi di dollari da Bybit, prelevando fondi dall’exchange. L’attacco è stato il più grande attacco hacker di criptovaluta della storia, più che raddoppiando il record precedente.

“Il 21 febbraio 2025, alle ore 12:30 UTC circa, Bybit ha rilevato un’attività non autorizzata in uno dei nostri cold wallet Ethereum (ETH) durante un normale processo di trasferimento. Il trasferimento faceva parte di uno spostamento pianificato di ETH dal nostro portafoglio multisig ETH verso un altro portafoglio” ha affermato Bybit in un rapporto sull’attacco . — Sfortunatamente, la transazione è stata manipolata utilizzando un attacco sofisticato che ha modificato la logica dello smart contract e l’interfaccia della firma, consentendo all’aggressore di ottenere il controllo del cold wallet ETH. Di conseguenza, più di 400.000 ETH e stETH per un valore di oltre 1,5 miliardi di dollari sono stati trasferiti a un indirizzo sconosciuto”.

È opportuno sottolineare che gli esperti di Check Point ritengono che gli aggressori abbiano identificato i responsabili dell’approvazione delle transazioni multisig e poi abbiano hackerato i loro dispositivi utilizzando malware, phishing o un attacco alla supply chain. Ricordiamo che Multisig è una funzionalità di sicurezza che richiede più chiavi per autorizzare una transazione di criptovalute. I portafogli Multi-Sig mirano a fornire una protezione migliorata, in particolare per le aziende o i gruppi che hanno bisogno di salvaguardare i loro asset digitali.

Il CEO di Bybit Ben Zhou ha dichiarato che Bybit è solvibile e sarà in grado di coprire tutte le perdite.

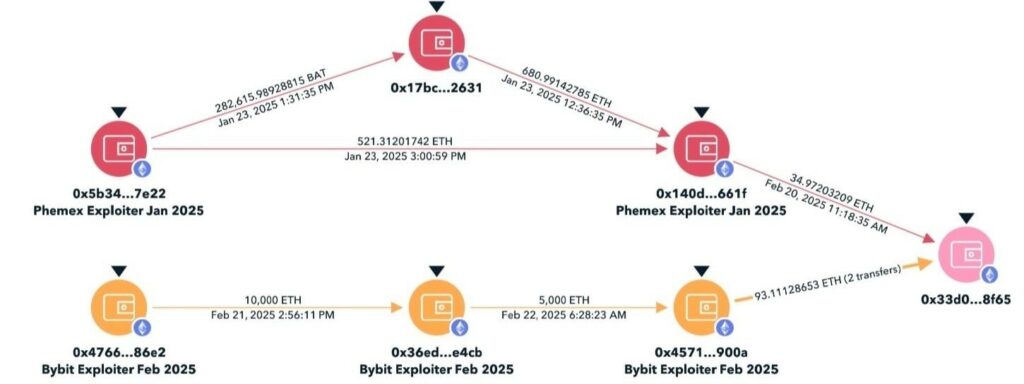

Poco dopo l’attacco, l’analista blockchain ZachXBT, che per primo ha scoperto l’incidente, ha riferito che probabilmente dietro l’attacco c’era il gruppo di hacker nordcoreano Lazarus.

Il fatto è che gli aggressori hanno inviato i fondi rubati da Bybit a un indirizzo Ethereum che era già apparso in precedenza negli attacchi a Phemex, BingX e Poloniex.

Il ricercatore ha inoltre affermato che Lazarus ricicla gli ETH rubati utilizzando il mixer eXch e trasferisce i fondi in Bitcoin tramite Chainflip. Le scoperte di ZachXBT sono confermate dagli esperti di TRM Labs , che scrivono anche che dietro l’attacco informatico a Bybit ci sono degli hacker nordcoreani.

Anche gli analisti blockchain di Elliptic attribuiscono questo attacco a Lazarus e notano che i fondi rubati sono già passati attraverso un gran numero di wallet e in questo modo gli hacker stanno cercando di nascondere la vera origine dei beni, rallentando i tentativi di rintracciarli.

“Un particolare exchanger, eXch, sembra aver consapevolmente riciclato decine di milioni di dollari in fondi rubati nonostante gli appelli di Bybit a fermarlo”, ha affermato Elliptic. — I fondi rubati vengono convertiti principalmente in bitcoin. Se i precedenti schemi di riciclaggio di denaro dovessero ripetersi questa volta, possiamo aspettarci che vengano utilizzati mixer di Bitcoin per coprirne le tracce.”

Allo stesso tempo, eXch nega tutte le accuse di riciclaggio intenzionale di fondi rubati a Bybit, affermando che “eXch non ricicla denaro per Lazarus e la Corea del Nord”. A quanto pare, solo una piccola parte dei fondi rubati da Bybit è stata ricevuta da eXch, si è trattato di un incidente isolato e la commissione derivante da questa operazione sarà devoluta in beneficenza.

Nel frattempo, i rappresentanti di Bybit hanno annunciato il lancio di un programma di ricompensa che dovrebbe aiutare a restituire i fondi rubati e a identificare gli hacker dietro questo attacco. Bybit ha promesso di pagare il 10% dei fondi recuperati (fino a 140 milioni di dollari) agli esperti di sicurezza che “svolgono un ruolo attivo nella restituzione delle criptovalute rubate”.