Sembra una domanda difficile, ma la risposta di SourceAI è si.

Si tratta dell’ultima frontiera delle AI, anche se era stato ipotizzato molto tempo fa che si sarebbe arrivato a questo genere di utilizzo.

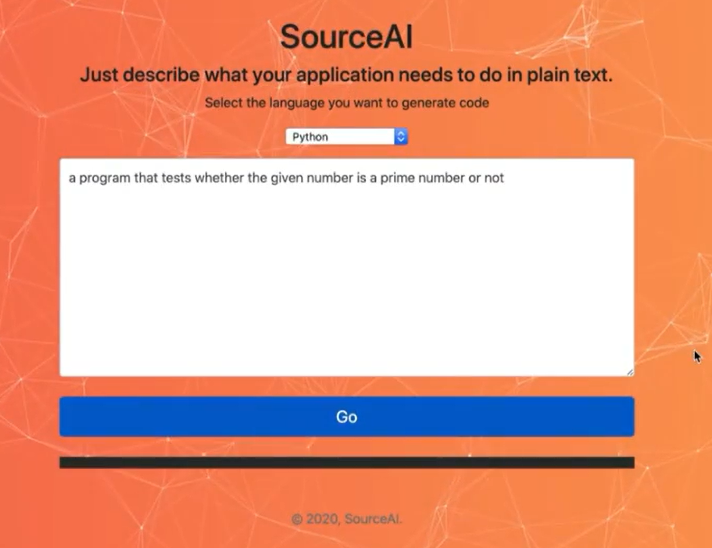

L’azienda SourceAI, sta mettendo a punto uno strumento che utilizza le AI per scrivere codice basato su una breve descrizione testuale di ciò che il codice dovrebbe fare.

Ad esempio dite allo strumento di “moltiplicare due numeri dati da un utente” e il software una dozzina di righe in Python.

Ovviamente siamo agli inizi e i progressi sono piccoli.

Le ambizioni di SourceAI sono il segnale da una più ampia rivoluzione nello sviluppo del software. I progressi nell’apprendimento automatico hanno reso possibile automatizzare una gamma crescente di attività di codifica, dal completamento automatico di segmenti di codice fino ad algoritmi che ricercano nel codice sorgente i fastidiosi bug software.

L’automazione della scrittura del codice potrebbe cambiare, ma i limiti e i punti ciechi dell’IA moderna rimarranno invariati in quanto, come spesso abbiamo detto su Red Hot Cyber

Le AI lavorano bene dove non c’è pregiudizio, in quanto devono ancora imparare a comprenderlo.

Gli algoritmi di apprendimento automatico possono comportarsi in modo imprevedibile e il codice generato da una macchina potrebbe ospitare a sua volta dei bug a meno che questo codice non venga supervisionato con attenzione da una HI (Human Intelligence).

SourceAI mira a consentire ai suoi utenti di generare una gamma ampia di programmi in molti linguaggi di programmazione, aiutando così ad automatizzare la creazione di più software.

“Gli sviluppatori risparmieranno tempo nella codifica, mentre le persone senza conoscenze nella scrittura del codice, saranno in grado di sviluppare applicazioni”

afferma Bektes, Ceo di SourceAI.

Probabilmente si, ma siamo molto lontano da questo risultato e occorrerà attendere ancora molto tempo.

Fonte

https://www.sourceai.dev/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…