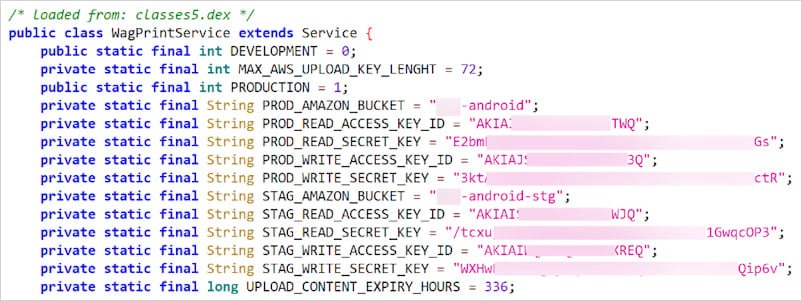

Molte popolari app iOS e Android contengono credenziali hardcoded e non crittografate per i servizi cloud, inclusi Amazon Web Services (AWS) e Microsoft Azure Blob Storage, avverte Symantec. Di conseguenza, i dati utente e il codice sorgente sono vulnerabili a potenziali aggressori.

I ricercatori spiegano che la fuga di tali chiavi potrebbe fornire agli aggressori l’accesso non autorizzato allo spazio di archiviazione e ai database contenenti dati sensibili e costituisce generalmente una grave violazione della sicurezza. Si noti che le chiavi generalmente finiscono nelle basi di codice dell’applicazione a causa di errori, negligenza e cattive pratiche degli sviluppatori.

“Questa è una situazione pericolosa perché chiunque abbia accesso al codice binario o sorgente delle applicazioni sarà in grado di estrarre queste credenziali e usarle per manipolare o rubare dati, portando a gravi violazioni della sicurezza“, affermano gli esperti.

Advertising

Gli esperti hanno trovato credenziali dei servizi cloud nelle seguenti applicazioni nel Google Play Store:

Un problema simile è stato riscontrato in una serie di applicazioni popolari nell’Apple App Store:

Vale la pena notare che l’App Store non elenca il numero di download, ma il numero di download solitamente supera il numero di valutazioni elencate.

I ricercatori spiegano che l’installazione di tali applicazioni, ovviamente, non compromette automaticamente il dispositivo, ma esiste il rischio che gli hacker si impossessino dei dati sensibili degli utenti se gli sviluppatori delle applicazioni non agiscono e risolvono il problema.

Allo stesso tempo, non è la prima volta che gli specialisti Symantec mettono in guardia da questo pericolo. Quindi, nel 2022, i ricercatori hanno scritto di aver scoperto più di 1.800 applicazioni per iOS e Android, il cui codice conteneva le credenziali AWS. Inoltre nel 77% dei casi si trattava di token di accesso validi.