Un gruppo di criminali informatici presumibilmente legati al governo cinese sta sfruttando attivamente una vulnerabilità zero-day in Microsoft Office nota come Follina per eseguire codice remoto su sistemi Windows attaccati.

La vulnerabilità CVE-2022-30190 esiste in Microsoft Windows Support Diagnostic Tool (MSDT) e interessa tutte le versioni client e server di Windows supportate da Microsoft.

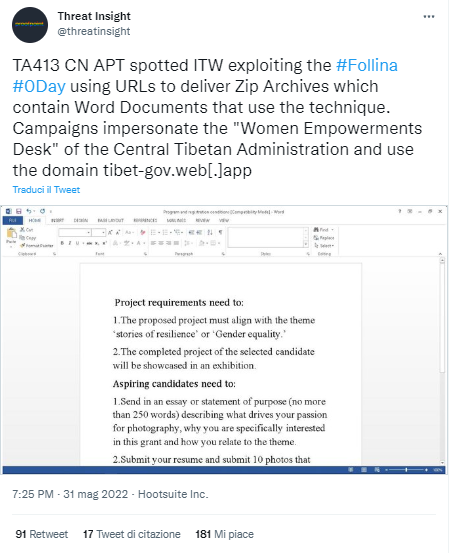

Secondo gli esperti della società di sicurezza delle informazioni Proofpoint, il gruppo cinese APT TA413 sfrutta Follina per attaccare i suoi obiettivi preferiti: i tibetani.

Fingendosi il Dipartimento per i diritti delle donne dell’amministrazione centrale tibetana (utilizzando il dominio dell’app tibet-gov[.]web), gli aggressori distribuiscono archivi Zip con documenti Word dannosi. Quando una vittima apre un documento o la sua anteprima, il codice dannoso viene eseguito sul sistema della vittima tramite il protocollo MSDT.

Il ricercatore sulla sicurezza di MalwareHunterTeam ha trovato documenti DOCX con nomi cinesi utilizzati per installare trojan per il furto di dati tramite http://coolrat[.]xyz.

Lo sfruttamento riuscito della vulnerabilità consente agli aggressori di eseguire codice arbitrario con i privilegi dell’applicazione chiamante, come spiegato nella correzione di Microsoft.

Ciò consente loro di installare programmi, visualizzare, modificare ed eliminare i dati e creare nuovi account nel contesto privilegi dell’utente.

Gli amministratori possono bloccare i tentativi di sfruttare la vulnerabilità disabilitando il protocollo MSDT, utilizzato dagli hacker per eseguire uno strumento diagnostico ed eseguire codice sul sistema interessato.

Si consiglia inoltre di disabilitare l’anteprima in Esplora risorse poiché si tratta di un altro vettore di attacco.