I ricercatori di Check Point hanno scoperto un nuovo gruppo di hacker criminali motivati finanziariamente chiamati Magnet Goblin. Il gruppo preferisce sfruttare le nuove vulnerabilità in prodotti come Ivanti Connect Secure, Apache ActiveMQ e ConnectWise ScreenConnect. DIstribuisce Nerbian RAT multipiattaforma, MiniNerbian e l’infostealer WARPWIRE.

Secondo gli esperti, gli hacker hanno già attaccato organizzazioni nei settori medico, manifatturiero ed energetico statunitense. Apparentemente, durante gli attacchi Magnet Goblin, hanno violato i server vulnerabili Ivanti Connect Secure VPN un giorno dopo la comparsa dell’exploit PoC. Hanno inoltre utilizzato tale falla come trampolino di lancio per distribuire il loro malware negli ambienti IT delle vittime.

Va osservato che i ricercatori hanno individuato almeno 10 organizzazioni colpite negli Stati Uniti, ma il numero reale delle vittime è probabilmente molto più elevato.

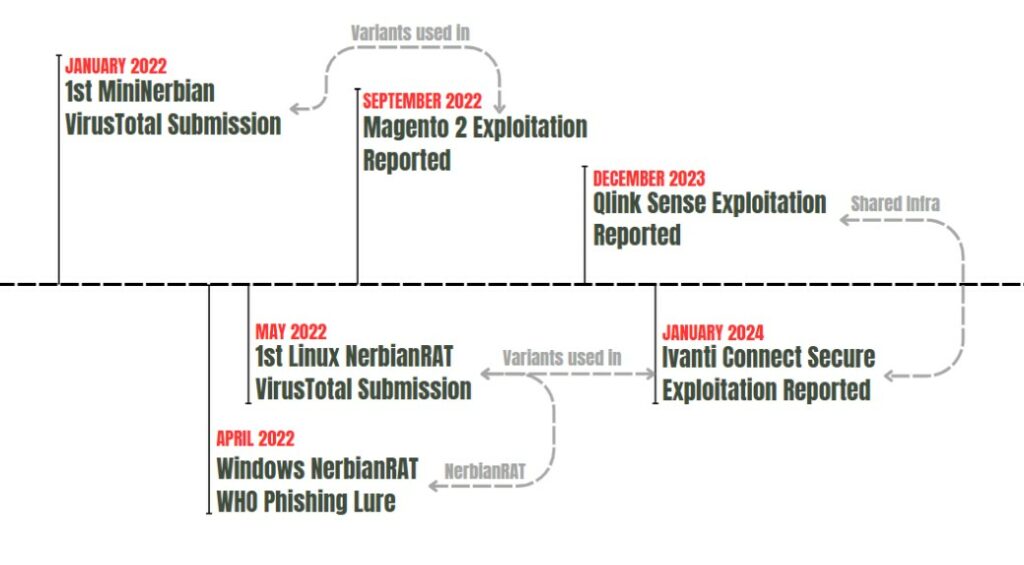

È stato confermato che Magnet Goblin sfrutta le vulnerabilità in Ivanti Connect Secure (CVE-2023-46805, CVE-2024-21887, CVE-2024-21888, CVE-2024-21893), Apache ActiveMQ, ConnectWise ScreenConnect e Qlik Sense (CVE-2023 – 41265, CVE-2023-41266, CVE-2023-48365), nonché in Magento (CVE-2022-24086).

Al momento degli attacchi, tutti i problemi elencati erano vulnerabilità di 1-day. Cioè, le informazioni su di esse erano già state divulgate pubblicamente, i produttori avevano già rilasciato le patch, ma le vulnerabilità erano molto recenti e non tutte le correzioni rilasciate avevano il tempo di essere installate.

Come accennato in precedenza, il gruppo sfrutta le vulnerabilità per infettare i sistemi con malware come NerbianRAT, MiniNerbian, nonché una versione personalizzata dello stealer JavaScript WARPWIRE.

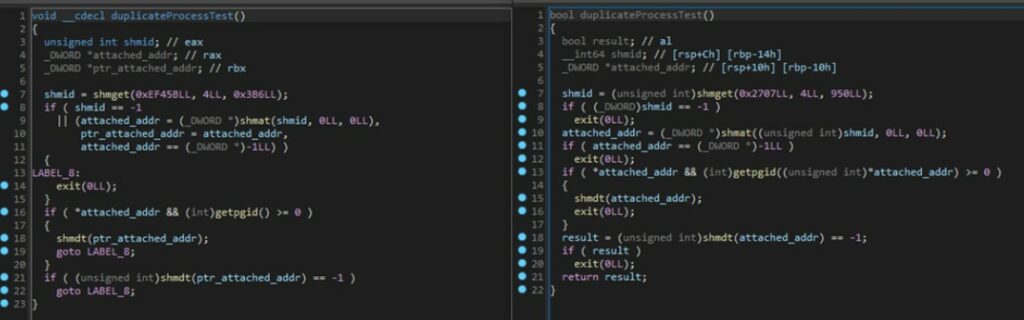

L’esistenza di NerbianRAT per Windows è nota dal 2022, ma ora Check Point segnala che Magnet Goblin utilizza una versione Linux molto efficace di questo malware, datata maggio 2022. Il gruppo utilizza anche una versione semplificata di questo malware chiamata MiniNerbian come malware di backup e anche come backdoor più segreta.

Entrambe le minacce consentono di raccogliere informazioni sul sistema, nonché di eseguire comandi arbitrari ricevuti dal server di controllo, trasmettendo poi i risultati.

Si noti inoltre che nei sistemi delle vittime compromessi, gli hacker utilizzano anche strumenti legittimi per il monitoraggio e la gestione remota. Tra questi ScreenConnect e AnyDesk, il che complica ulteriormente il rilevamento di attività sospette.

I ricercatori concludono che i Magnet Goblin sono opportunisti motivati finanziariamente. Al momento non si è in grado di collegare il gruppo a una posizione geografica specifica o ad altri criminali.