I ricercatori avvertono che gli aggressori stanno già utilizzando gli exploit di Citrix Bleed (CVE-2023-4966) per attaccare organizzazioni governative, nelle Americhe, in Europa, Africa e nella regione Asia-Pacifico.

Ricordiamo che la vulnerabilità critica CVE-2023-4966 (9,6 punti sulla scala CVSS), è associata alla divulgazione di informazioni remote e denominata Citrix Bleed, è stata corretta il 10 ottobre 2023, ma poi Citrix non ha fornito alcun dettaglio su questo problema.

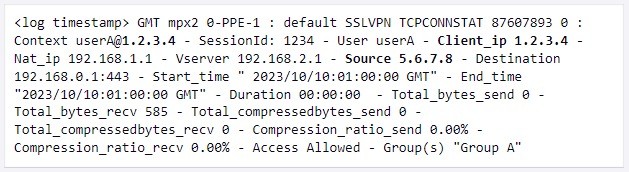

Come hanno presto avvertito i ricercatori di Mandiant, si è scoperto che dalla fine di agosto 2023 questo bug è stato utilizzato dagli aggressori in attacchi mirati, cioè si trattava di una vulnerabilità zero-day. Gli hacker hanno utilizzato il bug per intercettare sessioni autenticate e aggirare la protezione multifattore.

Alla fine di ottobre gli esperti di AssetNote hanno rilasciato un exploit PoC per il CVE-2023-4966.

Ora gli attacchi a Citrix Bleed si sono diffusi, ma potrebbero non essere stati condizionati solo dalla pubblicazione dell’exploit AssetNote, perché anche prima era chiaro che i dettagli del problema erano noti a diversi gruppi di hacker criminali. Lo scorso fine settimana, è stato riportato che gli aggressori avevano rubato token di sessione da oltre 20.000 server NetScaler ed è stato pubblicato uno scanner speciale per aiutare a rilevare i server NetScaler vulnerabili.

Come afferma Mandiant, la mancanza dei controlli di accesso sui dispositivi rende difficile indagare sullo sfruttamento di CVE-2023-3966, poiché i WAF e altre soluzioni di monitoraggio del traffico di rete sono necessarie per analizzare il traffico e determinare se si è verificato lo sfruttamento. Se una rete non utilizza tale monitoraggio prima di un attacco, non è possibile eseguire l’analisi storica e comprendere se effettivamente c’è stata una compromissione, pertanto i ricercatori si limitano a osservare gli attacchi in tempo reale.

Gli esperti scrivono che anche durante il periodo successivo allo sfruttamento, gli aggressori cercano di rimanere invisibili, utilizzando metodi locali e strumenti amministrativi comuni come net.exe e netscan.exe, per non distinguersi dalle attività di routine.

Mandiant è stata in grado di rilevare tentativi di sfruttamento e di dirottamento della sessione effettuando:

Sfruttando il CVE-2023-4966, gli aggressori si impegnano in ricognizioni, furti di credenziali e movimenti laterali tramite RDP. In questa fase, gli hacker utilizzano i seguenti strumenti:

Sebbene molti degli strumenti sopra elencati siano comuni negli ambienti aziendali, distribuirli insieme può essere un segno di compromissione e strumenti come FREEFIRE sono dei chiari segnali. I ricercatori hanno pubblicato una regola Yara che può essere utilizzata per rilevare FREEFIRE su un dispositivo.

Mandiant sta attualmente monitorando quattro gruppi che sfruttano CVE-2023-4966 in campagne diverse e presentano alcune sovrapposizioni nella fase post-sfruttamento. Pertanto, tutti i gruppi hanno utilizzato attivamente csvde.exe, certutil.exe, local.exe e nbtscan.exe e anche Mimikatz è stato riscontrato in due cluster di attività.