Gli specialisti di Kaspersky Lab hanno rivelato i dettagli di oltre una dozzina di vulnerabilità scoperte nel sistema di infotainment Mercedes-Benz MBUX di prima generazione. La casa automobilistica afferma che i problemi sono stati risolti e che non erano facili da gestire.

Gli esperti hanno studiato il funzionamento dell’unità principale Mercedes-Benz denominata Mercedes-Benz User Experience (MBUX) e si sono basati su uno studio precedente condotto dagli specialisti cinesi Tencent Security Keen Lab e pubblicato nel 2021.

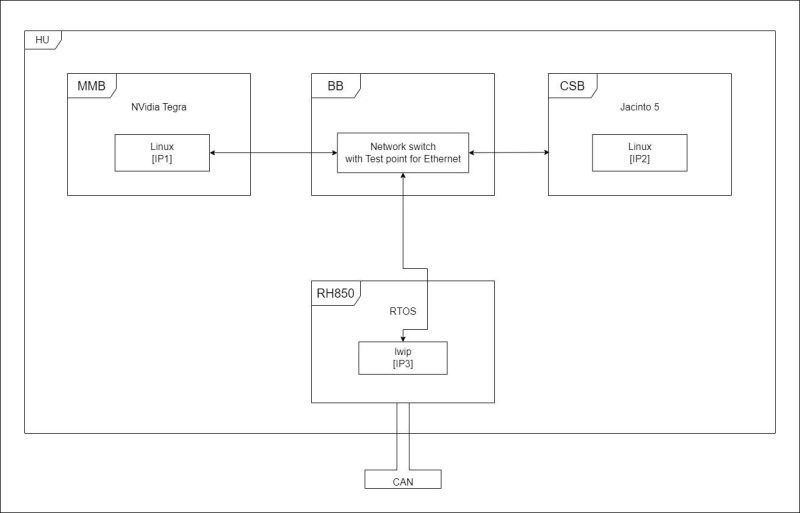

La ricerca di Kaspersky Lab si è concentrata su un’analisi dettagliata dei sottosistemi MBUX di prima generazione (in una vera vettura Mercedes B180), a cui non è stata prestata attenzione nello studio KeenLab: diagnostica (CAN, UDS, ecc.), connessioni USB e interfacce specializzate protocolli di comunicazione di processo (IPC).

Alcune delle vulnerabilità scoperte potrebbero essere utilizzate per attacchi DoS, altre per l’estrazione di dati, l’iniezione di comandi e l’escalation dei privilegi.

Sebbene alle vulnerabilità siano stati assegnati identificatori CVE del 2023 e 2024, Mercedes-Benz ha affermato di essere a conoscenza dei risultati di Kaspersky Lab dal 2022. I relativi bollettini sono già stati pubblicati su GitHub e le falle di sicurezza sono state tutte prontamente sanate.

Secondo gli esperti, un utente malintenzionato con accesso fisico all’auto potrebbe sfruttare alcune di queste vulnerabilità per disattivare la protezione antifurto standard nell’unità principale, modificare le impostazioni dell’auto e sbloccare servizi a pagamento.

“Nell’agosto 2022, un gruppo di ricercatori esterni in materia di sicurezza ci ha contattato in merito alla prima generazione di MBUX – Mercedes-Benz User Experience”, hanno detto ai media i rappresentanti di Mercedes-Benz. “I problemi descritti dai ricercatori richiedevano l’accesso fisico al veicolo, nonché l’accesso all’interno del veicolo. Inoltre, l’unità principale deve essere rimossa e aperta. Questi problemi non riguardano le versioni più recenti del sistema di infotainment.”