Gli esperti Microsoft hanno parlato di una nuova tecnica chiamata attacchi path traversal. Si chaima Dirty Stream, e consente alle applicazioni Android dannose di sovrascrivere i file nella directory home di altre applicazioni.

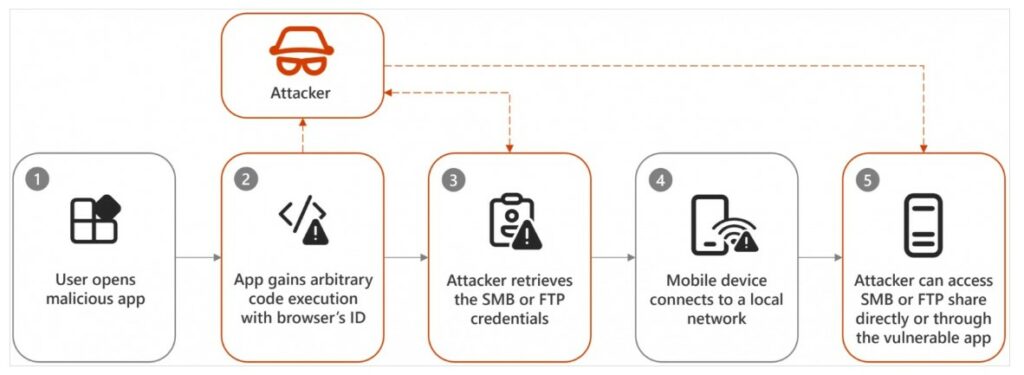

Ciò potrebbe portare all’esecuzione di codice arbitrario e al furto dei token di autenticazione. Sono interessate dal problema applicazioni popolari come Xiaomi File Manager e WPS Office, con oltre 1,5 miliardi di installazioni.

Il problema deriva da un uso improprio del sistema Content Provider di Android, che gestisce l’accesso sicuro a set strutturati di dati destinati ad essere condivisi tra diverse applicazioni.

Questo sistema utilizza misure di sicurezza tra cui l’isolamento dei dati, le risoluzioni degli URI e la convalida del percorso per prevenire accessi non autorizzati, fughe di dati e attacchi di path traversal.

Tuttavia, i ricercatori hanno avvertito che la protezione potrebbe essere aggirata implementando in modo errato gli intent personalizzati. Esempi di implementazione errata includono l’uso di nomi di file e percorsi non convalidati negli intent, l’uso errato del componente FileProvider e una convalida del percorso insufficiente.

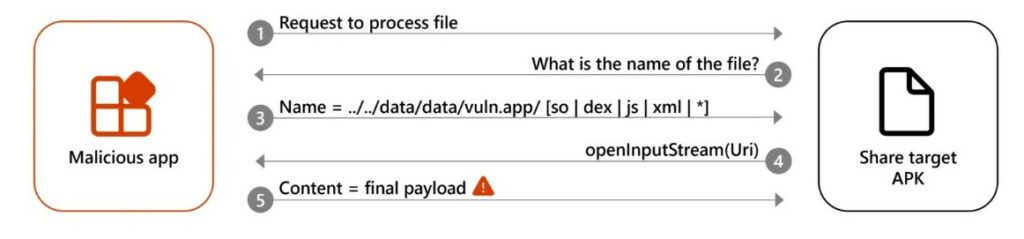

L’attacco Dirty Stream consente alle applicazioni dannose di inviare un file con un nome o un percorso falsificato a un’altra applicazione utilizzando l’intent dell’utente. L’applicazione di destinazione viene indotta a fidarsi del nome o del percorso del file e finisce per eseguire o salvare il file in una directory critica.

La manipolazione del flusso di dati tra due applicazioni trasforma una normale funzione del sistema operativo in uno strumento di attacco Questo può portare all’esecuzione di codice non autorizzato, al furto di dati, all’assunzione del pieno controllo del comportamento dell’applicazione e ad altre conseguenze.

Il ricercatore Dimitrios Valsamaras scrive che, sfortunatamente, ci sono molte di queste implementazioni errate e in totale influenzano le applicazioni installate più di quattro miliardi di volte.

“Stiamo pubblicando questa ricerca in modo che sviluppatori ed editori possano verificare la presenza di problemi simili nelle loro app, risolverli se necessario e impedire che vulnerabilità simili appaiano in nuove app e versioni”, scrive Valsamaras.

Il rapporto Microsoft menziona solo due applicazioni vulnerabili a Dirty Stream:

È stato riferito che in entrambi i casi gli sviluppatori hanno risposto rapidamente all’avvertimento di Microsoft e hanno implementato soluzioni per ridurre i rischi nei loro prodotti.

Inoltre, Google ha già aggiornato le proprie linee guida sulla sicurezza delle applicazioni, evidenziando gli errori più comuni durante l’utilizzo del sistema dei fornitori di contenuti che consentono di aggirare la protezione.