Uno specialista Microsoft ha scoperto delle vulnerabilità nei sistemi Linux, il cui sfruttamento consente di ottenere rapidamente i diritti di superutente.

In totale sono state scoperte 2 vulnerabilità (CVE-2022-29799 e CVE-2022-29800), le quali sono unite con il nome Nimbuspwn.

Sono stati riscontrati problemi nel componente networkd-dispatcher di molte distribuzioni Linux. Tale componente invia le modifiche sullo stato della rete e può eseguire vari script. Quando il sistema operativo viene avviato, networkd-dispatcher si avvia con i diritti di superutente.

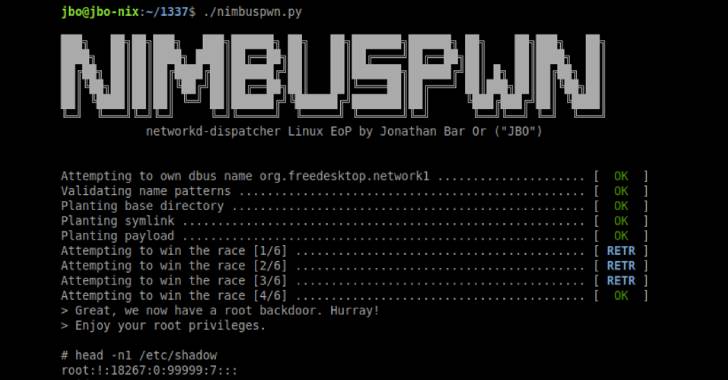

Le vulnerabilità, combinando un directory traversal, porta al collegamento simbolico e l’errore TOCTOU (time-of-check-time-of-use). Dopo aver esaminato il codice sorgente di Networkd-Dispatcher, il ricercatore Microsoft Jonathan Bar Or ha notato che il componente “run_hooks_for_state” implementa la seguente logica:

Run_hooks_for_state espone i sistemi Linux alla vulnerabilità di directory traversal (CVE-2022-29799) perché nessuna delle funzioni che utilizza ripulisce correttamente gli stati utilizzati per creare il percorso di script corretto da input dannosi.

In questo modo, gli hacker possono utilizzare la vulnerabilità per uscire dalla directory “/etc/networkd-dispatcher”.

Run-hooks_for_state contiene anche una vulnerabilità (CVE-2022-29800) che rende i sistemi vulnerabili a una condizione di competizione time-of-check to time-of-use TOCTOU poiché trascorre una certa quantità di tempo tra il rilevamento degli script e l’esecuzione degli stessi.

Un utente malintenzionato potrebbe sfruttare questa vulnerabilità per sostituire gli script che Networkd-Dispatcher che appartengano all’utente root.

Il ricercatore ha anche trovato diversi processi in esecuzione come utente della rete systemd, a cui è consentito utilizzare il nome del bus necessario per eseguire codice arbitrario da posizioni scrivibili.

I processi vulnerabili includono diversi plugin gpgv che vengono eseguiti quando apt-get viene installato o aggiornato e il demone Erlang Port Mapper, che consente l’esecuzione di codice arbitrario in alcuni script.

La vulnerabilità in Networkd-Dispatcher è stata corretta, ma non si sa quando e in quale versione.

Si consiglia vivamente agli utenti Linux di eseguire l’aggiornamento all’ultima versione.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…