D’altra parte, la foto di Gasparri che mostra uno scotch incollato sul tablet con l’utenza e la password in bella mostra, rimarrà probabilmente una icona del pressappochismo italiano sulla sicurezza informatica.

E questa probabilmente rimarrà nel tempo. Ma anche in questo caso c’è da approfondire la questione.

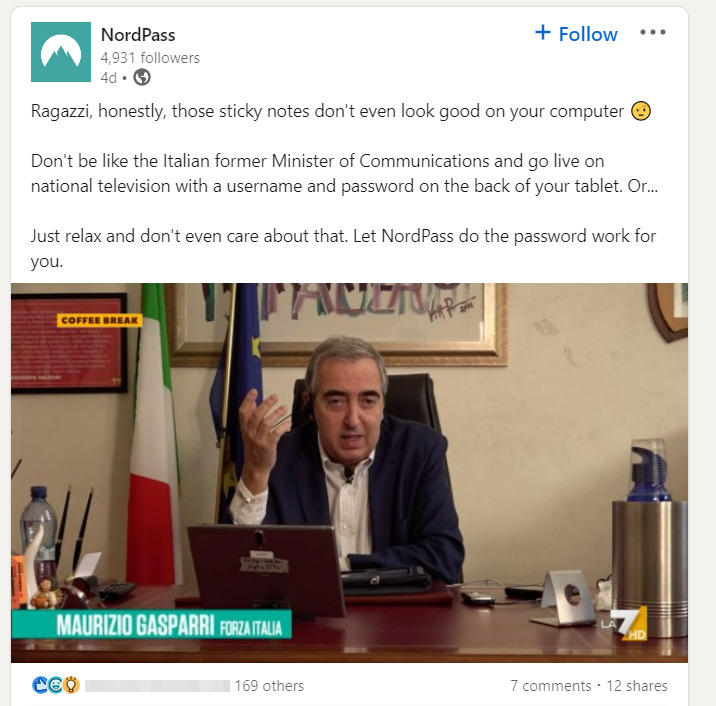

Intanto c’è chi, come Nord Pass, ne ha approfittato con una pubblicità che sfrutta proprio questa debolezza degli italiani, per rammentare che le password sono una cosa importante. Ovviamente, meglio se gestite con NordPass.

Nel post pubblicato su Linkedin si legge quanto segue:

Ragazzi, sinceramente, quei foglietti adesivi non stanno bene nemmeno sul vostro computer 🤨

Non essere come l'ex ministro delle Comunicazioni italiano e vai in diretta sulla televisione nazionale con username e password sul retro del tuo tablet. O...

Rilassati e non importa nemmeno di quello. Lascia che NordPass lavori per te con la password.

Gasparri, ex ministro delle telecomunicazioni italiano, in un video pubblicato su twitter ha riportato che la password non era la sua ma di un operatore che gli aveva messo sulla scrivania il tablet, in modo che lui potesse vedere la diretta mentre stava parlano.

Inoltre ha parlato di un caso mediatico che si è scatenato sulla rete dopo la pubblicazione del video che ritraeva la password in bella mostra da LA7. In effetti, non era davvero un bello spettacolo.

Quindi non era di Gasparri, ma l’operatore che riprendeva Gasparri.

Ma Gasparri o un altro politico, un operatore qualsiasi o la solita (e ci scusiamo sempre con lei) casalinga di Voghera, il punto non è di chi era la password, ma della mentalità di noi poveri italiani.

Italiani che siamo i primi in classifica negli attacchi ransomware, che ancora non abbiamo capito quanto sia importante la sicurezza informatica nelle nostre vite.

Noi italiani che ancora oggi pensiamo che sia normale lasciare una password incollata con un postit su un computer e lasciarla in mondo visione. Noi italiani che ancora pensiamo che sia normale lasciare un postit incollato sul monitor dell’ufficio contenenti le credenziali di accesso al sistema aziendale. Noi italiani che ancora pensiamo che sia corretto inserire le password 12345.

C’era chi ci aveva chiamati gli “Scimpanzè dell’informatica”. In effetti, aveva proprio ragione.

La mia password in diretta tv? L’ennesima bufala fatta circolare da fannulloni online che alimentano fake news, insulti e bugie.

— Maurizio Gasparri (@gasparripdl) July 26, 2022

Cari amici, prima di abboccare a tutto, informatevi bene! pic.twitter.com/AYuMqRNRXC