Sebbene non si possa definire un vero Black Hacker, molti ricorderanno George #Hotz (o meglio conosciuto come #GeoHot), come un ragazzo prodigio che a soli diciassette anni riuscì ad effettuare nell’estate del 2007 il primo #jailbreak sull’#iPhone.

Il giovane #hacker ha dato il via ad una vera e propria battaglia informatica contro la Apple che vule che i suoi terminali siano chiusi, ma questa storia nacque così, nell’estate del 2007, quando Apple rilasciò l’iPhone, in una partnership esclusiva con AT&T.

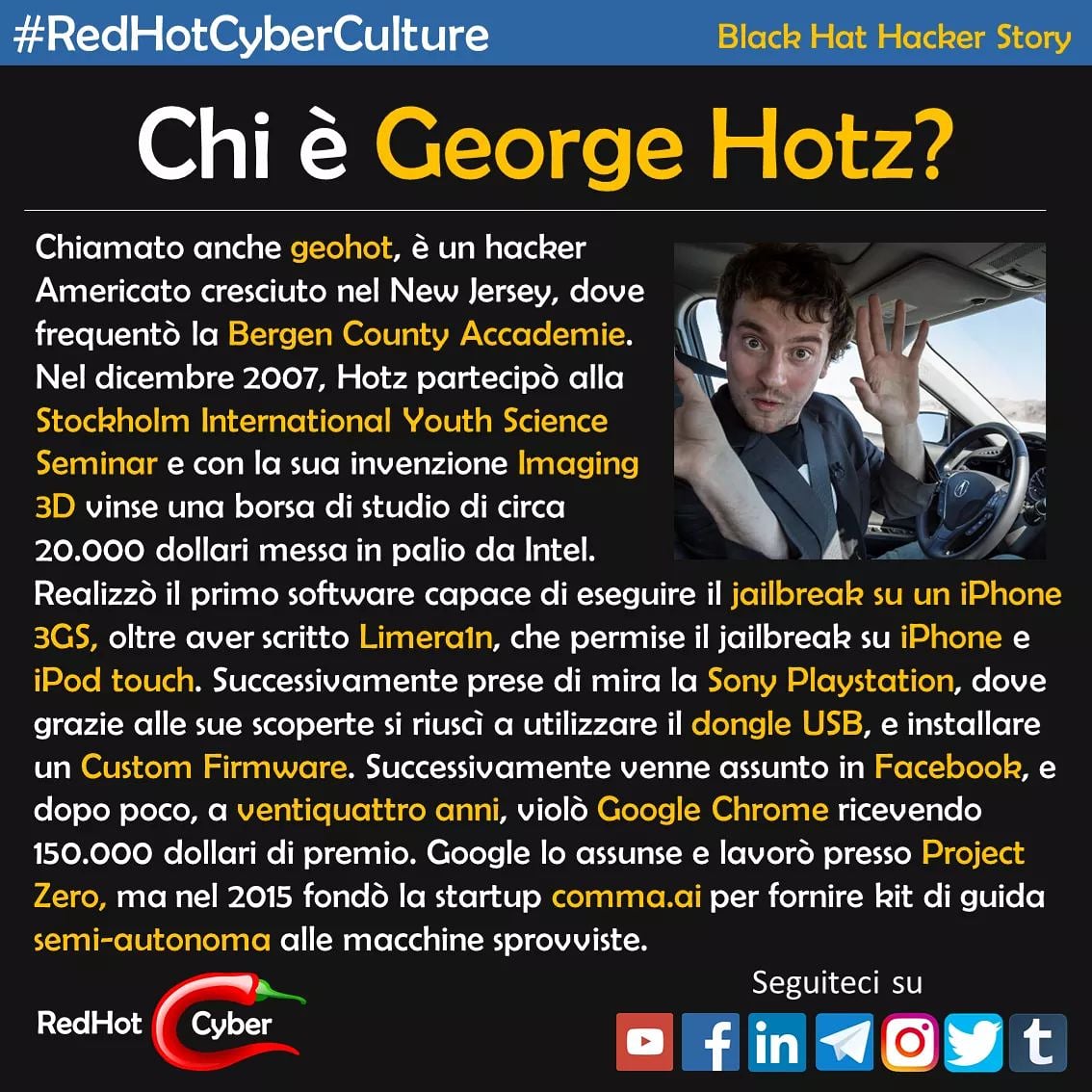

George, all’epoca diciassettenne del New Jersey, era un abbonato a T-Mobile ma voleva un iPhone che effettuasse chiamate usando la rete a cui si era sottoscritto, perciò decise di #hackerare il telefono.

Dopo settimane di ricerca con altri hacker online, Hotz ha realizzato che far credere al dispositivo che un chip fosse stato rimosso, sarebbe stata la carta vincente.

Usando un cacciavite Phillips per occhiali per rimuovere le viti nel retro del telefono ed inserendo un plettro, è riuscito a trovare il suo obiettivo: il processore della #baseband, il chip che regola gli operatori con cui l’iPhone può “interagire”. Successivamente, #saldando un filo con un po’ di voltaggio su questo chip, ha scombinato il codice, portando quindi il telefono sotto il suo totale controllo.

#hacking #hackers #prodigi #Redhotcyber

https://it.m.wikipedia.org/wiki/George_Hotz