Una nuova minaccia sta guadagnando slancio nel mondo della sicurezza informatica: le campagne di phishing adattive. Questo metodo è un’evoluzione del phishing tradizionale: gli aggressori utilizzano un approccio personalizzato per superare le difese, utilizzando informazioni sulle vittime raccolte da social network, siti pubblici e violazioni dei dati passate.

La base di tali campagne è l’ingegneria sociale, volta a manipolare psicologicamente le vittime. I criminali utilizzano informazioni personali come nomi, titoli o dettagli aziendali per creare messaggi falsi che sembrano credibili.

Il phishing adattivo può essere effettuato tramite e-mail, messaggi di testo, social media e persino telefonate. Spesso, per aumentare la propria efficacia, i truffatori utilizzano eventi specifici familiari alla vittima o addirittura situazioni di emergenza.

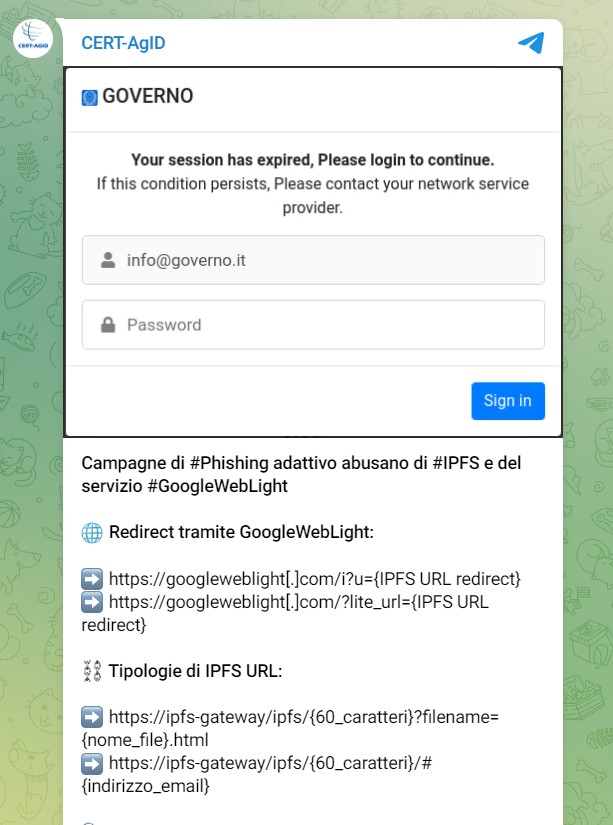

Un esempio è la campagna dannosa “My Slice” che prende di mira le organizzazioni italiane, come riportato dal CERT-AgiD. Gli aggressori hanno inviato e-mail per conto del servizio di supporto, avvertendo che il limite di memoria dell’account di posta era stato superato. Per risolvere il problema è stato suggerito di verificare lo stato dell’account tramite un’apposita pagina di supporto.

La pagina di phishing è stata copiata nel modo più accurato possibile dal sito ufficiale del vero servizio di supporto e personalizzata appositamente per la vittima utilizzando il logo e il nome dell’organizzazione presa di mira.

Dopo aver inserito i dati della vittima su questa pagina falsa, le informazioni sono state inviate al server degli aggressori e la vittima stessa è stata reindirizzata alla home page della sua organizzazione.

Per proteggerti dal phishing adattivo, devi seguire le migliori pratiche di sicurezza informatica. Le organizzazioni e gli individui dovrebbero essere consapevoli delle tattiche di phishing adattative e fornire formazione per riconoscere ed evitare le truffe online.

Anche l’utilizzo di soluzioni di sicurezza avanzate come filtri anti-phishing e sistemi di rilevamento delle minacce basati sull’intelligenza artificiale possono aiutare a ridurre il rischio di cadere vittima di queste sofisticate campagne.

In conclusione, il fenomeno delle campagne di phishing adattivo evidenzia la necessità di un approccio proattivo alla sicurezza informatica. Solo la sensibilizzazione, la formazione e l’implementazione di misure di difesa avanzate potranno proteggere efficacemente i dati personali e aziendali da questa crescente minaccia digitale.