Gli esperti hanno scoperto una piattaforma PhaaS (phishing-as-a-service) chiamata Lucid che ha attaccato 169 organizzazioni in 88 paesi utilizzando messaggi inviati tramite iMessage (iOS) e RCS (Android).

Gli analisti di Prodaft riferiscono che Lucid è nata a metà del 2023 ed è gestita da hacker cinesi del gruppo XinXin (noto anche come Black Technology). Lucid viene venduto ad altri aggressori tramite abbonamento, dando loro accesso a 1.000 domini di phishing, siti di phishing generati automaticamente e strumenti di invio di spam di livello professionale.

Si nota inoltre che in precedenza XinXin utilizzava la piattaforma Darcula per le sue operazioni, il che indica una potenziale connessione tra le due piattaforme PhaaS. Gli abbonamenti Lucid vengono venduti tramite un canale Telegram dedicato (con oltre 2.000 membri) e vengono forniti ai clienti con licenze settimanali. XinXin sostiene di inviare oltre 100.000 messaggi di phishing al giorno a potenziali vittime tramite Rich Communication Services (RCS) e Apple iMessage. Poiché i messaggi sono protetti dalla crittografia end-to-end, è possibile aggirare i filtri antispam.

“La piattaforma utilizza un meccanismo automatizzato per effettuare attacchi, distribuendo siti di phishing personalizzati, i cui link vengono distribuiti principalmente tramite esca SMS”, scrive Prodaft. “Per migliorare l’efficienza, Lucid sfrutta le tecnologie Apple iMessage e Android RCS per aggirare i tradizionali filtri antispam e migliorare significativamente la recapitabilità e l’efficacia.”

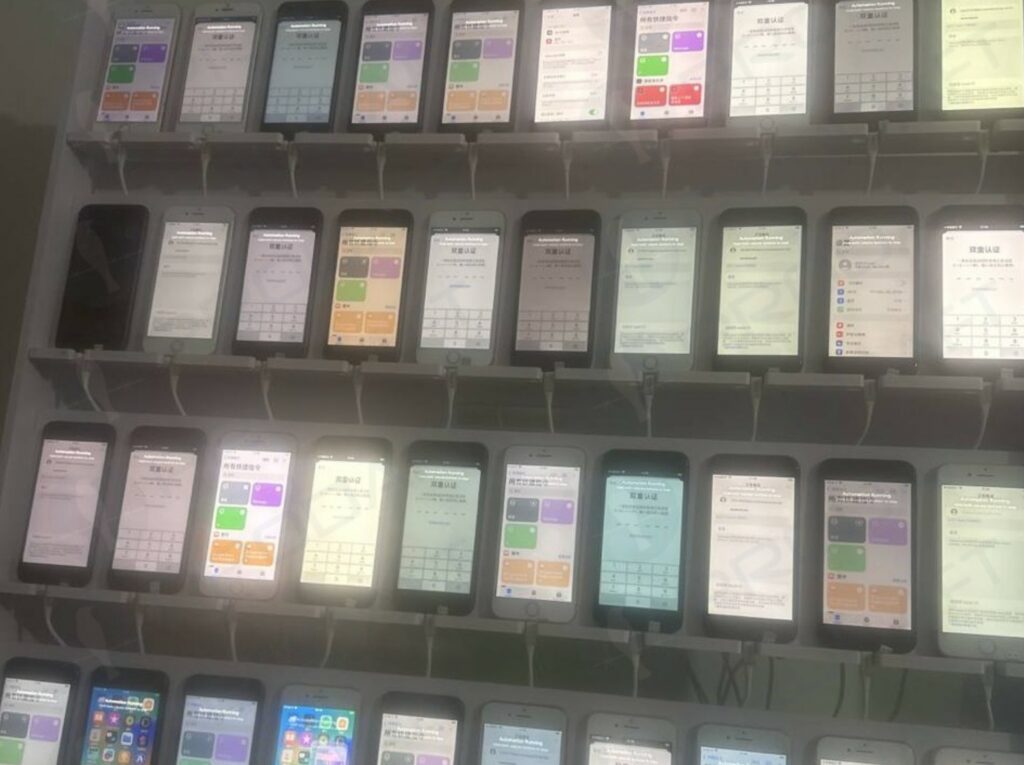

Per inviare messaggi, gli operatori Lucid utilizzano grandi quantità di dispositivi iOS e Android. Per lavorare con iMessage vengono utilizzati ID Apple temporanei, mentre per RCS gli aggressori sfruttano errori specifici nella convalida del mittente per determinati operatori.

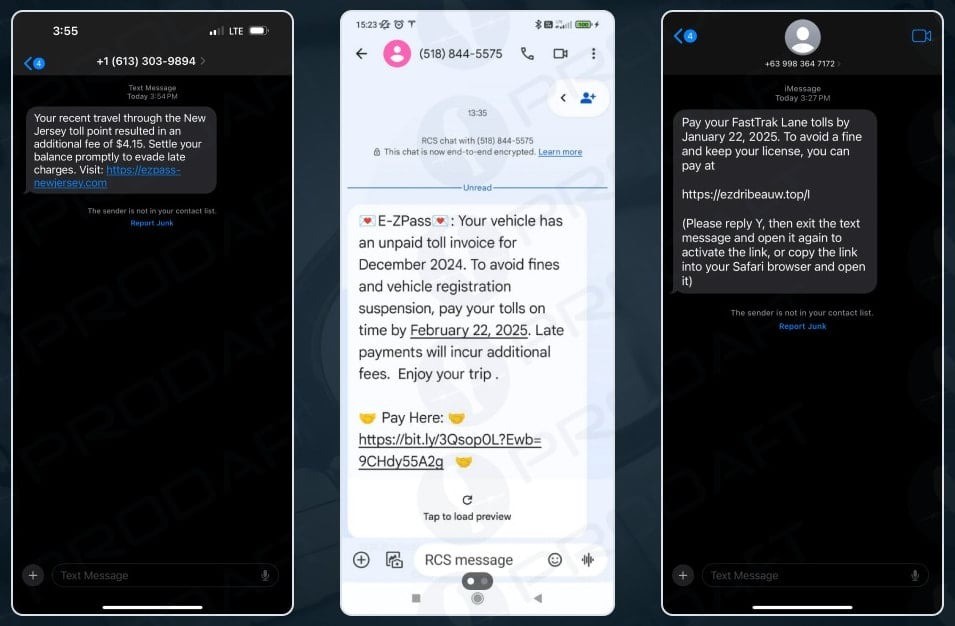

Le campagne di phishing prendono di mira principalmente i paesi europei, il Regno Unito e gli Stati Uniti. I messaggi di phishing sono solitamente camuffati da notifiche di consegna, avvisi fiscali, notifiche di pagamento del parcheggio.

Ciò comporta l’utilizzo di tutti i loghi e marchi necessari, nonché del linguaggio appropriato, per soddisfare il target demografico e filtrare le vittime in base alla geolocalizzazione.

Quando le vittime cliccano sui link di phishing, vengono reindirizzate a false landing page che si spacciano per siti web governativi o del settore privato, tra cui USPS, DHL, Royal Mail, FedEx, Revolut, Amazon, American Express, HSBC, E-ZPass, SunPass, Transport for London e altri.

Queste pagine di phishing sono progettate per rubare informazioni personali e finanziarie, tra cui nomi completi, indirizzi e-mail, indirizzi fisici e dati delle carte di credito. Lucid offre ai propri clienti un validatore di carte bancarie affinché gli aggressori possano verificare immediatamente i dati rubati.

Le carte funzionanti vengono poi vendute ad altri criminali informatici o utilizzate per scopi fraudolenti.