Il Poison Tap rappresenta una tecnica di attacco informatico tanto semplice quanto insidiosa, capace di compromettere la sicurezza di un sistema manipolando il traffico di rete in entrata e in uscita dal dispositivo vittima. Questo attacco sfrutta un dispositivo fisico, opportunamente configurato, per ottenere l’accesso non autorizzato ai dati in transito da e verso un computer.

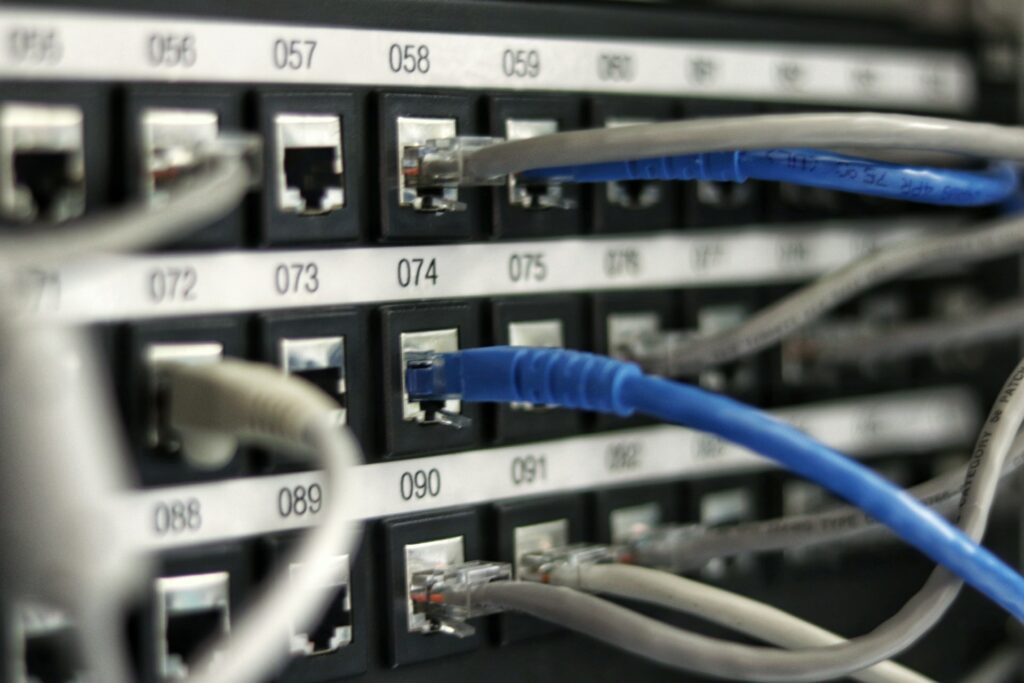

L’attacco si basa sull’impiego di un dispositivo hardware, spesso un Raspberry Pi o un’alternativa simile, configurato per simulare il comportamento di una scheda di rete. Collegandosi fisicamente al computer bersaglio, il dispositivo riesce ad ingannare il sistema operativo fingendosi un’interfaccia di rete legittima. Una volta instaurata questa relazione, l’attacco si sviluppa in tre fasi principali:

Per eseguire un attacco di Poison Tap, è sufficiente che il computer sia acceso o in modalità standby; non è necessario che sia sbloccato o che l’utente sia presente. Tuttavia, la diffusione di protocolli crittografici avanzati come HTTPS, TLS e SSH mitiga parzialmente l’efficacia dell’attacco, limitandola ai protocolli meno sicuri ma ancora ampiamente utilizzati come FTP.

La semplicità di esecuzione del Poison Tap lo rende particolarmente insidioso. Può essere sfruttato per attacchi mirati contro organizzazioni o individui, specialmente quando i dispositivi vulnerabili sono lasciati incustoditi in luoghi pubblici o semipubblici.

Tra le possibili accortezze per prevenire questo attacco troviamo l’occlusione delle porte USB non utilizzate e la disabilitazione dell’autoconfigurazione delle interfacce di rete.

L’attacco Poison Tap mette in evidenza quanto possa essere vulnerabile un sistema quando la sicurezza fisica del dispositivo non è garantita. Sebbene i moderni protocolli di crittografia rappresentino una barriera efficace contro molti tipi di attacchi, la presenza di sistemi e reti legacy continua a offrire opportunità sfruttabili per gli attaccanti.