Autore: Express VPN

Data Pubblicazione: 13/05/2022

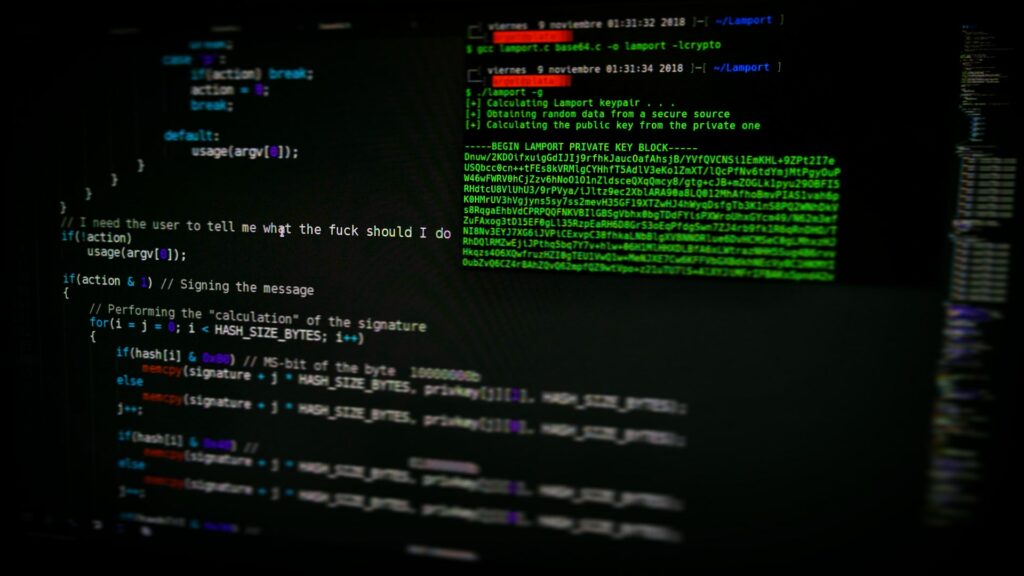

Qualsiasi programma, applicazione o software usiate, prima o poi vi sarete sicuramente imbattuti in uno o più bug. In certi casi vi sarà capitato che qualche funzione non operava correttamente; in altri invece, vi siete ritrovati con il programma che si bloccava o chiudeva inaspettatamente. I bug sono ormai ovunque e possono rappresentare piccoli fastidi per l’utente, ma rivelarsi anche come grossi problemi per le aziende, soprattutto se si tratta di bug di sicurezza.

Le aziende che operano nel digitale non devono solo avere a che fare con problemi legati alla cybersecurity, che già richiedono l’impiego di molte risorse, ma devono anche affrontare una serie di problemi legati ai bug presenti nei loro programmi. Ecco perché sempre più società decidono di affidarsi ai programmi di bug bounty per cercare di individuare prontamente i bug nei loro prodotti e servizi.

Ogni esperto di cybersecurity, programmazione o hacker etico, può iscriversi presso una delle tante piattaforme di bug bounty per vedere quali sono i programmi offerti dalle varie aziende. Infatti, ogni società può creare dei programmi di bug bounty e caricarli su queste piattaforme (le più famose sono HackerOne e Bugcrowd), con l’obiettivo di invogliare figure esperte a prenderne parte.

Recentemente, ExpressVPN ha lanciato il proprio programma con la più alta ricompensa su Bugcrowd. Infatti, le ricompense variano a seconda dell’azienda e soprattutto a seconda del tipo di bug o vulnerabilità che viene individuata.

Ovviamente, più è grave il bug o vulnerabilità trovata, più altro è il premio che si riceve (le cifre precise sono sempre specificate fin dall’inizio in ogni programma di bug bounty).

Bisogna specificare che ogni programma dispone di un regolamento diverso che è obbligatorio sempre rispettare. Quando si cercando bug o vulnerabilità, si rischia di andare contro i termini e condizioni di un software, così come si devono magari provare degli attacchi nei confronti dei server o servizi dell’azienda stessa.

Se normalmente questi comportamenti sono perseguibili dalla legge, le aziende che partecipano ai programmi Bug Bounty specificano nel dettaglio cosa è possibile fare senza avere problemi di natura legale (ed è bene rispettare sempre queste regole).

La figura del bug hunter è una professione sempre più ricercata: non solo all’interno delle aziende stesse, ma anche all’esterno. Ogni società ha un team interno per individuare e risolvere bug, così come effettuare tutti i test per il controllo qualità dei prodotti e servizi venduti. Inoltre, ogni azienda informatica ha anche un team di esperti per la cybersecurity che operano quotidianamente per garantire la sicurezza informatica.

Andare a caccia di bug e vulnerabilità è un lavoro continuo, perché i bug possono nascondersi ovunque e quando vengono trovati, bisogna aggiornare il codice e rilasciare nuove patch. Inoltre, a forza di nuovi aggiornamenti, nuovi bug possono essere introdotti dagli sviluppatori e quindi ulteriori controlli sono obbligatori da fare prima e dopo di ogni aggiornamento.

Inoltre, il bug hunting non avviene solo in contesti legati a prodotti e servizi, ma anche per cercare bug nei malware o altre vulnerabilità da sfruttare per neutralizzarli. La figura del bug hunter può quindi tornare utile in diversi casi e può ormai operare sia all’interno di un’azienda, sia come figura esterna su più progetti. Per chiunque sia interessato in questo campo, le piattaforme di bug bounty possono diventare una grossa opportunità.

Queste piattaforme permettono di lavorare con aziende di ogni tipo, fare esperienza e anche guadagnare popolarità in caso si riesca effettivamente a trovare bug o vulnerabilità (le aziende tendono infatti a condividere i dettagli dell’esperto che ha scoperto il bug o vulnerabilità sui propri canali aziendali). Inoltre, l’azienda potrebbe anche essere interessata a proseguire con una collaborazione se si svolge un ottimo lavoro su un programma di bug bounty.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…