Il team di sicurezza di Google Project Zero ha aggiornato le sue linee guida sulla divulgazione responsabile delle vulnerabilità per aggiungere un margine di ulteriori 30 giorni (rispetto agli attuali 90 giorni) su alcuni bug di sicurezza, in modo che gli utenti finali abbiano abbastanza tempo per applicare patch al software e impedire agli aggressori di armare i bug.

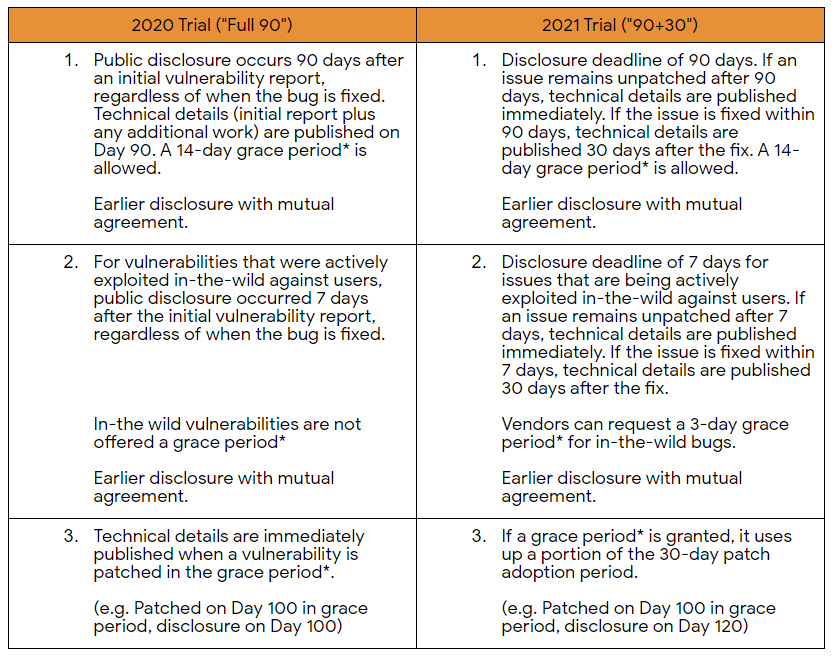

La politica del 2020 incentivavano i seguenti punti:

Ma tutto questo probabilmente non è bastato a consentire ai vendor di prodotto nel procedere celermente.

Infatti, i cambiamenti odierni sono di particolare importanza perché gran parte della comunità della sicurezza informatica ha adottato le regole di Project Zero come metodologia non ufficiale per divulgare un bug di sicurezza ai fornitori di software e quindi al pubblico in generale.

Prima di oggi, i ricercatori di Google Project Zero avevano concesso ai fornitori di software 90 giorni per correggere un bug di sicurezza.

Quando il bug veniva corretto, o alla fine del periodo di 90 giorni, i ricercatori di Google avrebbero pubblicato i dettagli del bug online.

Il ragionamento alla base della finestra di tempo extra è quello di consentire agli utenti dei prodotti interessati il tempo di aggiornare il proprio software, un’operazione che di solito può richiedere giorni o settimane in alcune reti aziendali complesse.

“L’obiettivo del nostro aggiornamento della politica 2021 è rendere la tempistica di adozione della patch una parte esplicita della nostra politica di divulgazione delle vulnerabilità. I fornitori avranno ora 90 giorni per lo sviluppo della patch e altri 30 giorni per l’adozione della patch”.

Di seguito l’elenco completo delle modifiche delle policy 2021:

Tim Willis, ad oggi riveste la carica di leader del team di Project Zero, e ha affermato che le aziende si sono lamentate in passato della mancanza di un cuscino per l’applicazione delle patch da parte degli utenti.

I dettagli sui bug precedenti pubblicati dai ricercatori di Project Zero includevano solitamente spiegazioni tecniche approfondite di come funzionavano le vulnerabilità e spesso includevano anche codice proof-of-concept (PoC).

Il codice di exploit PoC, spesso fornisce informazioni di base per la creazione di exploit più avanzati.

Ironia della sorte, mentre Project Zero non forniva i cuscinetti corretti per altre società, il team di Chrome invece li stava utilizzando in modo da non pubblicare dettagli sulle correzioni di sicurezza proprio per lo stesso motivo: per impedire agli aggressori di utilizzare il codice come arma su bug non corretti di Chrome e quindi attaccare gli utenti che avevano ancora per il proprio browser non aggiornato.

In precedenza, Project Zero concedeva alle aziende ulteriori sette giorni di calendario per correggere qualsiasi vulnerabilità sfruttata attivamente (zero-day) prima che pubblicassero i dettagli sul bug online.

Fonte

https://googleprojectzero.blogspot.com/2021/04/policy-and-disclosure-2021-edition.html

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…