Ieri, il gruppo ransomware RANSOMEDVC ha affermato di aver violato la società Colonial Pipeline e di aver fatto trapelare 5 GB di dati, inclusi file interni e foto. Ma in effetti non tutto è così lineare come sembra in quanto sul loro data leak site (DLS) sono presenti dei samples di Accenture.

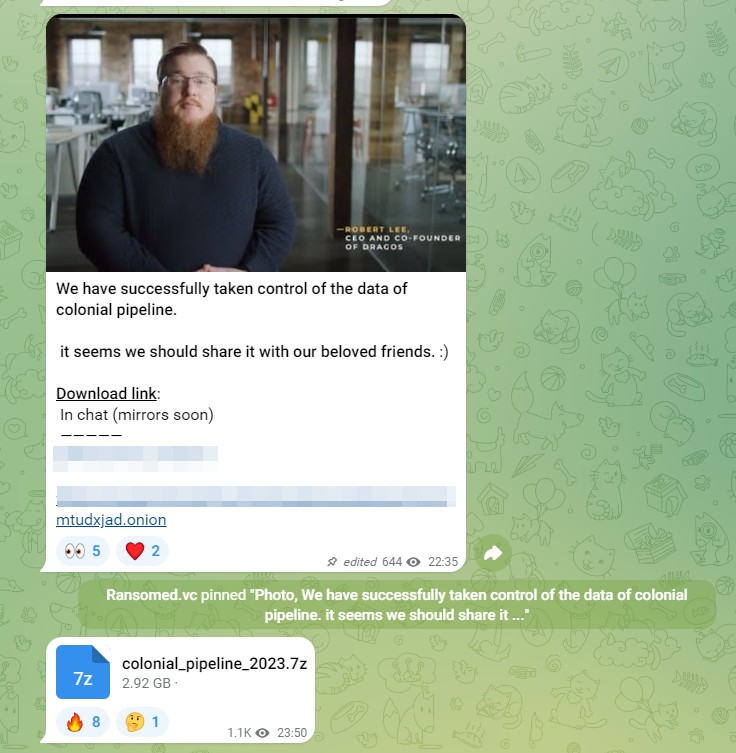

Queste ultime affermazioni del gruppo RansomedVC sono emerse attraverso post sul loro blog sul dark web. Il gruppo ha anche condiviso le proprie affermazioni tramite il canale Telegram lanciato di recente e il proprio account X (in precedenza Twitter).

Vale la pena ricordare che RANSOMEDVC è il gruppo che ha violato recentemente la Sony Corporation a settembre 2023. Sul proprio canale Telegram, RansomedVC ha affermato che “Abbiamo preso con successo il controllo dei sistemi di oleodotti della Colonial Pipeline”.

RANSOMEDVC ha dichiarato di essersi infiltrato con successo nella rete di Colonial Pipeline, la società americana che gestisce un importante sistema di condotte che trasporta quotidianamente oltre 100 milioni di galloni di vari prodotti petroliferi, tra cui benzina, carburante diesel e carburante per aerei.

Ricordiamo che la Colonial Pipeline venne conosciuta dal pubblico occidentale, dopo l’attacco all’oleodotto sferrato dal gruppo ransomware Darkside, cosa che portò ad un dialogo sul cybercrime tra Putin e Biden, prima della guerra Ucraina Russia.

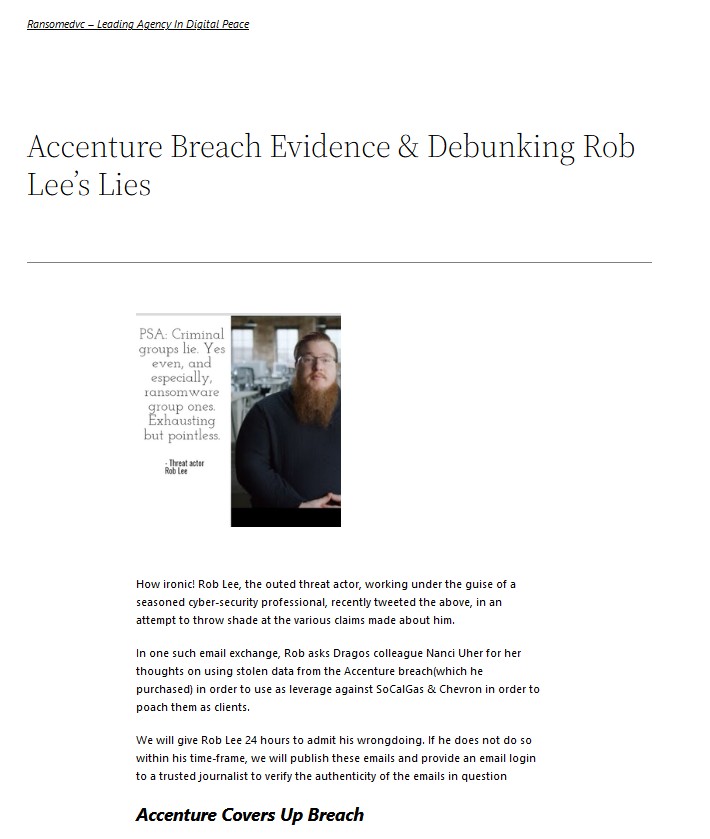

RansomedVC ha affermato nel post nel suo Data Leak Site che Rob Lee, CEO di Dragos, in qualche modo ha ingannato RansomedVC che avrebbe fatto trapelare i file che Lee avrebbe acquistato per cercare di corteggiare Colonial Pipeline.

Sembrerebbe che Rob Lee sia un attore di minacce e che i file trapelati da RansomedVC sia stata una sorta di vendetta per aver imbrogliato Colonial Pipeline che sarebbero sotto il controllo di RansomedVC.

Ma il tutto non risulta ancora molto lineare.

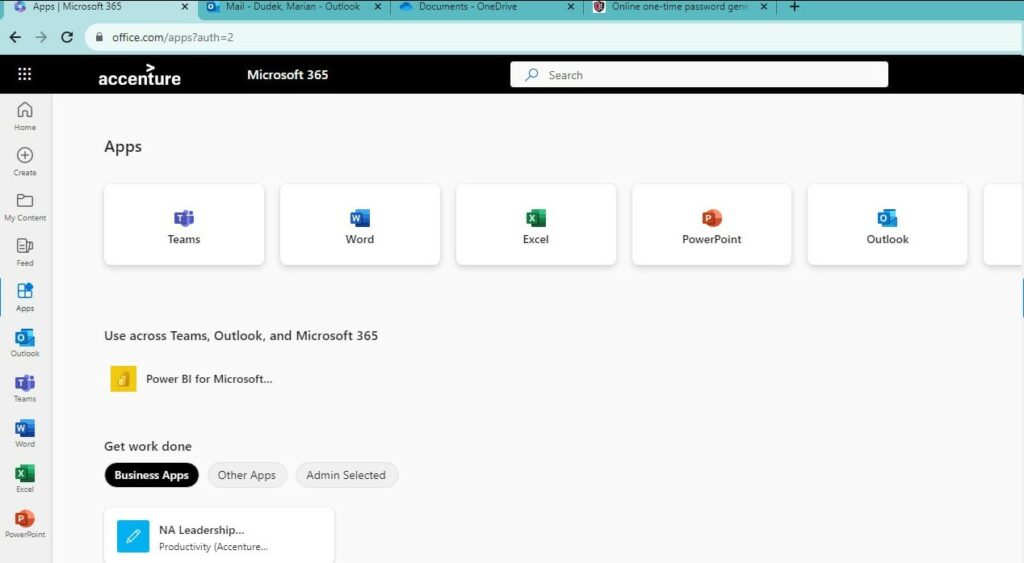

La rivista DataBreaches ha posto una serie di domande a RansomedVC, come ad esempio: “Chi è stato hackerato? Colonial Pipeline, Dragos o Accenture? E se questo non era un hack, cos’era?” RansomedVC ha risposto: “Accenture è stato violato, ma Rob Lee ha acquistato i file come leva per sottrarre Colonial Pipeline ad Accenture” ovviamente in termini di appalti.

Sempre DataBreaches riporta che RansomedVC ha scritto: “Rob Lee ha smesso casualmente di fare affari e comunicare con noi, ma stava ancora lavorando con altri IAB.“ e ha aggiunto “avrebbe dovuto pagare per altri file discussi”, dove “abbiamo concordato anche i prezzi“.

Ma se è stata Accenture ad essere stata hackerata, allora come hanno fatto a prendere il controllo dei sistemi di Colonial Pipeline?

Si è scoperto che in effetti non l’avevano fatto. Quando gli è stato chiesto delle delucidazioni, il portavoce di RansomedVC ha immediatamente detto a DataBreaches: “Dichiarazione inaccurata, ci scusiamo. Sono stati presi solo i file“.

Infatti successivamente hanno modificato il loro post su Telegram riportando che erano in possesso dei dati e non della rete.

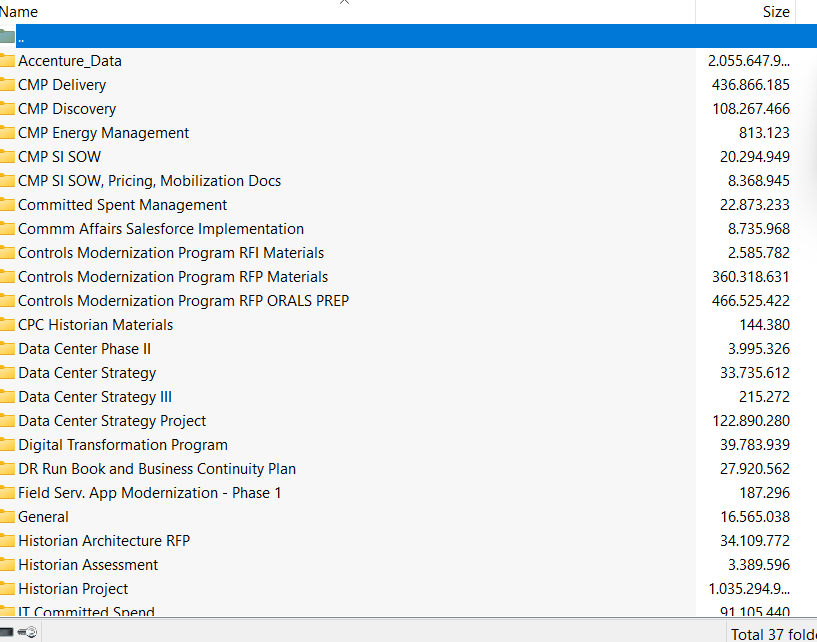

Quindi che tipo di dati sono trapelati da RansomedVC?

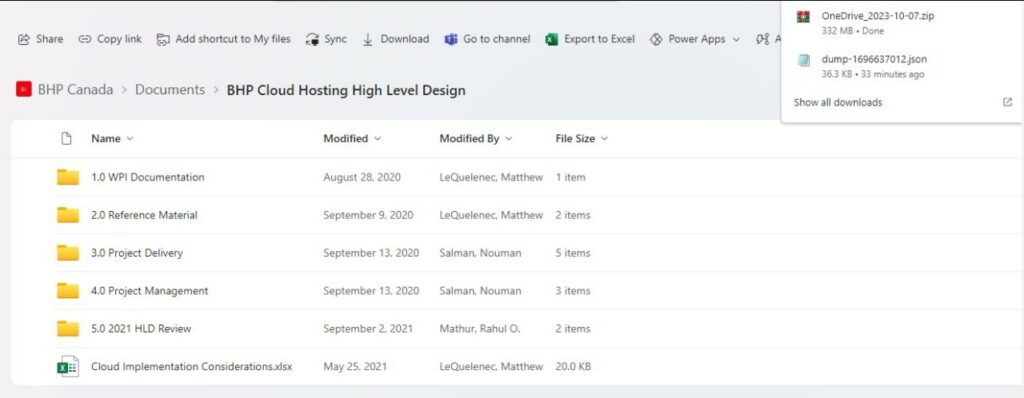

Si tratta di molti file di Accenture relativi a Colonial Pipeline. Alcuni sembrano provenire dall’incidente ransomware di DarkSide, mentre altri sembrano essere recenti ed alcuni riportano la gestione delle vulnerabilità all’interno dell’azienda.

Colonial Pipeline ha risposto che “è a conoscenza di affermazioni infondate pubblicate su un forum online secondo cui il suo sistema è stato compromesso da una parte sconosciuta. Dopo aver collaborato con i nostri team di sicurezza e tecnologia, nonché con i nostri partner della CISA, possiamo confermare che non si sono verificate interruzioni delle operazioni del gasdotto e al momento il nostro sistema è sicuro. I file pubblicati online inizialmente sembrano far parte di una violazione dei dati di terze parti non correlata a Colonial Pipeline”.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda che saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.