Da recenti ricerche è emerso che gli utenti cinesi stanno cercando versioni ufficiali di programmi come Notepad++ e VNote attraverso motori di ricerca come Baidu anche se questi sono sempre più vittime di aggressori sofisticati.

Gli attacchi vengono effettuati utilizzando annunci fraudolenti sui motori di ricerca e collegamenti falsi che distribuiscono versioni trojanizzate di questi programmi. L’obiettivo finale è installare Geacon, un’implementazione Golang di Cobalt Strike.

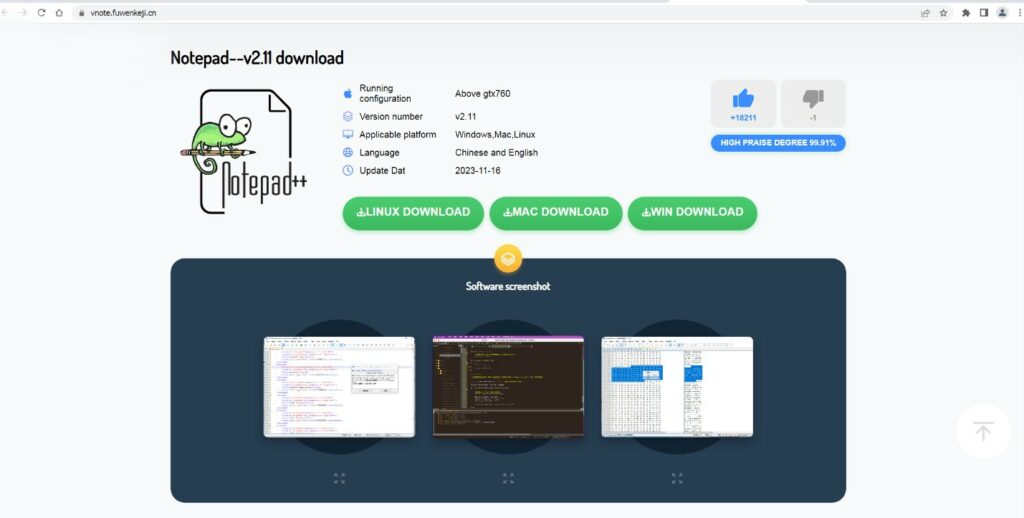

Gli esperti di Kaspersky Lab hanno scoperto un sito Web fraudolento visualizzato nei risultati di ricerca di Notepad++. Il sito si distingue per il fatto che il suo indirizzo contiene una menzione di VNote e il programma offerto per il download sul sito utilizza il logo Notepad++.

Ma la cosa interessante è che i pacchetti scaricati contengono già “Notepad–“, che non è un’invenzione dei criminali informatici, poiché si tratta di un editor di testo legittimo. E’ è una copia quasi completa di Notepad++ per Mercato cinese, sviluppato da specialisti locali.

Nonostante sia possibile scaricare tre versioni del programma sul sito dannoso (per Windows, Linux e macOS), per qualche motivo il collegamento per Windows porta al repository ufficiale Gitee con un legittimo programma di installazione di Blocco note. Allo stesso tempo, le versioni per Linux e macOS portano a pacchetti di installazione dannosi su risorse di terze parti.

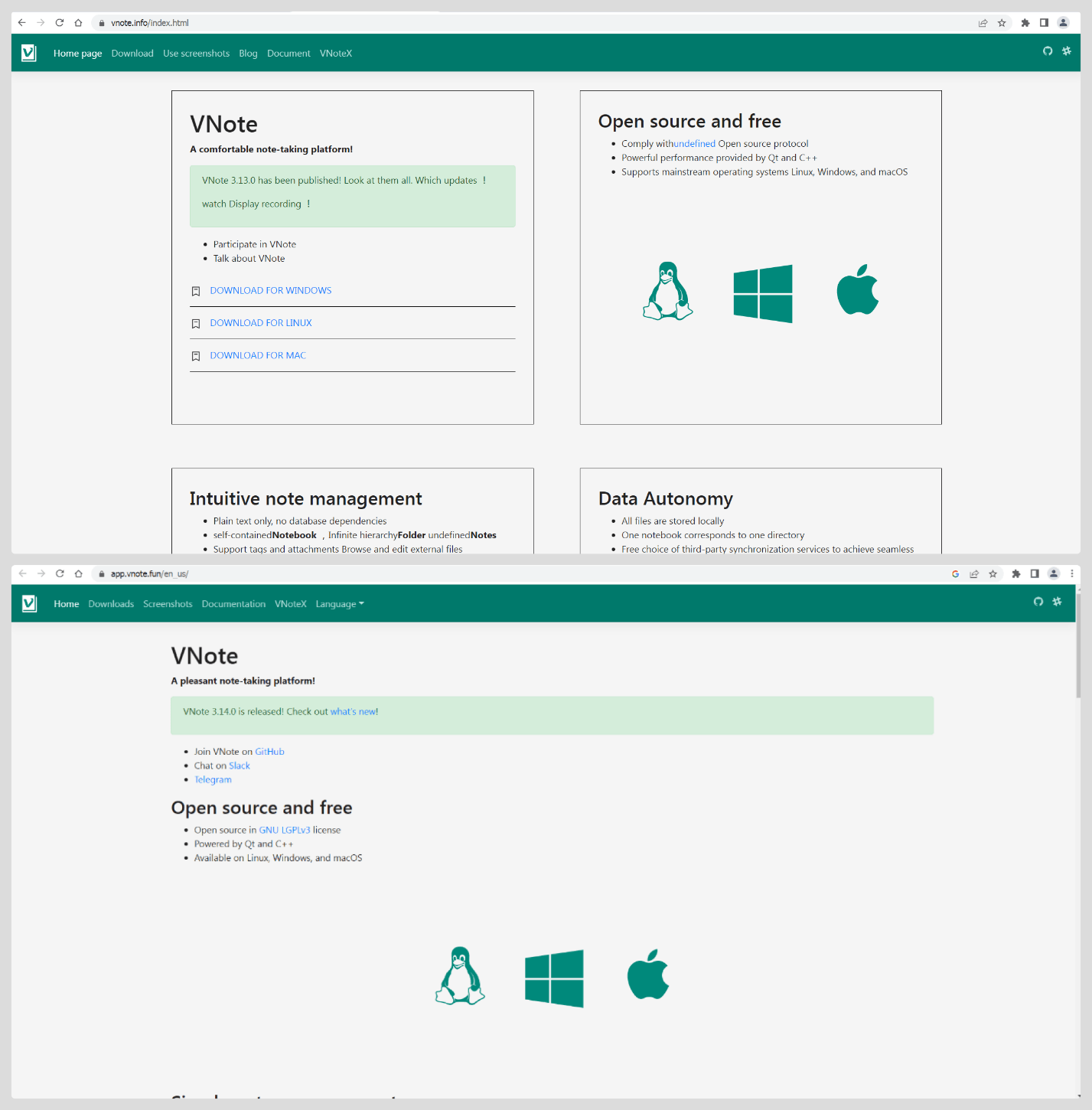

La seconda pagina falsa, trovata nel motore di ricerca Baidu per la query “vnote”, tenta invece di imitare il sito ufficiale del programma VNote, copiandone completamente lo stile. Naturalmente, il malware è presente anche in questa pagina.

La ricerca sugli installer con trojan ha dimostrato che sono progettati per scaricare codice dannoso aggiuntivo da un server remoto. Questo codice è in grado di creare connessioni SSH, eseguire operazioni sui file, enumerare processi, accedere ai contenuti degli appunti, avviare programmi, scaricare e caricare file, acquisire schermate e persino ibernare. La gestione avviene tramite il protocollo HTTPS.

Questi esempi sono solo parte di un’operazione più ampia per diffondere malware attraverso campagne pubblicitarie precedentemente utilizzate per promuovere virus come FakeBat (noto anche come EugenLoader) utilizzando file di installazione MSIX mascherati da applicazioni Microsoft OneNote, Notion e Trello.

Gli specialisti di Kaspersky Lab intendono continuare a indagare su questa campagna dannosa per identificare ulteriori fasi dell’attacco e prevenire la diffusione di malware tra gli utenti.

Si consiglia agli utenti di prestare estrema attenzione durante il download di software da Internet e di prestare attenzione a eventuali dettagli discutibili (da incoerenze di indirizzi a design sospetto o errori evidenti) sui siti Web che offrono software popolare.