Il ricercatore di sicurezza informatica Will Thomas dell’Equinix Threat Intelligence Center (ETAC) ha scoperto che il ransomware Royal ha aggiunto il supporto per la crittografia dei dispositivi Linux alle sue ultime varianti di malware che prendono di mira le macchine virtuali VMware ESXi.

La nuova variante di Royal Ransomware viene eseguita tramite la riga di comando e supporta diversi flag che daranno all’operatore un controllo sul processo di crittografia:

Durante la crittografia dei file, il ransomware aggiungerà l’estensione “.royal_u” a tutti i file crittografati nella macchina virtuale.

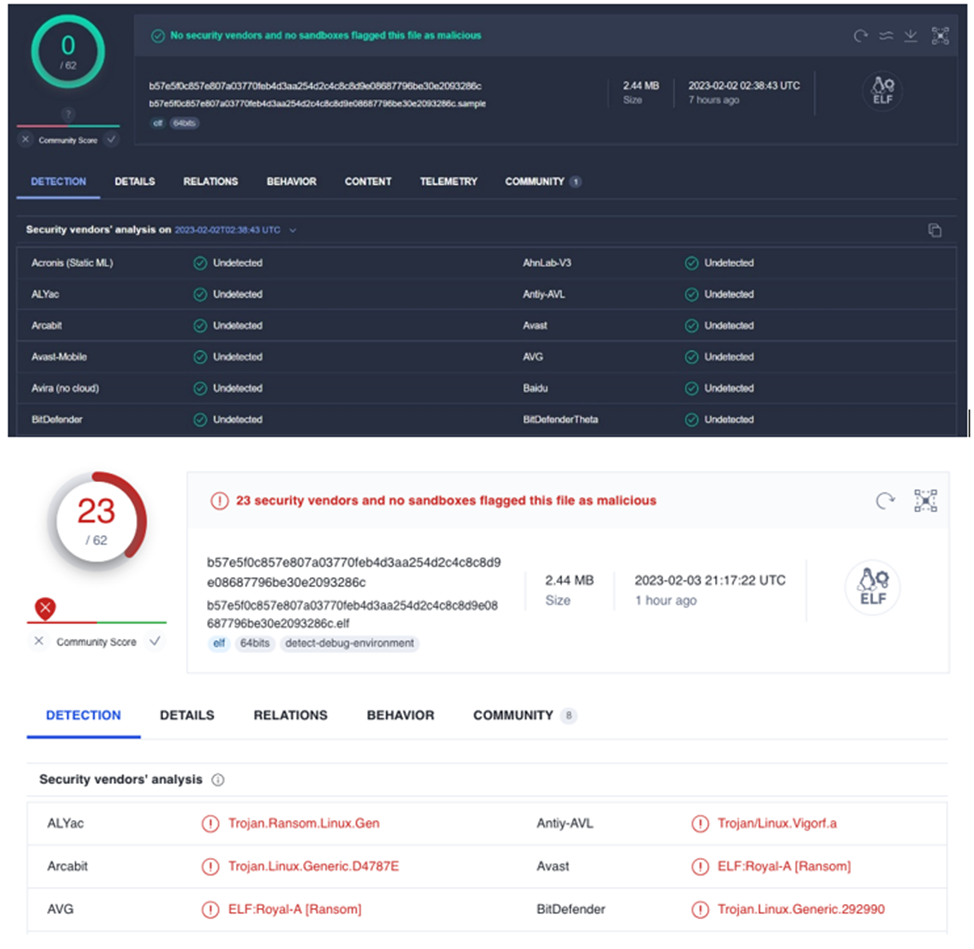

In precedenza, le soluzioni antivirus non erano in grado di rilevare il nuovo campione Royal Ransomware, ma ora viene rilevato da 23 motori di scansione su 62 su VirusTotal.

Differenza nei risultati di scansione della nuova variante Royal

Lo spostamento dei gruppi di ransomware verso le macchine virtuali ESXi è dovuto al passaggio delle aziende alle macchine virtuali, in quanto forniscono una migliore gestione dei dispositivi e una gestione più efficiente delle risorse.

Una volta distribuiti i payload agli host ESXi, gli operatori di ransomware utilizzano un singolo comando per crittografare più server.

Va da se che le console di amministrazione devono NON essere esposte su internet proprio per evitare che scansioni malevole le possano identificare e quindi utilizzare per inoculare il ransomware.

Ma ogni interfaccia di amministrazione NON deve essere esposta su internet, come ad esempio gli RDP dei server Windows o gli SSH per i server unix like.

Fate quindi una analisi del vostro cyberspace per capire se ci sono interfacce esposte. La prossima vittima potrete essere proprio voi!