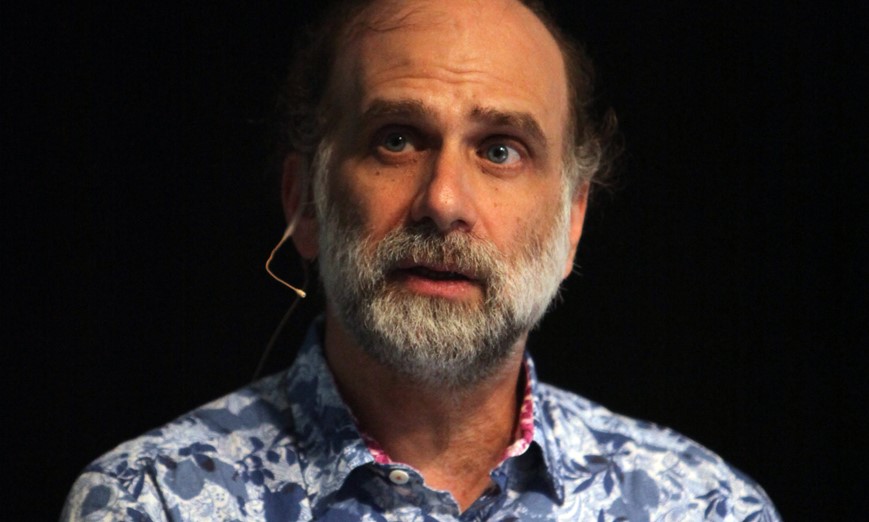

Il grande maestro, Bruce Schneier, sa bene quello che sta succedendo nel campo della sicurezza informatica in questo periodo, ma ha un’altra cosa che potrebbe tenerci svegli la notte: gli attacchi hacker dell’ intelligenza artificiale.

Avevamo pubblicato di recente un suo saggio dal titolo “quando le IA iniziano ad hackerare” che sicuramente avrà suscitato interesse, visto che ne ha parlato alla scorsa RSA Conference.

“La sicurezza informatica è in competizione con molti altri settori.”.

La richiesta di professionisti di sicurezza informatica arriva dopo che organizzazioni grandi e piccole hanno osservato i danni causati dagli attacchi informatici nella storia recente, come ad esempio il ransomware.

Ma Schneier va oltre, nel discorso illuminante alla conferenza RSAC 2021 completamente virtuale, ha esaminato le conseguenze, positive e negative, dell’intelligenza artificiale e come questa possa hackerare tutti i tipi di sistemi.

La pandemia COVID-19 in corso ha costretto lui e altri partecipanti alla RSAC a presentare in video conferenza, ma quell’ambiente confortevole non ha attenuato le preoccupazioni di Schneier.

“Qualsiasi buon sistema di intelligenza artificiale troverà il modo di hackerare”,

ha detto. Ma cosa vuol dire?

Ha ipotizzando che una volta che i sistemi di intelligenza artificiale inizieranno ad evolversi, inizieranno a trovare dei modi per poter migliorarsi e quindi hackerare i loro contesti. Le vulnerabilità verranno trovate dalle IA su una scala che gli esseri umani non saranno in grado di gestirle.

Schneier ritiene che, inizialmente, l’analisi delle IA riuscirà a dare una mano alla cybersecurity:

“Quando le intelligenze artificiali sono in grado di scoprire le vulnerabilità nel codice, sarà un vantaggio per gli addetti alla sicurezza di tutto il mondo”

ha affermato Schneier.

Nel corso del tempo, tuttavia, crede che il vantaggio finirà per favorire i difensori. La stessa IA potrà essere utilizzata per trovare e sfruttare le vulnerabilità nel software prima che queste possano essere sfruttate.

“Possiamo immaginare un futuro in cui le vulnerabilità del software apparterranno al passato”

ha affermato Schneier.

Ma l’intelligenza artificiale alla fine troverà vulnerabilità in tutti i tipi di sistemi sociali, economici e politici e quindi le sfrutterà a velocità, scala e portata senza precedenti.

Dopo aver hackerato l’umanità, i sistemi di intelligenza artificiale hackereranno altri sistemi di intelligenza artificiale e gli esseri umani saranno poco più che danni collaterali.

Nel suo discorso, Schneier ha attirato l’attenzione sulle critiche di vecchia data sull’intelligenza artificiale e nell’apprendimento automatico. Molti di questi sistemi sono “scatole nere”, dove entrano gli input e escono le soluzioni. Ma gli esseri umani non capiscono come vengono create le soluzioni. Le conseguenze del processo decisionale dell’IA possono avere conseguenze non intenzionali e potrebbero non essere controllabili.

Le preoccupazioni di Schneier possono sembrare inverosimili, ma l’apprendimento automatico e le applicazioni dannose per l’IA sono emerse più volte all’RSAC 2021.

Sembra che questo concetto di fantascienza sia tutt’altro che finzione.

Fonte

https://www.pcmag.com/news/were-not-prepared-for-ai-hackers-security-expert-warns