Una vulnerabilità zero-day nel kernel Linux, è stata scoperta utilizzando il modello o3 di OpenAI. Questa scoperta, alla quale è stata assegnata la vulnerabilità CVE-2025-37899, segna un significativo progresso nella ricerca sulle vulnerabilità assistite dall’intelligenza artificiale.

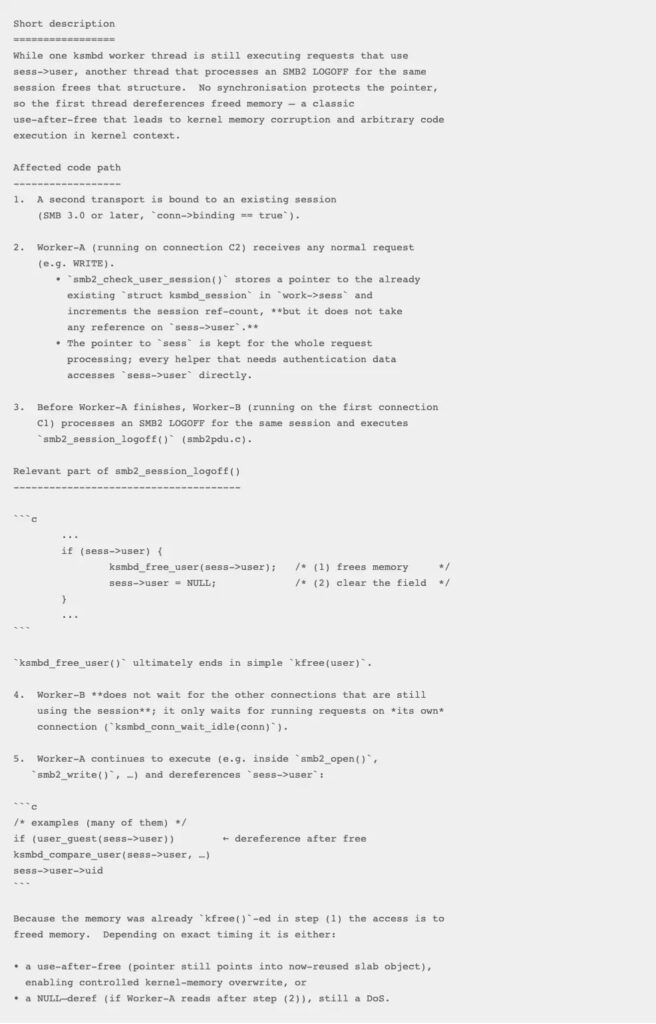

La vulnerabilità, ufficialmente confermata il 20 maggio 2025, colpisce il componente ksmbd del kernel Linux, un server interno che implementa il protocollo SMB3 per la condivisione di file in rete. Il problema risiede in una condizione di tipo use-after-free all’interno del gestore del comando logoff, che può portare a gravi implicazioni in termini di sicurezza. Nello specifico, durante l’elaborazione di un comando di disconnessione, un thread libera l’oggetto sess->user. Tuttavia, se un’altra connessione tenta nel frattempo di riconfigurare la sessione già liberata, può accedere alla stessa struttura in memoria, causando un comportamento indefinito e potenzialmente pericoloso.

A rendere ancora più rilevante la scoperta è il fatto che la vulnerabilità è stata individuata da un’intelligenza artificiale. Sean, il ricercatore che l’ha rilevata, ha dichiarato: “L’ho trovata utilizzando esclusivamente l’API del modello o3 di OpenAI: niente strumenti avanzati, niente framework, solo puro linguaggio naturale”. Secondo Sean, si tratta con ogni probabilità della prima vulnerabilità mai scoperta pubblicamente da un modello linguistico di grandi dimensioni (LLM), dimostrando come l’IA abbia ormai raggiunto una capacità di comprensione del codice tale da rappresentare un reale alleato (o minaccia) nella sicurezza informatica.

Tali vulnerabilità possono causare il danneggiamento della memoria e potenzialmente consentire agli aggressori di eseguire codice arbitrario con privilegi del kernel. Il modello o3 di OpenAI, pubblicato il 16 aprile 2025, rappresenta un significativo progresso nelle capacità di ragionamento dell’IA. Il modello è progettato per “pensare più a lungo prima di rispondere” e dimostra prestazioni sostanzialmente migliorate in compiti complessi, tra cui programmazione e matematica.

La sua capacità di comprendere strutture di codice complesse e di ragionare su operazioni simultanee si è rivelata fondamentale per identificare questa vulnerabilità. “Con o3, gli LLM hanno fatto un balzo in avanti nella loro capacità di ragionare sul codice, e se lavori nella ricerca sulle vulnerabilità, dovresti iniziare a prestargli molta attenzione”, ha osservato Sean. “Ora sono a un punto in cui possono renderti significativamente più efficiente ed efficace.”

Gli esperti di sicurezza attribuiscono a questa vulnerabilità un punteggio di gravità elevato, sebbene l’Exploit Prediction Scoring System (EPSS) attualmente stimi una probabilità di sfruttamento relativamente bassa, pari allo 0,02%. La vulnerabilità interessa diverse versioni del kernel Linux fino alla 6.12.27, 6.14.5 e 6.15-rc4 .

Le distribuzioni Linux, inclusa SUSE, stanno già lavorando alle patch. Il team di sicurezza di SUSE attualmente classifica il problema come di “gravità moderata”. Gli utenti sono invitati ad installare gli aggiornamenti non appena disponibili.