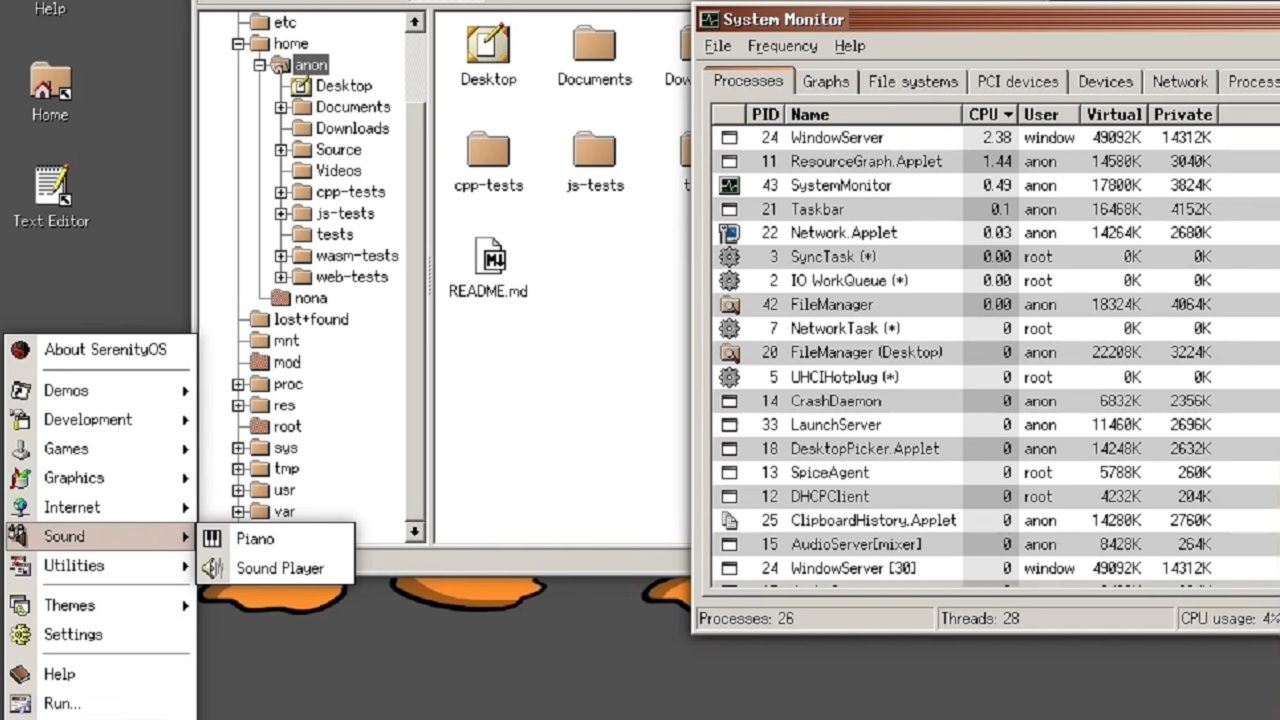

SerenityOS è una “lettera d’amore” alle interfacce utente degli anni ’90 con un core personalizzato simile a Unix. In sintesi, è un sistema operativo che ruba le idee geniali degli OS anni 90 e le racchiude all’interno di un unico sistema operativo.

In parole povere, l’obiettivo è un matrimonio tra l’estetica del software di produttività della fine degli anni ’90 e l’accessibilità avanzata, di fine anni 2000.

Questo è quanto si legge nella presentazione del sistema, dove tutte le parole in questa introduzione sono quasi chirurgicamente accurate. Per qualcuno nel pubblico di SerenityOS (e molti brontosauri che pascolano sul blog di RHC) che è cresciuto sul sistema NT4 (come me) ma è maturato sui moderni Linux e BSD, SerenityOS è una lettera d’amore originale che non hai mai dimenticato.

Ciò che la breve introduzione non trasmette è la portata del progetto. SerenityOS può sembrare una distribuzione Linux molto ambiziosa. È estetica, ma è davvero un intero sistema operativo costruito da zero. Ciò significa kernel e build personalizzati, display manager, shell … tutto.

Secondo lo sviluppatore di SerenityOS Andreas Kling, SerenityOS non ha codice di terze parti.

“Quando abbiamo iniziato, abbiamo importato 4 o 5 funzioni di libreria standard C da NetBSD ecc., ma sono state rimosse nel tempo. Ora, con eccezioni, il codice di terze parti non c’è nel processo di compilazione”.

Il processo di compilazione a cui fa riferimento Kling è qualcosa con cui devi avere familiarità quando utilizzi SerenityOS. Non c’è nessuna versione effettiva in questo momento e nessun file ISO da scaricare. Invece, devi installare il progetto sulla tua macchina e compilare il sistema operativo dal sorgente. Questo creerà una macchina virtuale SerenityOS speciale e la eseguirà automaticamente.

SerenityOS non usa il codice Linux o BSD internamente, ma prende in prestito alcuni concetti da FreeBSD. Quella licenza (2 clausola BSD), e un sistema di gestione del software “port tree” simile a FreeBSD.

Tuttavia, c’è un problema con l’implementazione dell’albero delle porte di SerenityOS. Non funziona all’interno del sistema operativo Serenity stesso. Invece, l’utente crea la porta sul sistema operativo host e quindi ricostruisce l’immagine SerenityOS per includere la porta appena creata.

SerenityOS, a prima vista sembra Windows NT. Include anche un sistema di temi che si comporta in modo del tutto simile a quello presente nel sistema operativo Windows della fine degli anni ’90.

Tuttavia, alcuni dei menu Start vecchio stile hanno semplici decorazioni per le finestre e caratteri di sistema aggressivi e semplici, utilizzando efficacemente le fondamenta di Unix.

Perché non provarlo?

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…