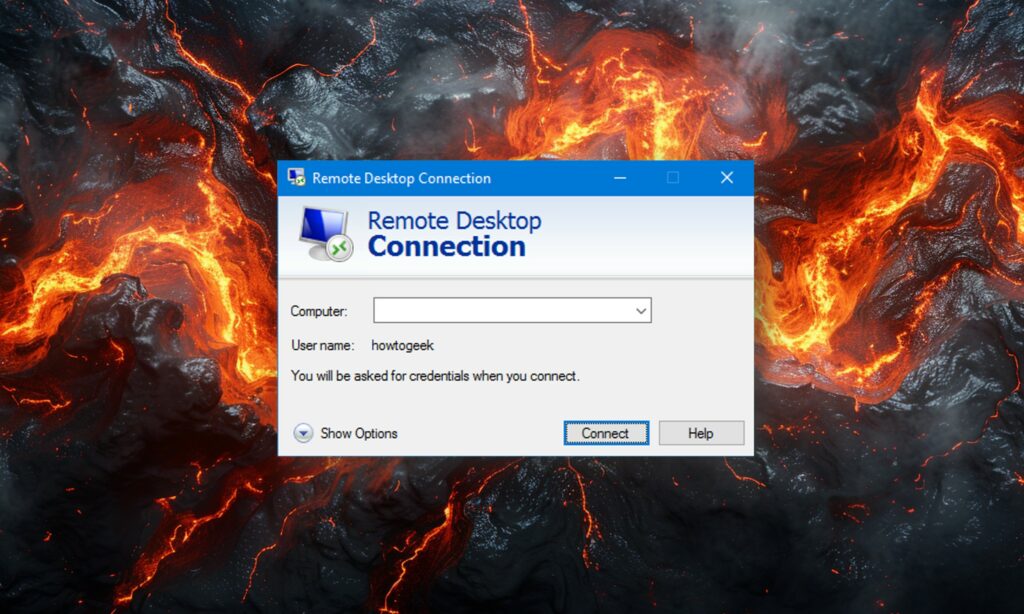

Negli Stati Uniti, una vasta campagna coordinata tramite botnet sta prendendo di mira i servizi basati sul protocollo Remote Desktop Protocol (RDP).

Un pericolo notevole è rappresentato dalla scala e dalla struttura organizzativa di questa campagna, soprattutto per quelle organizzazioni che fanno affidamento su RDP per il loro funzionamento giornaliero.

L’azienda di sicurezza GreyNoise ha riferito di aver monitorato un’ondata significativa di attacchi provenienti da oltre 100.000 indirizzi IP univoci in più di 100 paesi.

L’operazione sembra essere controllata centralmente, con l’obiettivo primario di compromettere l’infrastruttura RDP, un componente fondamentale per il lavoro e l’amministrazione a distanza.

Questa scoperta ha dato il via a un’analisi più ampia, che ha rapidamente individuato picchi di attività simili in una moltitudine di paesi, tra cui Argentina, Iran, Cina, Messico, Russia e Sudafrica.

Nonostante le diverse origini geografiche, gli attacchi condividono un obiettivo comune: i servizi RDP negli Stati Uniti.

Gli analisti sono fortemente convinti che questa attività sia opera di un’unica botnet su larga scala. Questa conclusione è supportata dal fatto che quasi tutti gli IP partecipanti condividono un’impronta TCP simile. Questa firma tecnica suggerisce una struttura di comando e controllo standard e centralizzata che orchestra gli attacchi.

Il primo è un attacco di timing RD Web Access, un metodo in cui gli aggressori misurano il tempo di risposta del server ai tentativi di accesso per distinguere in modo anonimo i nomi utente validi da quelli non validi.

Gli autori della minaccia dietro questa campagna stanno utilizzando due vettori di attacco specifici per identificare e compromettere i sistemi vulnerabili.

Il secondo vettore è un’enumerazione degli accessi ai client web RDP, che tenta sistematicamente di indovinare le credenziali degli utenti. Questi metodi consentono alla botnet di scansionare e identificare in modo efficiente i punti di accesso RDP sfruttabili senza attivare immediatamente gli avvisi di sicurezza standard.

L’uso sincronizzato di questi metodi di attacco specifici e non banali su un numero così vasto di nodi indica ulteriormente un’operazione coordinata gestita da un singolo operatore o gruppo.

In risposta a questa minaccia persistente, GreyNoise ha pubblicato raccomandazioni specifiche per i responsabili della sicurezza della rete.

L’azienda consiglia alle organizzazioni di controllare proattivamente i propri registri di sicurezza per individuare eventuali sondaggi RDP insoliti o tentativi di accesso non riusciti che corrispondano agli schemi di questa campagna.

Per una protezione più diretta, GreyNoise ha creato un modello di blocklist dinamico, denominato “microsoft-rdp-botnet-oct-25”, disponibile tramite la sua piattaforma.