Questo 13 Ottobre l’azienda Giapponese Game Freak, nota per lo sviluppo dei videogiochi della serie Pokémon, è stata vittima di un pesante attaco hacker che ha lasciato di stucco per la mole di dati trafugati, oltre 1 terabyte (da qui il nome TeraLeak).

Tra le innumerevoli informazioni esfiltrate sono presenti documenti, codici sorgente e materiale artistico sui videogiochi sviluppati dall’azienda, sia già rilasciati che in fase di lavorazione. Se questo non fosse già di per sé grave, sono stati divulgati inoltre i dati personali di oltre 2600 dipendenti come nomi, indirizzi e numeri di telefono.

L’azienda, in un suo recente comunicato, ha confermato l’attacco ed al contempo si è scusata con i diretti interessati dalla fuga di dati.

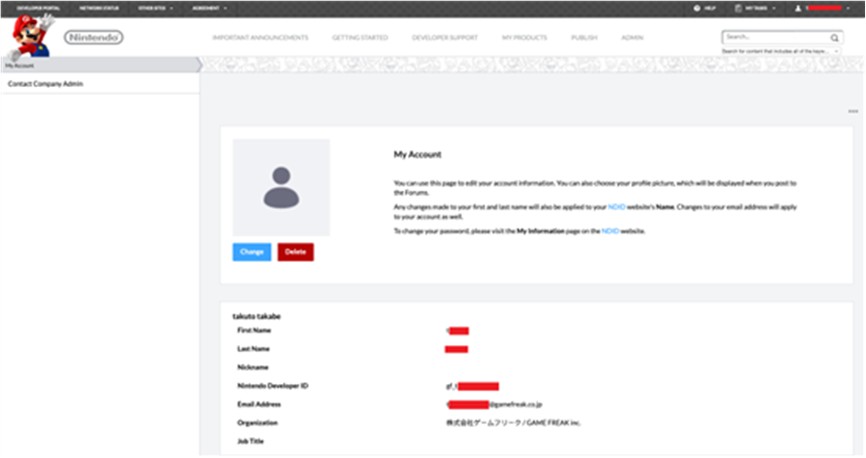

Gli screenshot diffusi in rete suggeriscono che l’attacco possa essere stato perperato tramite la tecnica dello spear-phishing, ovvero una variante mirata del classico phishing al quale siamo purtroppo tutti abituati. La violazione delle credenziali utente di un dipendente avrebbe consentito all’hacker di accedere ad un portale interno per gli sviluppatori di Nintendo, azienda storicamente partner di Game Freak.

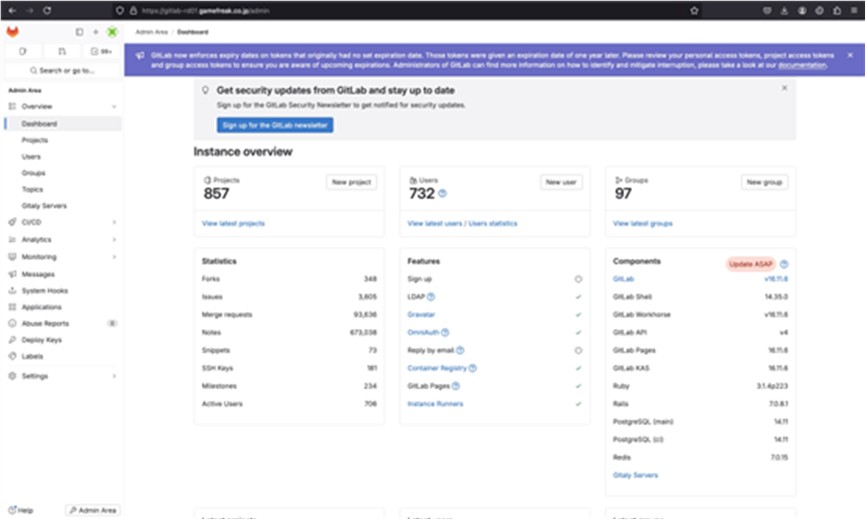

Inoltre secondo alcune indiscrezioni circolanti sui canali utilizzati per diffondere parte del contenuto del leak, è stato rivelato come l’hacker sia riuscito a muoversi lateralmente all’interno dell’infrastruttura dopo la violazione iniziale.

Nello specifico sembrerebbe che, all’interno di un runner CI/CD, sia stato inavvertitamente lasciata una copia di un file di configurazione dell’istanza GitLab aziendale, presumibilmente il file GitLab.rb (dettagli tecnici: https://docs.gitlab.com/ee/administration/auth/ldap/), contenente le credenziali di un account con privilegi di amministratore di dominio utilizzato per l’autenticazione LDAP. A peggiorare la situazione, il file sarebbe stato salvato con permessi di accesso 777, che in ambiente Linux equivale a consentire l’accesso a chiunque.

Questa violazione ha danneggiato pesantemente l’azienda, compromettendo lo sviluppo di progetti già in cantiere con sicure pesanti conseguenze economiche.

Per evitare eventi di questo tipo è bene ricordare come i soli sistemi di sicurezza automatici, come firewall o applicativi anti-phishing, non sono assolutamente sufficienti se non accompagnati da una cultura aziendale incentrata sulla prevenzione.

In questo caso un incidente di sicurezza moderato, ovvero il furto delle credenziali di un singolo utente, si è unito ad un grave errore umano sulla gestione dei permessi di un file di configurazione, con conseguenze catastrofiche per Game Freak.