Si chiama Siloscape, è un malware identificato dal ricercatore di Palo Alto Daniel Prizmant, che prende di mira i cluster Kubernetes tramite i container di Windows. Il suo scopo principale è aprire una backdoor nei cluster Kubernetes configurati male per eseguire container dannosi.

La compromissione di un intero cluster è molto più grave della compromissione di un singolo container, poiché un cluster potrebbe eseguire più applicazioni cloud, mentre un singolo container di solito esegue una singola applicazione in cloud.

Ad esempio, l’autore dell’attacco potrebbe essere in grado di rubare informazioni critiche come nomi utente e password, file riservati di un’organizzazione o persino interi database ospitati nel cluster. Un tale attacco potrebbe persino essere sfruttato come attacco ransomware prendendo in ostaggio i file dell’organizzazione. Ancora peggio, con le organizzazioni che passano al cloud, molti utilizzano i cluster Kubernetes come ambienti di sviluppo e test e una loro violazione può portare a devastanti attacchi in supply-chain.

Siloscape utilizza un proxy Tor e un dominio .onion per connettersi in modo anonimo al suo server di comando e controllo (C2). Il ricercatore è riuscito ad accedere a questo server, identificando 23 vittime e ha scoperto che il server veniva utilizzato per ospitare 313 utenti in totale, il che implica che Siloscape è una piccola parte di una campagna più ampia in corso da più di un anno.

Il rapporto fornisce informazioni di base sulle vulnerabilità dei container Windows, e una panoramica tecnica di Siloscape con consigli sulle migliori pratiche per la protezione dei container in ambiente Windows.

Il malware è caratterizzato da diversi comportamenti e tecniche:

- Prende di mira applicazioni cloud comuni come i server Web per l’accesso iniziale, utilizzando vulnerabilità note presumibilmente quelle con un exploit funzionante;

- Usa tecniche di escape per i container Windows per ottenere l’esecuzione del codice sul nodo sottostante;

- Tenta di abusare le credenziali del nodo per diffondersi nel cluster;

- Si connette al suo server C2 utilizzando il protocollo IRC sulla rete Tor;

- Attende ulteriori comandi;

- Sfrutta le risorse di elaborazione in un cluster Kubernetes per il cryptojacking e potenzialmente estrarre dati sensibili da centinaia di applicazioni in esecuzione nei cluster compromessi.

L’indagine sul server C2 ha mostrato che questo malware è solo una piccola parte di una rete più ampia, in quanto questa campagna risulta in corso da più di un anno.

Panoramica tecnica

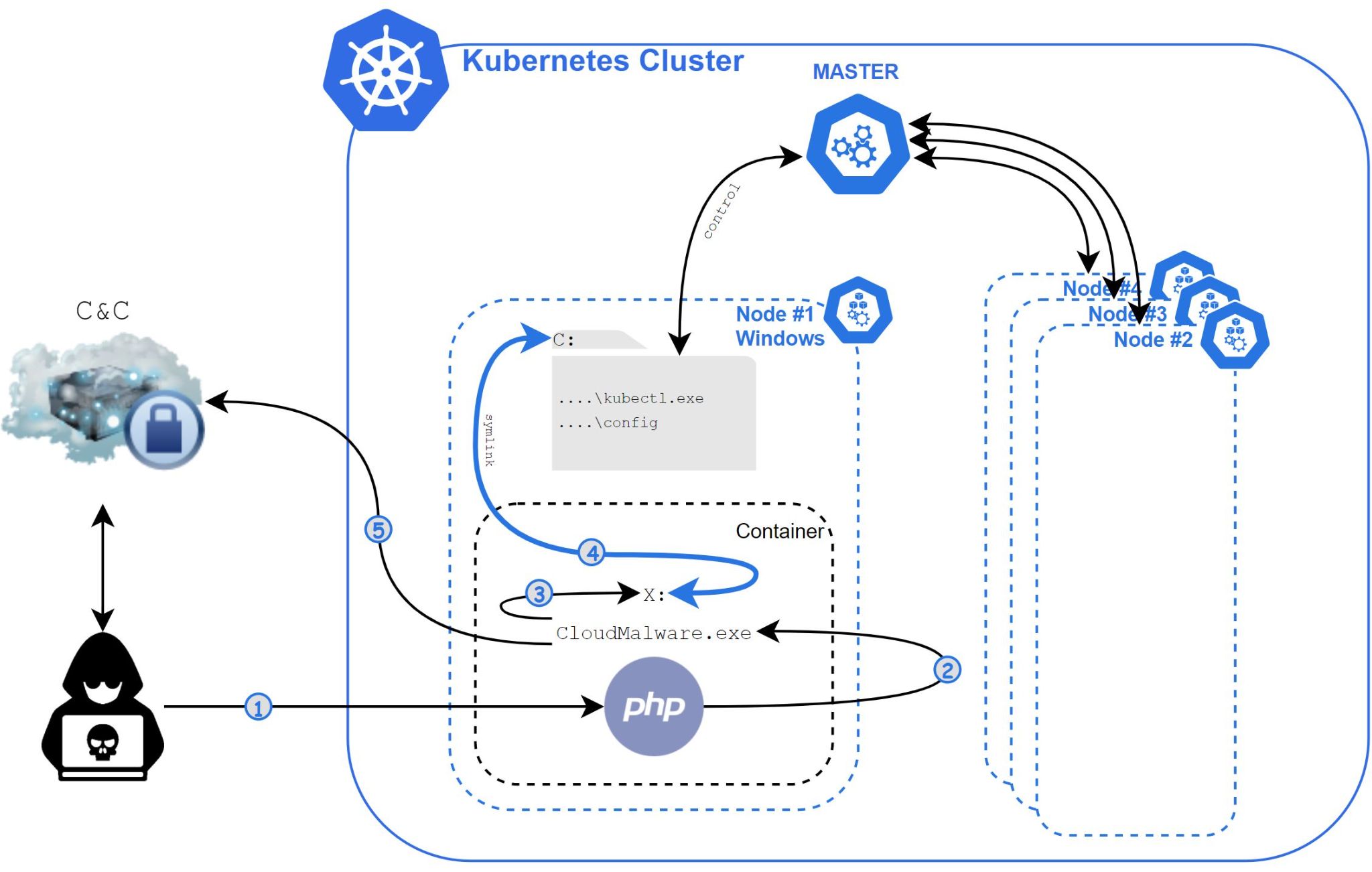

Prima di immergersi nei dettagli tecnici di Siloscape, è importante comprendere meglio il suo comportamento e flusso di attacco e persistenza complessivo:

- L’autore dell’attacco ottiene l’esecuzione di codice remoto (RCE) all’interno di un contenitore Windows utilizzando una vulnerabilità nota o una pagina Web o un database vulnerabile;

- L’attaccante esegue Siloscape ( CloudMalware.exe ) con le necessarie informazioni di connessione C2 fornite come argomenti della riga di comando (e non codificate all’interno del binario);

- Siloscape impersona CExecSvc.exe per ottenere i privilegi SeTcbPrivilege;

- Siloscape crea un collegamento simbolico globale all’host, praticamente collegando la sua unità X containerizzata all’unità C dell’host;

- Siloscape cerca il binario kubectl.exe e il file di configurazione Kubernetes per espressione regolare sull’host, utilizzando il collegamento globale;

- Siloscape controlla se il nodo compromesso ha privilegi sufficienti per creare nuove distribuzioni Kubernetes;

- Siloscape estrae il client Tor sul disco da un file archiviato utilizzando un binario di decompressione. Entrambi i file sono compressi nel binario principale di Siloscape;

- Siloscape si connette alla rete Tor;

- Utilizzando l’argomento della riga di comando fornito, Siloscape decrittografa la password del server C2;

- Siloscape si connette al server C2 utilizzando un dominio .onion (un dominio accessibile tramite la rete Tor) fornito come argomento della riga di comando;

- Siloscape attende i comandi dal C2 e li esegue;

- A differenza di altri contenitori di malware mirati, che sono per lo più focalizzati sul cryptojacking, Siloscape in realtà non fa nulla che possa danneggiare il cluster da solo. Invece, si concentra sull’essere non rilevato e non rintracciabile e apre una backdoor al cluster

Se ne volete sapere di più, in calce il link con i dettagli tecnici.

Fonte

https://unit42.paloaltonetworks.com/siloscape

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su

LinkedIn,

Facebook e

Instagram. Seguici anche su

Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o

Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

ICT CISO e Cyber Security Manager con oltre vent’anni di esperienza tra settore pubblico e privato, ha guidato progetti di sicurezza informatica per realtà di primo piano. Specializzato in risk management, governance e trasformazione digitale, ha collaborato con vendor internazionali e startup innovative, contribuendo all’introduzione di soluzioni di cybersecurity avanzate. Possiede numerose certificazioni (CISM, CRISC, CISA, PMP, ITIL, CEH, Cisco, Microsoft, VMware) e svolge attività di docenza pro bono in ambito Cyber Security, unendo passione per l’innovazione tecnologica e impegno nella diffusione della cultura della sicurezza digitale.

Aree di competenza: Cyber Security Strategy & Governance, Vulnerability Management & Security Operations.