Negli ultimi giorni, diversi siti web italiani sono stati presi di mira da un attacco di defacement, una tecnica utilizzata per modificare il contenuto di una pagina web senza il consenso del proprietario. Tra i siti colpiti figurano:

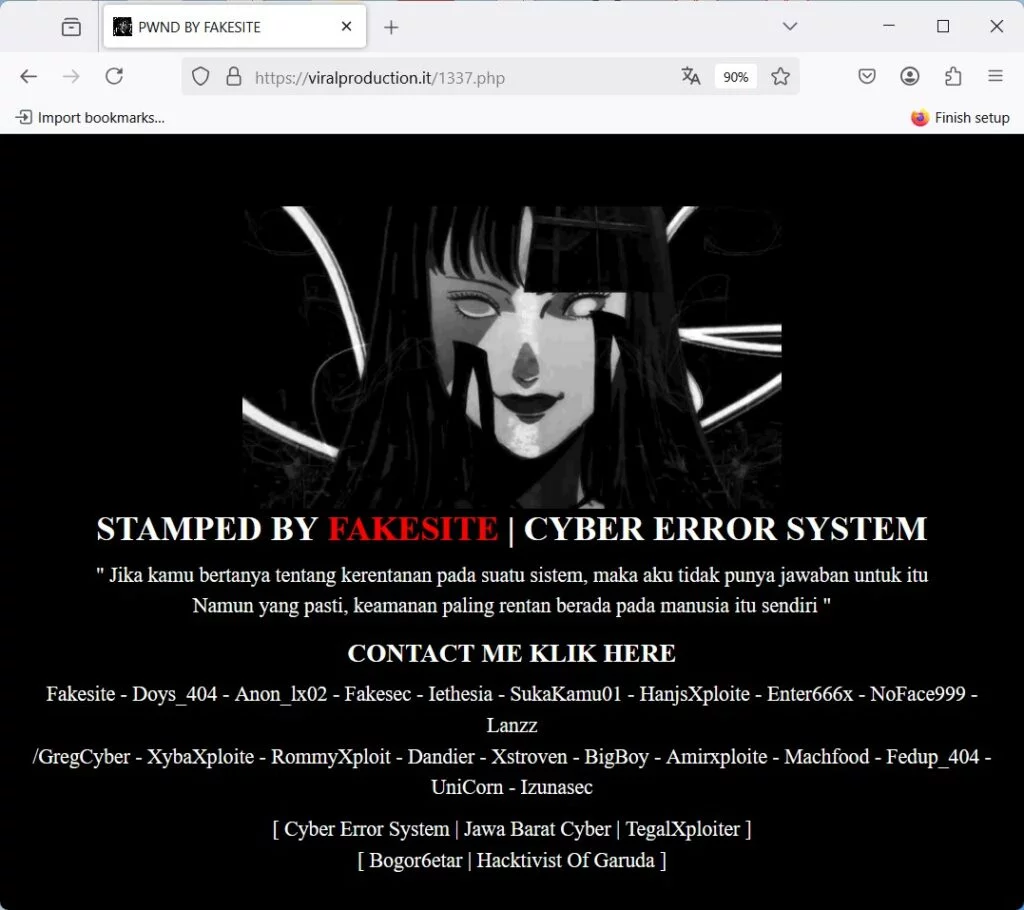

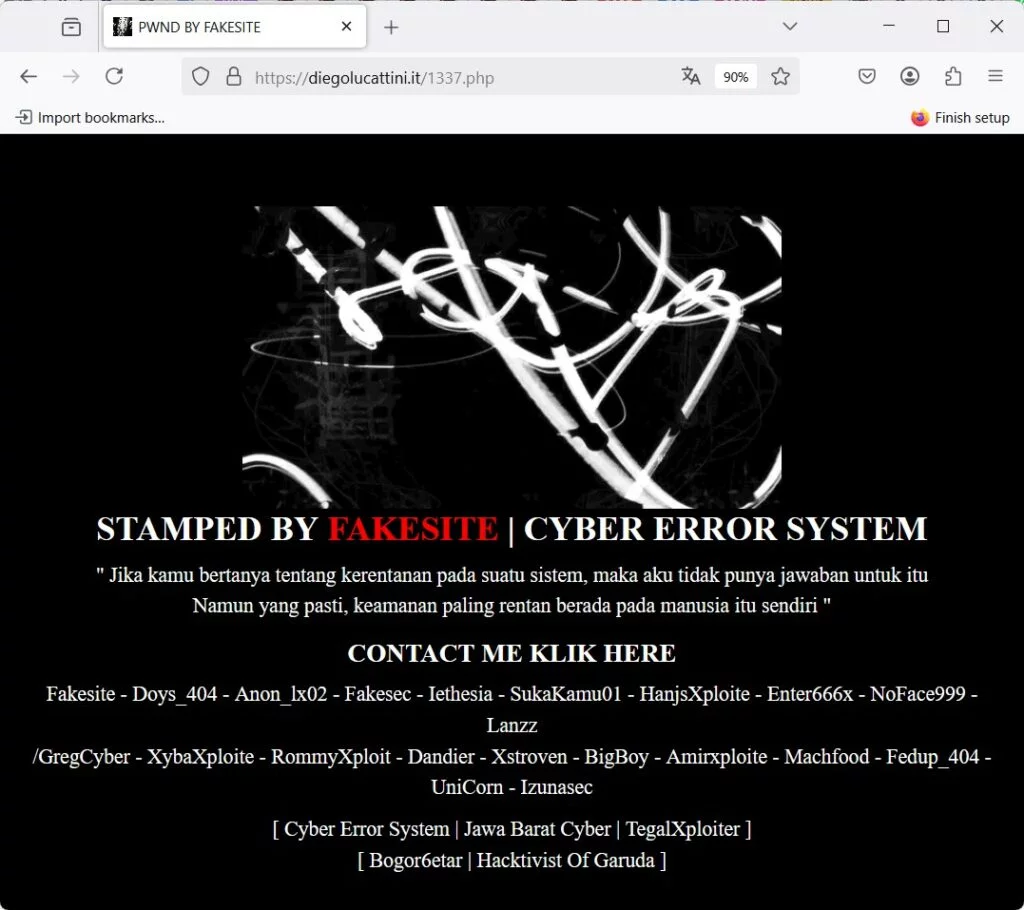

Questi attacchi sono stati rivendicati dal gruppo denominato !FAKESITE, che ha lasciato la propria firma sulle pagine defacciate, accompagnata da un messaggio provocatorio e un elenco di pseudonimi di presunti membri del collettivo. Di seguito quanto gli hacktivisti hanno riportato all’interno dei siti:

FIRMATO DA FAKESITE | SISTEMA DI ERRORE INFORMATICO

"Se mi chiedi delle vulnerabilità di un sistema, non ho una risposta. Ma ciò che è certo è che la sicurezza più vulnerabile è quella degli esseri umani stessi"

CONTATTAMI CLICCA QUI

Fakesite - Doys_404 - Anon_lx02 - Fakesec - Iethesia - SukaKamu01 - HanjsXploite - Enter666x - NoFace999 - Lanzz/GregCyber - XybaXploite - RommyXploit - Dandier - Xstroven - BigBoy - Amirxploite - Machfood - Fedup_404 - UniCorn - Izunasec

[ Cyber Error System | Jawa Barat Cyber | TegalXploiter ]

[ Bogor6etar | Hacktivist Of Garuda ]

Il defacing è una forma di hacking che consiste nell’alterare il contenuto di un sito web, sostituendo la homepage o aggiungendo elementi non autorizzati. Questo tipo di attacco può essere realizzato sfruttando vulnerabilità nei server web, nei CMS (Content Management System) o tramite credenziali compromesse.

I deface vengono spesso utilizzati per diversi scopi:

L’hacktivismo è una forma di attivismo che sfrutta le tecniche informatiche per promuovere una causa politica o sociale. I gruppi hacktivisti spesso attaccano siti governativi, istituzionali o aziendali per sensibilizzare l’opinione pubblica su determinate problematiche. Alcuni dei gruppi più noti in questo campo sono Anonymous, Lizard Squad e LulzSec.

Nel caso del gruppo !FAKESITE il messaggio lasciato sui siti attaccati suggerisce un intento più legato al cyber-vandalismo o alla dimostrazione di competenze, piuttosto che a una vera e propria causa politica. Tuttavia, la presenza di riferimenti a una “Cyber Error System” e a collettivi come “Hacktivist Of Garuda” potrebbe suggerire un legame con movimenti più ampi della scena underground del hacking.

Attacchi di questo tipo evidenziano l’importanza di adottare misure di sicurezza adeguate per proteggere i siti web da intrusioni non autorizzate. Alcuni accorgimenti fondamentali includono:

Il defacing, sebbene possa sembrare un’azione innocua rispetto ad altri attacchi informatici più devastanti come il ransomware, può comunque causare danni reputazionali e finanziari significativi alle vittime.

Resta da vedere se il gruppo !FAKESITE continuerà con questo tipo di attacchi o se il loro operato si limiterà a questi episodi isolati. Nel frattempo, è essenziale che i gestori di siti web rafforzino le proprie difese per evitare di cadere vittime di simili incursioni.

Questo articolo è stato redatto attraverso l’utilizzo della piattaforma Recorded Future, partner strategico di Red Hot Cyber e leader nell’intelligence sulle minacce informatiche, che fornisce analisi avanzate per identificare e contrastare le attività malevole nel cyberspazio.