Breve Storia dei malware: l’evoluzione delle specie dalle origini ai nostri giorni

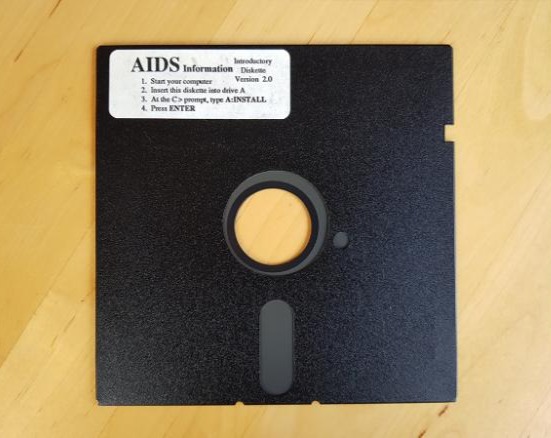

All’inizio si parlava di “virus” poi sono comparsi i “worm” seguiti poi dai “macro virus”. A questi si sono presto affiancati altri tipi di software ostili come i keylogger o i locker. Ad un certo punto abbiamo tutti iniziato a chiamarli più genericamente malware. E proprio come i virus biologici, i malware si sono evoluti nel tempo; alcuni, sono altamente opportunisti, compaiono per sfruttare opportunità a breve termine mentre altri si sono evoluti per sfruttare difetti e problemi più fondamentali presenti nei sistemi IT che non sono ancora stati risolti. Da Creeper a moderni Ransomware I primi virus della storia informatica risalgono