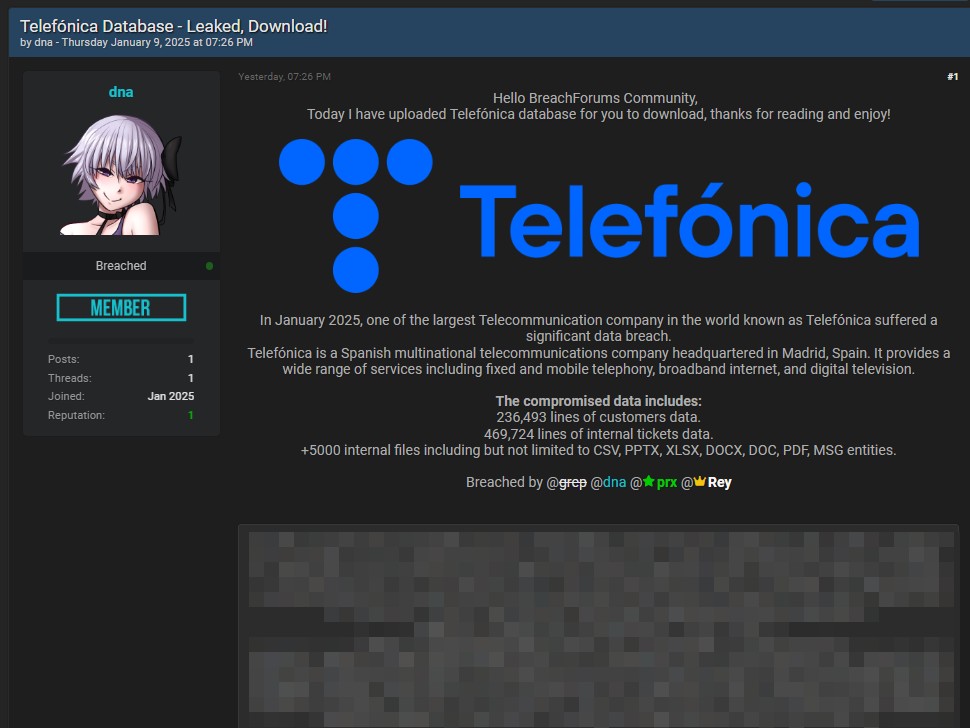

Recentemente, un attore di minacce ha pubblicato su un forum clandestino una presunta violazione dei dati di Telefónica, una delle principali aziende di telecomunicazioni a livello mondiale. L’attaccante ha dichiarato di aver ottenuto l’accesso a un sistema interno di gestione dei ticket, esfiltrando una notevole quantità di dati sensibili.

Secondo le informazioni fornite dall’attore di minacce e confermate da Telefónica, i dati compromessi includono:

Questi dati sono stati resi disponibili per il download su un forum di hacking, esponendo informazioni sensibili sia dei clienti che dell’azienda stessa.

Telefónica è una multinazionale spagnola delle telecomunicazioni con sede a Madrid, Spagna. Opera in dodici paesi e conta oltre 104.000 dipendenti. In Spagna, l’azienda opera con il marchio Movistar ed è il principale fornitore di servizi di telecomunicazione, offrendo telefonia fissa e mobile, internet a banda larga e televisione digitale.

Telefónica ha confermato la violazione del suo sistema interno di ticketing, avvenuta tramite l’accesso non autorizzato a un account aziendale utilizzato per gestire richieste di supporto e assistenza. L’azienda ha dichiarato che l’incidente ha riguardato solo dati interni e che non sono state coinvolte informazioni personali dei clienti o impatti sui servizi forniti. Telefónica ha inoltre avviato un’indagine approfondita e collaborato con le autorità competenti per gestire l’incidente e prevenire futuri attacchi.

La compromissione di un sistema interno di gestione dei ticket può avere diverse implicazioni:

La conferma della violazione da parte di Telefónica evidenzia l’importanza di implementare misure di sicurezza robuste per proteggere i sistemi interni e i dati sensibili. È fondamentale che l’azienda continui a investigare sull’incidente, adottando tutte le misure necessarie per prevenire futuri accessi non autorizzati e mitigare le conseguenze per i clienti coinvolti.

Come nostra abitudine, lasciamo sempre spazio a una dichiarazione dell’azienda, qualora volesse fornirci aggiornamenti sulla questione. Saremo lieti di pubblicare tali informazioni con un articolo specifico che evidenzi il problema.

RHC Dark Lab seguirà l’evolversi della situazione per pubblicare ulteriori notizie sul blog, qualora ci fossero aggiornamenti sostanziali. Se ci sono persone a conoscenza dei fatti che desiderano fornire informazioni in forma anonima, possono utilizzare l’e-mail criptata dell’informatore.