Il 16 gennaio 2024, un threat actors ha pubblicato online su un forum underground, una presunta violazione dei dati di Trello, una delle piattaforme di gestione dei progetti più famose a livello globale.

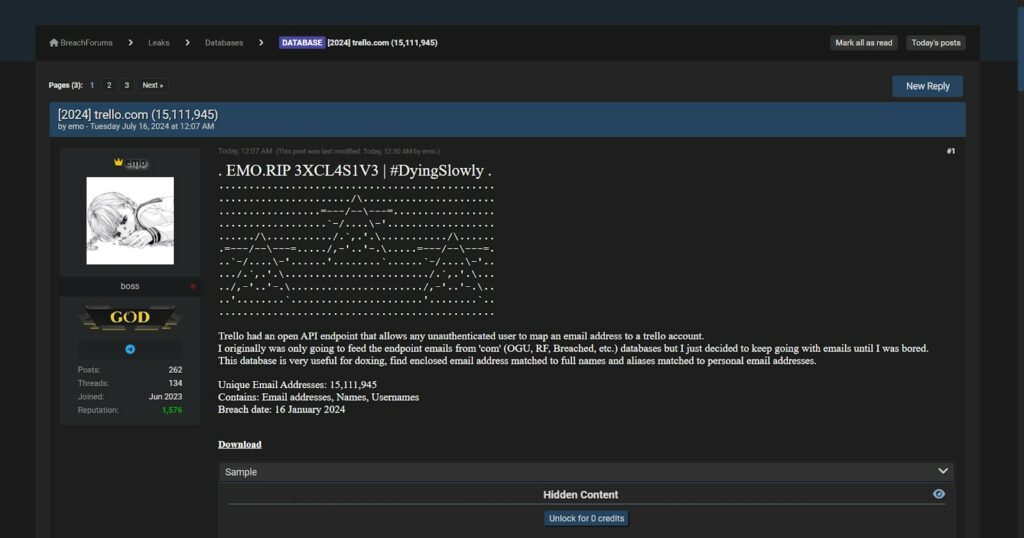

Da quanto riportato dal criminale informativo, si tratta di una massiccia fuga di dati, presumibilmente orchestrata da un individuo noto come “emo”, il quale ha esposto sul Dark Web informazioni sensibili di numerosi utenti. Nonostante l’allarme, l’azienda non ha ancora confermato ufficialmente la violazione.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

Un recente rapporto ha evidenziato una grave falla di sicurezza in un endpoint API di Trello, accessibile senza autenticazione. Questa vulnerabilità permetteva a chiunque di associare un indirizzo email a un account Trello, aprendo la porta a potenziali violazioni di dati sensibili degli utenti.

L’attacco è stato descritto in dettaglio dall’attaccante stesso, noto come “emo”, che ha rivelato i dettagli della fuga di dati su forum underground. Inizialmente, l’attaccante aveva pianificato di utilizzare solo indirizzi email provenienti da database già compromessi come OGU, RF e Breached. Tuttavia, ha deciso di ampliare la raccolta di dati fino a creare un database vastissimo, utile per attività di doxing.

“Originariamente intendevo solo alimentare l’endpoint con email provenienti dai database di ‘com’ (OGU, RF, Breached, ecc.), ma ho deciso di continuare con le email finché non mi sono annoiato. Questo database è molto utile per il doxing, allego gli indirizzi email corrispondenti ai nomi completi e alias associati agli indirizzi email personali.”

Questa fuga di dati rappresenta un rischio elevato per gli utenti di Trello. Le informazioni esposte possono essere utilizzate per scopi malevoli come il doxing, il phishing e altre forme di attacchi informatici. Gli utenti sono quindi invitati a monitorare attentamente le loro email per attività sospette e a cambiare immediatamente le loro password su Trello e su altri servizi correlati.

Cosa Fare per Proteggersi:

Considerazioni Finali: Questa violazione dei dati è un chiaro promemoria dell’importanza di mantenere una sicurezza informatica robusta. Gli utenti devono essere proattivi nel proteggere le proprie informazioni personali e rimanere vigili contro le minacce online. Adottare pratiche di sicurezza solide può ridurre significativamente il rischio di compromissione dei dati e contribuire a mantenere al sicuro le informazioni sensibili..

Al momento della pubblicazione di questo articolo, Trello non ha ancora rilasciato un comunicato stampa ufficiale riguardo l’incidente. Senza una conferma ufficiale, la notizia deve essere considerata come una fonte di intelligence non verificata. Tuttavia, l’assenza di una smentita non fa che aumentare le preoccupazioni sulla sicurezza della piattaforma.

La potenziale violazione di dati di Trello sottolinea l’importanza della sicurezza informatica e della protezione dei dati personali. Anche se la veridicità dell’incidente è ancora in fase di accertamento, gli utenti devono essere proattivi nel proteggere le proprie informazioni. Restiamo in attesa di ulteriori aggiornamenti da parte di Trello e continueremo a monitorare la situazione per fornire le ultime novità su questo grave incidente di sicurezza.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.