Di solito, quando gli hacker trovano un difetto in un sistema, creano quello che viene chiamato exploit, un pezzo di codice progettato per sfruttare il difetto e prendere il controllo del loro obiettivo. Proprio come qualsiasi altro codice, l’exploit di solito contiene stringhe di lettere e simboli.

Durante uno speech alla conferenza sull’hacking DEF CON a Las Vegas, i ricercatori di sicurezza Hadrien Barral e Georges-Axel Jaloyan hanno affermato di aver trovato un modo per utilizzare solo una serie di emoji per fornire un exploit a un bersaglio.

L’avvertenza è che c’è una circostanza specifica che deve verificarsi affinché l’exploit emoji funzioni.

“Lo scenario è un po’ inverosimile. In termini molto semplici: supponiamo che tu abbia trovato una vulnerabilità, ma prima di arrivare alla parte vulnerabile, l’input dell’hacker deve passare attraverso un filtro emoji. Per sfruttare la vulnerabilità, l’hacker ha bisogno di un input composto da sole emoji, noto anche come shellcode solo emoji”

hanno detto Barral e Jaloyan a Motherboard in un’e-mail, riferendosi al codice che fornisce agli hacker un “shell”, che è un prompt che gli hacker possono utilizzare per inviare comandi alla macchina hackerata.

“Qual è la probabilità di avere un filtro solo emoji? Abbastanza basso in realtà.”

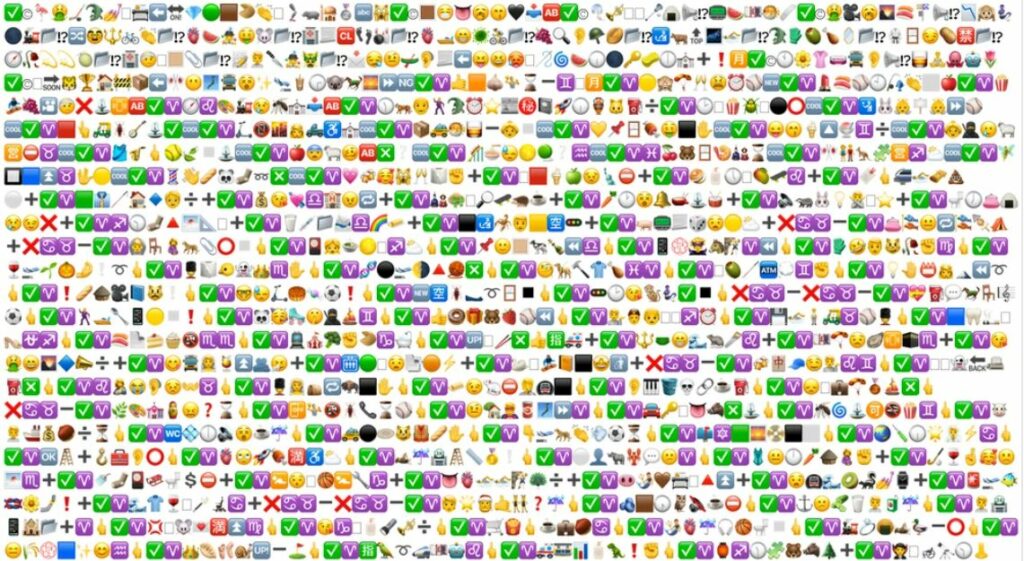

I due ricercatori hanno condiviso con Motherboard un esempio di exploit fatto solo di emoji. Hanno anche pubblicato i dettagli tecnici della loro ricerca su GitHub.

Tuttavia, la ricerca e il proof of concept di Barral e Jaloyan mostrano che l’uso degli emoji per hackerare i bersagli è davvero possibile.

“Il nostro PoC aggiunge allo stato dell’arte un nuovo metodo”, hanno affermato i ricercatori. “Il contributo principale è che abbiamo un payload di sole emoji che genera una shell”.

L’idea del ricercatore è quella di educare sia gli aggressori che i difensori della sicurezza informatica mostrando loro che ciò è possibile.

“Ci auguriamo che questo aiuti i Red Team ad applicare questa nuova tecnica a problemi simili, così come i Blue Team a ripensare il loro modello di minaccia e migliorare il rilevamento del malware”

hanno affermato i ricercatori.