Gli analisti di Positive Technologies hanno riferito che il 2023 è stato caratterizzato da record di operatori di ransomware, nonché da un notevole aumento della portata e della complessità degli attacchi ransomware. Pertanto, lo scorso anno i pagamenti agli estorsori ammontavano a oltre 1 miliardo di dollari, la cifra più alta della storia.

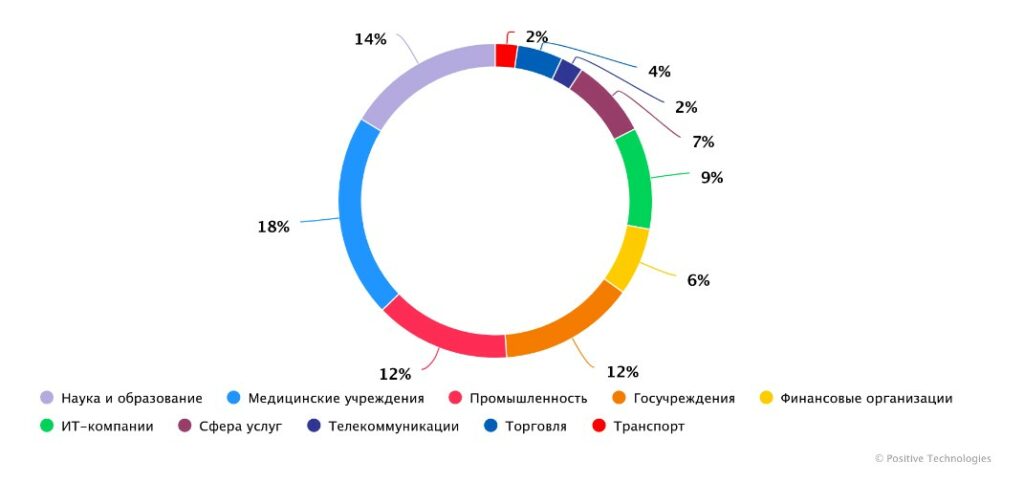

Secondo i ricercatori, lo scorso anno le organizzazioni sanitarie sono state le più colpite dagli attacchi ransomware (il 18% di tutti gli incidenti si è verificato nel settore medico), che hanno portato alla chiusura di alcune strutture, al reindirizzamento delle ambulanze verso altri ospedali e a ritardi nella fornitura di cure mediche.

L’azienda medica americana Prospect Medical Holdings, ad esempio, ha subito gravi danni in seguito ad un attacco del gruppo Rhysida. Secondo quanto riportato dai media, anche il servizio di laboratorio russo Helix è stato attaccato da un ransomware. Gli aggressori hanno cercato di interrompere il lavoro dei laboratori e di provocare una fuga di dati personali. Di conseguenza, si è verificato un ritardo nel rilascio dei risultati medici verso i clienti. L’azienda ha dichiarato che la perdita di dati sensibili è stata evitata.

Inoltre, tra i quattro settori più attaccati dal ransomware alla fine dell’anno figuravano anche organizzazioni del campo della scienza e dell’istruzione (14%), agenzie governative (12%) e organizzazioni industriali (12%).

La maggior parte dei ransomware è stata distribuita tramite e-mail (62%) e compromettendo computer e server (35%).

Secondo Positive Technologies, nel 2023, gli aggressori sono passati dalla semplice crittografia alla minaccia di pubblicare dati rubati. Se l’obiettivo degli aggressori non è fermare l’attività principale dell’azienda vittima, ma ottenere fondi, allora gli attacchi possono fare a meno della crittografia: gli aggressori possono chiedere un riscatto, minacciando di rendere pubblici i dati rubati (doppia estorsione).

Di conseguenza, i pagamenti agli estorsori hanno superato il miliardo di dollari, la cifra più alta mai registrata nella storia.

Ad esempio, a seguito dell’attacco, una delle più grandi società nel settore alberghiero e dell’intrattenimento, la Caesars Entertainment, ha subito perdite per 15 milioni di dollari. L’azienda ha accettato di pagare un riscatto agli estorsori (inizialmente gli aggressori avevano chiesto all’azienda il doppio della cifra: 30.000.000 di dollari) che hanno minacciato di pubblicare i dati dei clienti rubati dal programma fedeltà.

“Nel 2023, l’attenzione si è spostata dalla crittografia all’utilizzo dei dati rubati per ottenere guadagni monetari attraverso l’estorsione. Questa tendenza è emersa quando le organizzazioni hanno iniziato a implementare misure di sicurezza più complete: dal punto di vista degli aggressori, ciò rende gli attacchi ransomware meno efficaci. Inoltre, l’abbandono della crittografia e il passaggio all’estorsione attraverso la minaccia di pubblicare dati rubati potrebbero essere dovuti al rilascio di diversi decrittatori da parte di specialisti della sicurezza”, commenta Irina Zinovkina, capo del gruppo di ricerca Positive Technologies.