Lo sviluppatore dell’espansione creata dai fan Downfall per Slay the Spire ha subito un attacco da parte di un hacker criminale. Di conseguenza, il malware Epsilon è penetrato nei computer degli utenti attraverso il sistema di aggiornamento di Steam, rubando informazioni.

Aggressori sconosciuti hanno violato Steam e il Discord di uno degli sviluppatori di Downfall, cosa che ha permesso loro di ottenere il controllo dell’account Steam dell’estensione.

“L’effrazione è avvenuta intorno alle 13:30-14:30 del 25 dicembre 2023. Se hai eseguito Downfall il 25 dicembre all’ora specificata e hai evidenziato il popup del programma di installazione della libreria Unity, continua a leggere. Potresti essere in pericolo. Una falla nella sicurezza ha consentito a un programma dannoso di sostituire il pacchetto del gioco Downfall con se stesso“, si legge in una dichiarazione dello sviluppatore.

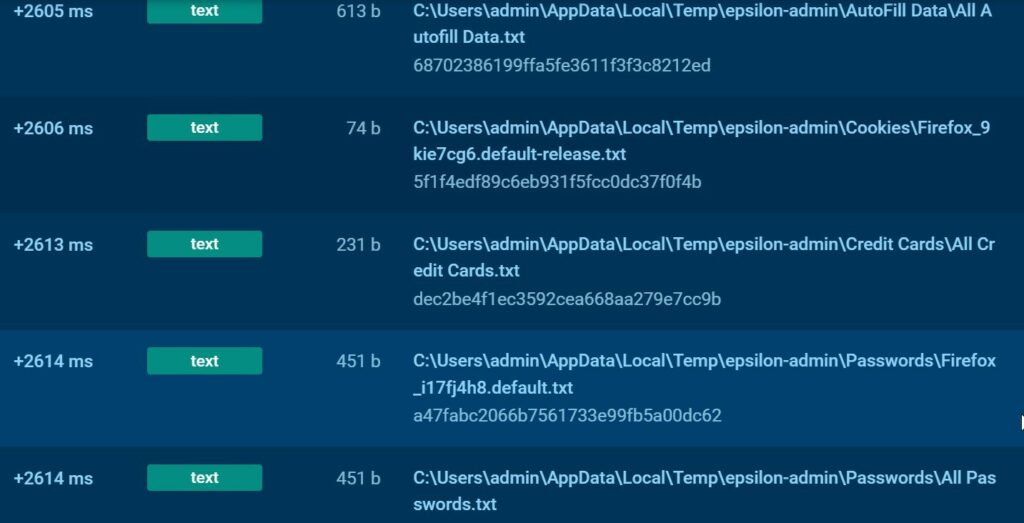

Dopo essere stato installato su un computer compromesso, il malware raccoglie cookie, salva password e dati di carte di credito dai browser (inclusi Google Chrome, Yandex, Microsoft Edge, Mozilla Firefox, Brave, Vivaldi) e ruba anche informazioni da Steam e Discord.

Inoltre, il malware cerca documenti i cui nomi contengono la parola “password” e altre credenziali, inclusi i dati di accesso locali a Windows e i dati di Telegram.

Come ha riportato Bleeping Computer lo sviluppatore di Downfall Michael Mayhem ha detto che il pacchetto compromesso era una versione standalone riconfezionata e modificata del gioco originale e non una mod installata tramite Steam Workshop.

“Uno dei nostri dispositivi è stato infettato da malware che non è stato rilevato né bloccato dalle misure di sicurezza. Per quanto ne so, non si trattava di malware per il furto di password perché la 2FA non lo attivava né lo fermava e tutti gli account compromessi avevano indirizzi e-mail diversi (e nessuno di quegli indirizzi e-mail è stato dirottato)” ha spiegato Mayhem. “Questo ci ha portato a pensare che il problema potrebbe essere un compromesso di token (come ci ha detto uno specialista di sicurezza informatica). Nello specifico per compromettere Steam e utilizzarlo per il download, così come Discord in modo che gli utenti non ricevano avvisi. Ma per ora questa è solo una teoria”.

Gli utenti che hanno ricevuto l’aggiornamento dannoso segnalano che il malware si installa come applicazione Windows Boot Manager nella cartella AppData o come UnityLibManager nella cartella /AppData/Roaming.

Ora si consiglia a tutti gli utenti di Downfall di modificare tutte le password il prima possibile, in particolare per gli account non protetti da 2FA (autenticazione a due fattori).

L’infostealer Epsilon è un malware per il furto di dati che viene venduto tramite Telegram e Discord ad altri aggressori. In genere, questo malware viene utilizzato per attaccare i giocatori su Discord: vengono indotti con l’inganno a installare Epsilon con il pretesto di testare un nuovo gioco, promettendo una ricompensa per il test.

Tuttavia, l’installazione di un simile “gioco” porta al lancio di un malware che funziona in background e ruba le password degli utenti, i dati delle carte bancarie e i cookie di autenticazione. I dati rubati vengono poi utilizzati dai criminali per hackerare gli account o venderli nel dark web.

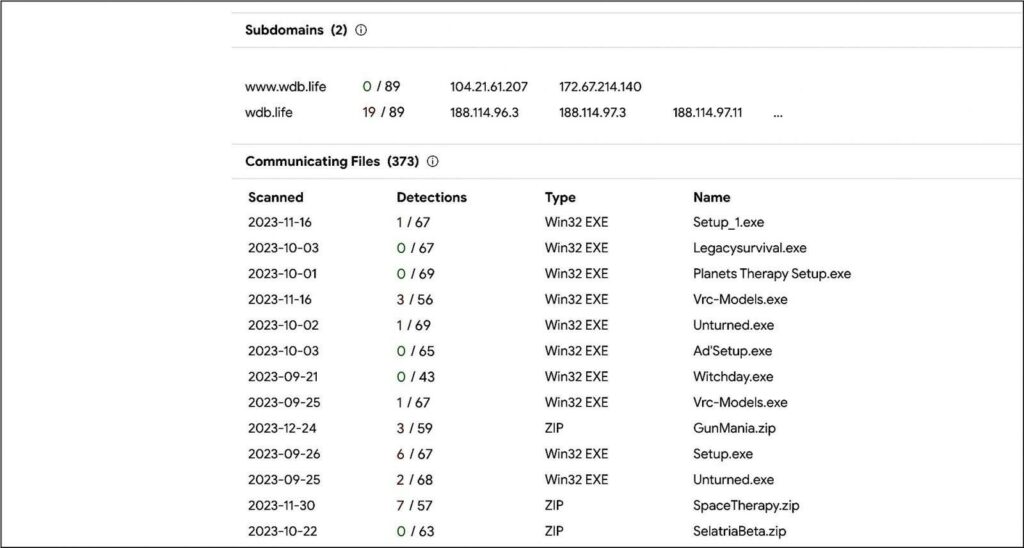

A giudicare dalle statistiche di VirusTotal , gli aggressori dietro l’hacking Downfall potrebbero anche attaccare altri giochi e i loro sviluppatori.

Ricordiamo che nell’ottobre 2023 Valve ha annunciato che avrebbe introdotto l’autenticazione a due fattori (2FA) obbligatoria per gli sviluppatori. La decisione di Valve è dovuta al fatto che ultimamente gli account degli sviluppatori di giochi vengono regolarmente compromessi e quindi vengono rilasciati aggiornamenti con malware per i loro giochi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…